从广义上讲,服务器是指网络中能够对其他机器提供服务的计算机系统,从狭义上来讲,服务器是指某些高性能计算机,通过网络提供给外部计算机一些业务服务。因此,在稳定性、安全性、性能等方面都比普通PC要求更高。

服务器

所谓的服务器是计算机的一种,不同于个人计算机,服务器在性能上远高于个人计算机,服务器用来提供各种类型的服务,例如查询、储存、计算等。

服务器作用非常广泛,网络游戏、网站、大部分软件都是需要存到服务器上的,还有一些企业会部署自己的服务器,他们平时工作上的重要资料大部分都存放在服务器的硬盘中。服务器说白了就是我们日常使用的电脑,只是在稳定性、安全性以及处理数据性能上更加强大,其实我们的家用电脑也可以用作服务器,只需要安装服务器的系统即可,不过服务器对硬件稳定性和质量等要求较高,普通电脑一般都无法长期开机,必须知道,服务器上存放的一般是重要数据,所以普通电脑是不适合做服务器的。

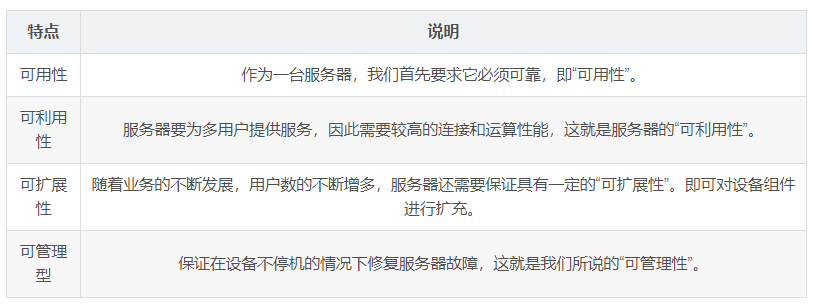

服务器的特点

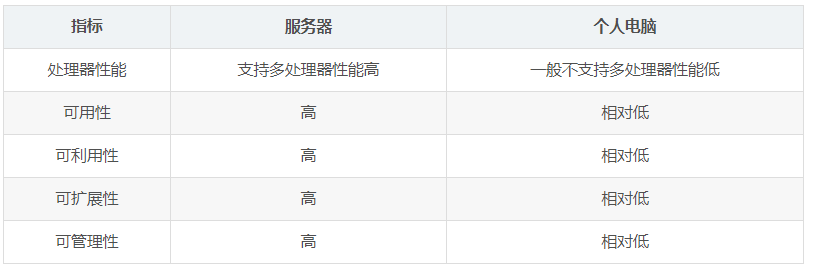

服务器和个人电脑比较

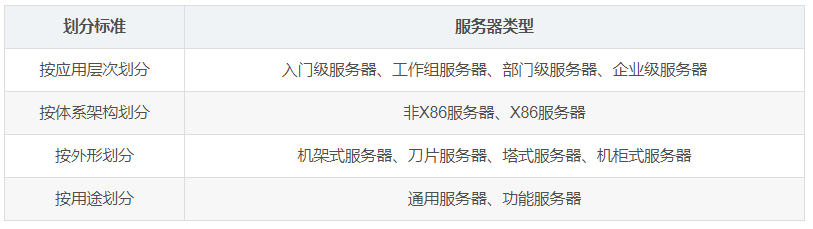

服务器分类

入门级服务器:对于一个小部门的办公需求而言,服务器的主要作用就是是完成文件和打印服务,一般采用入门级服务器即可。

工作组服务器:一般情况下,如果应用不复杂,比如没有大型数据库需要管理,一班采用工作组服务器即可。

部门级服务器:具有较高的可用性、可靠性、可扩展性和可管理性,适合中型企业作为Web站点和数据中心等使用。

企业级服务器:企业级服务器主要应用于需要处理大量数据,对处理速度和可靠性要求极高的大型企业和重要行业(如金融、交通、通信等行业)。

x86服务器:即CISC架构服务器,也就是我们通常说的PC服务器,使用Intel或其他能兼容x86指令集的处理器的服务器。

非x86服务器:包括大型机、小型机和Unix服务器,他们使用RISC或EPIC处理器。

通用服务器:没有为某种服务专门设计,可以提供各种服务功能的服务器。

功能服务器:专门为某一种或某几种功能专门设计的服务器,可以实现“即插即用”,无需专业人员进行专门的软硬件配置。

机架式服务器

现阶段销售数量最多的服务器,机箱尺寸比较小巧,在机柜中可以同时放置多台。1U=1.75inch=1.75×25.4=44.45mm 。华为常见的机架服务器有RH1288H、RH2288H、RH5288、RH2488/2488H、RH5885H等。

塔式服务器

早期的服务器形式,类似我们台式机的机箱不过更大,内部扩展能力较强。

刀片式服务器

超高密度服务器,能够节省能源、集中化管理、快速部署。

机柜式服务器

在一些高端企业服务器中由于内部结构复杂,设备较多,有的还具有许多不同的设备单元或者几个服务器都放在一个机柜中,这样的服务器就是机柜式服务器。

服务器软件

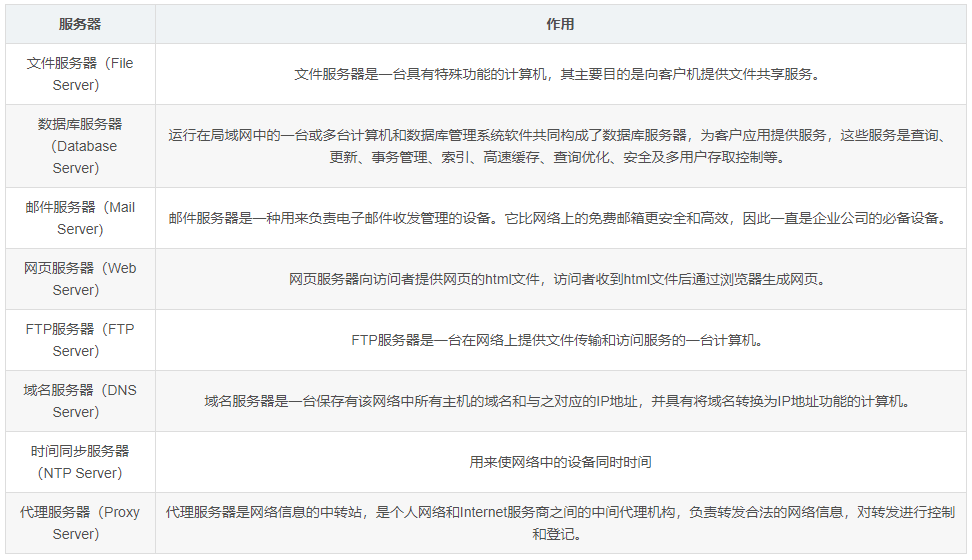

服务器软件工作在客户端-服务器(C/S)或浏览器-服务器(B/S)的方式,有很多形式的服务器,常用的包括:

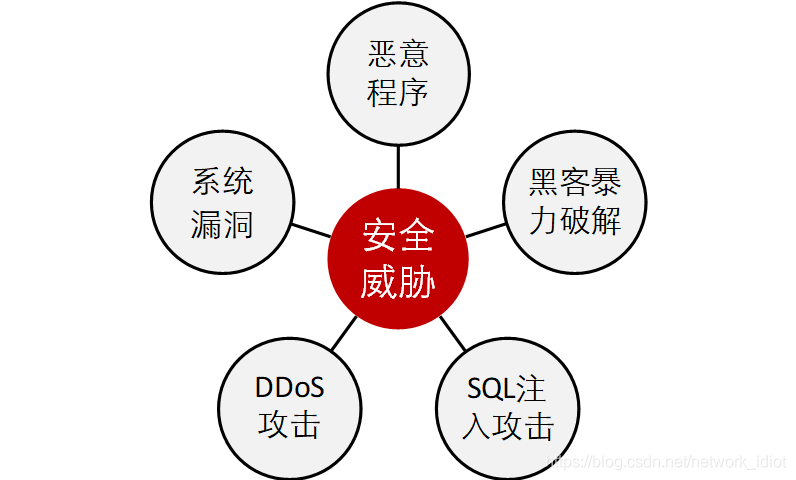

服务器安全威胁

服务器在使用过程中,存在着各种各样的安全威胁。假设服务器遭受攻击,就有可能无法正常运行。那么那些安全威胁会影响到服务器的正常运行呢?

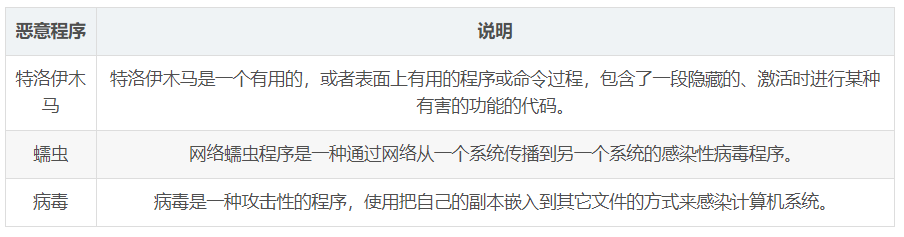

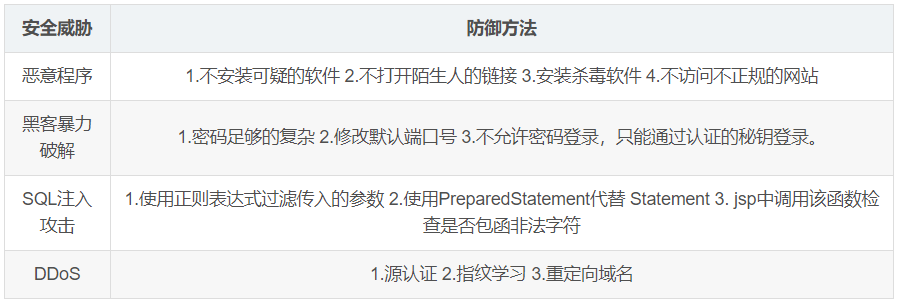

恶意程序

恶意程序一般是指带有攻击意图所编写的一段程序。

这些威胁又可以分成两个类别:需要宿主程序的威胁以及彼此独立的威胁。需要宿主程序的威胁不能独立于某个实际的应用程序;彼此独立的威胁是可以被操作系统调度和运行的自包含程序。恶意程序主要包括:特洛伊木马、蠕虫、病毒等。

黑客暴力破解

黑客在破解密码时,受制于自己的黑客能力,在用尽一切办法后,却一无所获,最后不得不使用暴力破解这个办法。暴力破解的原理其实就是穷举法,也就是根据题目的条件确定答案的范围,并使用这些答案进行逐一验证,直到某个答案符合题目的条件。

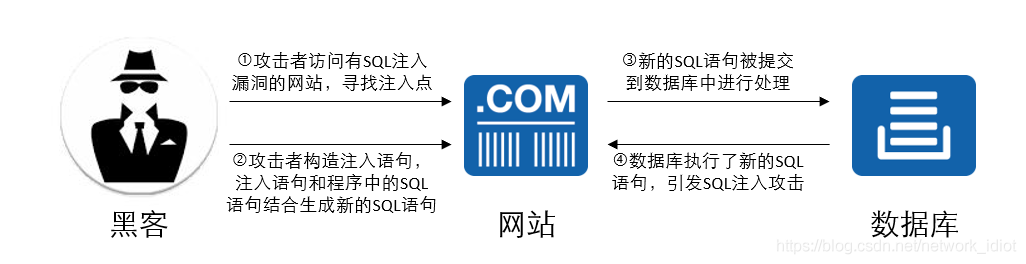

SQL注入攻击

SQL注入攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。

在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储过程的输入参数,这类表单特别容易受到SQL注入式攻击。对于非Web的CS框架系统同样存在SQL注入的风险。

DDoS攻击

DDoS,英文全称Distributed Denial of Service(分布式拒绝服务):一种基于DoS的特殊形式的拒绝服务攻击,主要瞄准例如商业公司、搜索引擎和政府部门等比较大的站点。DDoS攻击通过多台受控机器向某一指定机器进行攻击,来势迅猛令人难以防备,同时具有较大的破坏性。

常见安全威胁防御方法

漏洞与补丁

漏洞也叫脆弱性,是指计算机系统在硬件、软件、协议的具体事项或系统安全策略上存在缺陷和不足。漏洞对网络系统的安全威胁有:普通用户权限提升、获取本地管理员权限、获取远程管理员权限、本地拒绝服务、远程拒绝服务、服务器信息泄露、远程非授权文件访问、读取受限文件、欺骗等。

漏洞的分类

根据漏洞被攻击者利用的方式,分为本地攻击漏洞和远程攻击漏洞。

根据漏洞所指的目标漏洞存在的位置,可分为操作系统、网络协议栈、非服务器程序、服务器程序、硬件、通信协议、口令恢复和其他类型的漏洞。

根据其对系统造成的潜在威胁以及被利用的可能性可将各种系统安全威胁漏洞进行分级:高级别漏洞、中级别漏洞、低级别漏洞。

漏洞是“不可避免”,这是由系统的高度复杂性所决定的。在设计系统或者软件时的瑕疵以及编写软件时的BUG等原因都可能导致漏洞的出现。因此漏洞出现的原因多许多,而我们能做的只有尽量地提前预知、及时更新补丁。

补丁

对于大型软件系统(如微软操作系统)在使用过程中暴露的问题(一般由黑客或病毒设计者发现,或者是用户使用过程中产生的,把错误信息发送到服务器端,开发人员进行纠正的一项工作)而发布的解决问题的小程序。

课程咨询 :

微信:shniki3218 | QQ:2720541326

欢迎添加,了解腾科课程体系介绍,可获取学习资源。

官方微博:腾科教育官微

官网:www.tk-edu.com

全国统一热线:400-1024-400