snmp trap 与snmp 不同,snmp trap是设备主动向监控主机报告自己情况,而snmp则是监控主机去向设备读取。一般情况设备运行状态通过snmp来监控。

通过snmp trap做监控可以分析设备主动改送过来的信息,优势在于无需自己写脚本,直接配置几个参数就能监控,比较适合应用在安全设备上,当安全设备触发某个告警或状态发生,设备主动将告警信息发给监控服务。

增加mib

为方便解析snmp trap数据首先需要获取到被监控设备的Mib文件。

确认mib库位置

net-snmp-config --default-mibdirs一般放置在

/usr/share/snmp/mibs

应用mib文件

vi etc/snmp/snmp.confmibdirs usr/share/snmp/mibs

mibs +ALL重启服务:

systemctl restart snmptrapd测试

如果能解析出OID说明mib已正常加载

# snmptranslate -IR -On CISCO-SMI::ciscoProducts

.1.3.6.1.4.1.9.1

查看snmp trap日志

确定日志目录

确定Snmp trap 接收日志目录:

cat zabbix_trap_receiver.pl查找SNMPTrapperFile确定日志目录,如下:

$SNMPTrapperFile = '/tmp/zabbix_traps.tmp'查看日志格式

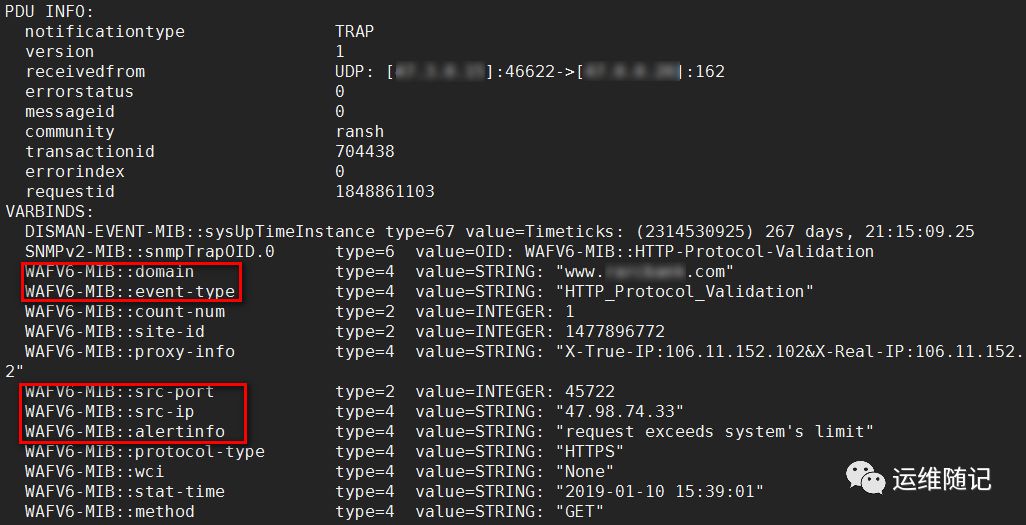

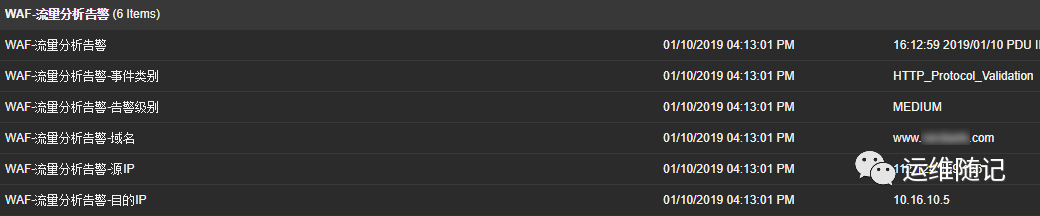

Zabbix上收到的SNMP Trap日志格式如下:

我们用来做告警的话,捕获图中这些字段就OK了

配置Zabbix Item

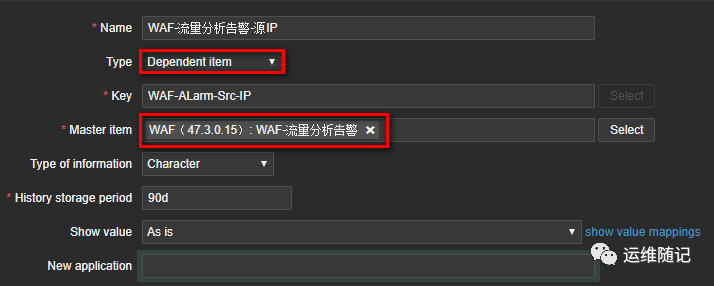

因为需要获取多个值,所以这里采用 Dependent Item

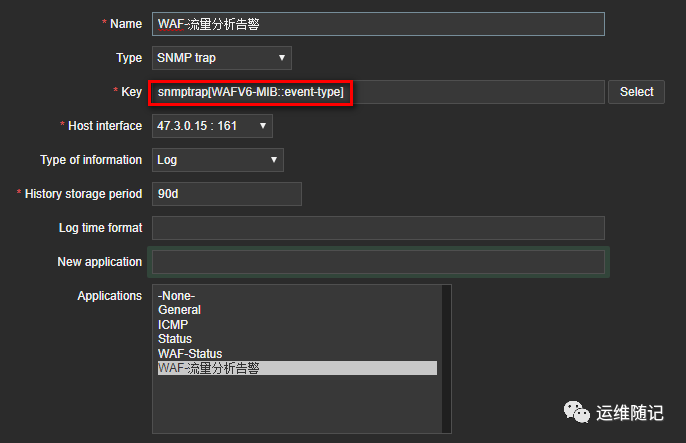

配置Master Item

key采用

snmptrap[]

形式,填上面查看到的值。配置完成后,获取过来的值就是上面日志格式截图配置 Dependent Item

新建Dependent Item,注意Master Item要选择上面创建的item.需要从主Item中提取到源IP。所有需要用到预处理。

在预处理中:增加正则表达式。

WAFV6-MIB::src-ip type=4 value=STRING: \"([\d.]+)\"以匹配下面这段日志,获取到IP地址

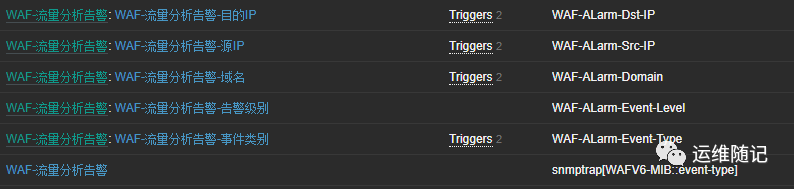

WAFV6-MIB::src-ip type=4 value=STRING: "47.98.74.117"重复配置多个感兴趣依赖项,如下:

查看获取过来的值:

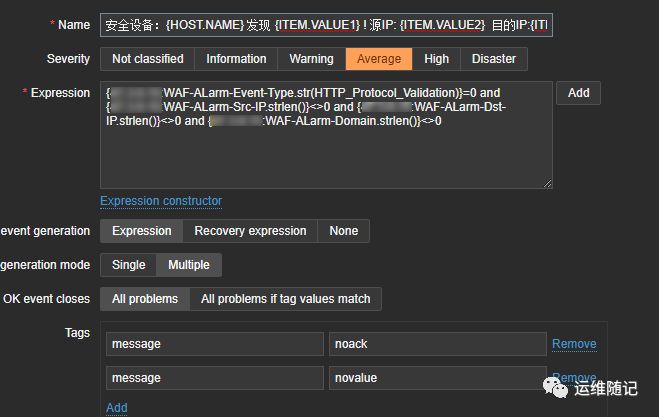

配置触发器

最终效果

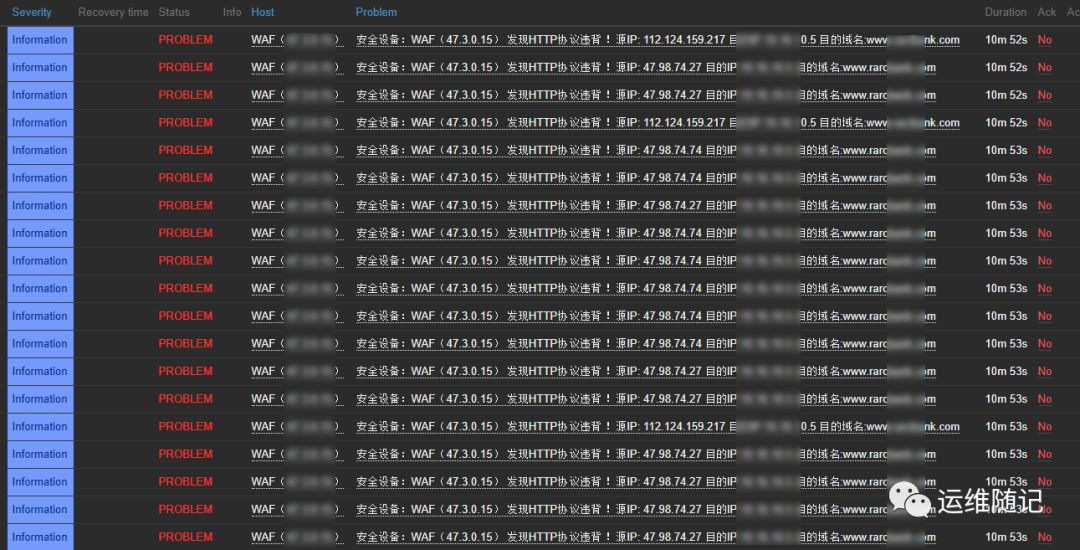

Zabbix网页效果:

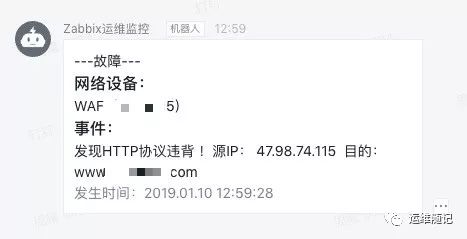

手机短信效果:

Zabbix培训进行中

让你的Zabbix 6 到飞起!

点击查看培训介绍

ZCS+ZCP; 2019年3月25-29,北京站,点击报名!

ZCS+ZCP; 2019年5月6-10,广州站,点击报名!

ZCS+ZCP; 2019年6月24-28,上海站,点击报名!

联系我们

电话:13817720274(微信同号)

邮箱:china@zabbix.com

网站:www.zabbix.com/cn www.grandage.cn