一、信息收集

信息收集定义:

收集目标的情报信息是一个非常重要的环节。可以大大提高渗透测试的成功性。收集渗透目标情报一般是对囯标系统的分析,扫描探测,服务査点,査找对方系统等,社会工程学在渗透测试中也非常有。渗透测试者会尽力搜集目标系统的配置, whois,主机ij段,公司人员,安全防御以及防火墙等信息。

信息收集分类:

主动信息搜集:有流量传输、有数据传输、缺点:无法隐匿自己、耗费时间。 被动信息搜集:借助别人去收集信息、fofa、云溪等

信息收集:网站与服务器信息

whois查询:

信息收集第一步 Whims是用来查询域名的P以及所有者等信息的传输协议,可以理解为是一个可以查询域名注册详细信息的大数据,WHos中包含域名注册者的姓名,邮箱电话,地址dns服务器等信息这些对我们渗透目标都很有用,然后在通过 Whois获取到的注册者和邮箱进行域名反查可以获取更多的信息。 kali - whois 域名(邮箱、姓名等) 再去站长之家进行 whois 反查(邮箱反查、电话反查、注册人反查等)这样查询的话就比较精准了。、 补充:域名泛解析、可能会导致子域名查询不准确、需要手动去筛查。

命令查询

whois xxx. com

在线查询

http://whois.chinaz.com http://whois.aizhan.com https://www.whois.com

Samspade:http://www.samspade.com Superscan:http://www.foundstone.com NetscanToolsPro:http://www.nwpsw.com

DNS查询:

DNS是域名系统( DomainName system)的缩写,是因特网的一项核心服务,它作为可以将域名和P地址相互映射的一个分布式数据库,能够使人更方便的访问互联网,而不用去记住能够被机器直接读取的IP数串。 DNS是由解析器和域名服务器组成的。域名服务器是指保存有该网络中所有主机的域名和对应P地址,并具有将域名转换为P地址功能的服务器。其中域名必须对应一个P地址,而P地址不一定只对应一个域名。 DNS査询可以有两种解释,一种是指客户端査询指定DNS服务器上的资源记录(如A记录),另一 种是指查询FQDN名的解析过程。 查询DNS服务器上的资源记录: 您可以在 Windows平台下,使用命令行工具,输入 nslookup,返回的结果包括域名对应的P地址(A记录)、别名( CNAME记录)等。除了以上方法外,还可以通过一些DN查询站点如国外的国内的查询域名的DNS信息。 总结: 一个IP地址会对于多个域名。

二级/子域名查询:

subDomainsBrute:高并发的DNS暴利枚举,发现其他工具无法探测的到的域名,aizhan、fofa。但是这个会产生流量。 teemo(推荐):利用搜索引擎、第三方站点等来搜集域名的工具,流量产生比较少。 subdomain3: findomain: findsubdomains: DomLink: Sublist3r: censys(推荐):通过主域名,利用证书进行查询子域名。 Aquatone: Layer 子域名挖掘机4.2 纪念版:小白狂喜、但是会产生大量流量。 gobuster(强烈推荐):也是一款爆破工具,既可以爆破URL又可以爆破子域名。 补充:爆破工具建议一款就可以,这种工具主要是依靠字典,字典足够牛逼的话,你的准确度也会大幅度提高。 也可以直接使用kali,挂上代理,直接用火狐

搜索引擎

普通类搜索引擎(Google、Baidu)

搜索引擎Google:

搜索引擎Baidu:

详细描述

黑客类搜索引擎(fofa、shodan、ZoomEye)

补充:FTP笑脸漏洞

VSFTP2.3.4(笑脸漏洞)渗透测试

推荐插件:

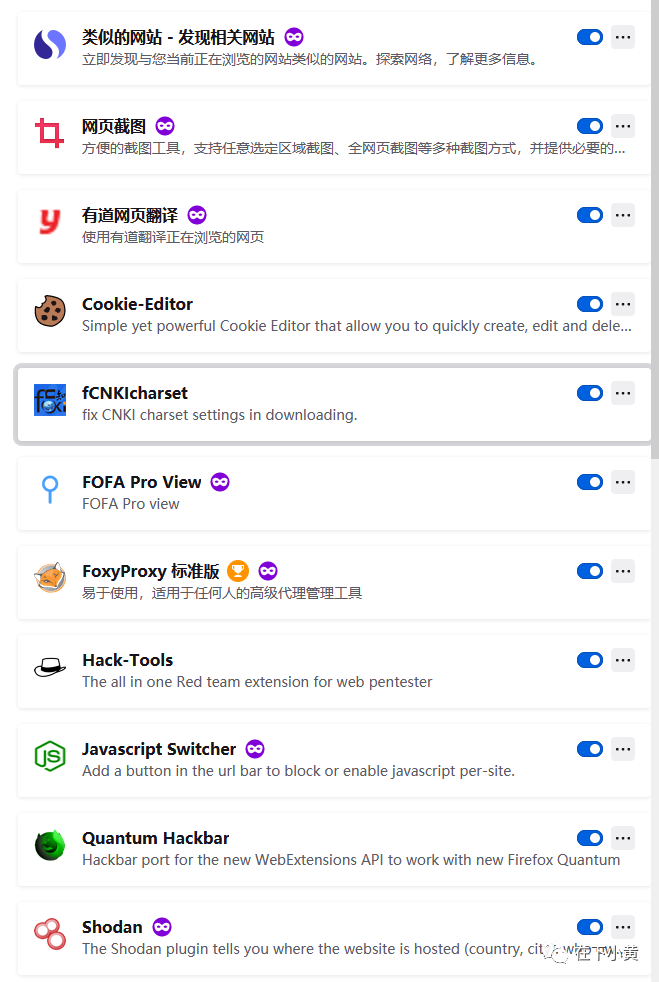

shodan :kali里面可以使用,或者结合shodan中文手册 拓展:比如说Google类似网站,如果你不能正常识别出来网站的类型的话,你可以试试去探索别的类似网站找找思路,比如说教育Src fofa插件

社会工程学

社会工程学 - 公开信息

社交网站 社交网站往往是我们公开信息最多的地方,比如我们常用的脉脉(不是陌陌)、QQ、QQ空间、微信朋友圈、微博等。能获取到的信息可能有姓名、年龄、生日、星座、爱好、照片、人际交往关系、甚至邮箱、手机、住址、身份证等等隐私、敏感信息。还有一些招聘求职网站也往往是信息泄露最严重的地方。对这些信息加以利用,总能得到一些惊喜。 新闻报道 例如:XX公司采用XX系统,比如说官网新闻等。

社会工程学 - 社工库

社工库(只是举个例子,这是违法行为,切勿操作) "社工库″是运用社会工程学进行攻击的时候积累的各方面数据的结构化数据库。这个数据库里有大量信息,甚至可以找到毎个人的各种行为记录,比如酒店开房记录、个人身份证姓名和电话号码。 工具:Maltego(了解一下) 社工神器 Maltego是用来对来自互联网的信息进行收集、组织可视化的工具。它可以收集某个人的在线数据信息一包括电子邮件地址、博客、 Facebook中的朋友,个人爱好、地理位置、工作描述,然后可以一种更为有用全面的形式展现出来。

分析网站架构

查看源文件

隐藏的连接 注释内容 (有的时候,会注释一些逻辑信息) JS文件(可能就会暴露一些目录,可以通过Python形式去取JS代码 使用谷歌插件 link grabber 可以将网站的外附链接列举出来)

网站编写语言

Web指纹探测 Web架构

命名规则推测敏感目录和文件

addnew. php, viewnews. php ,delnews. php /2014-1-12/1.jpg ,/2014-1-12/2.jpg ,/20142-14/1.jpg

暴力探测敏感目录和文件

探测到的目录中再探测敏感目录和文件(御剑、主要是考好的目录字典) .bak、.tmp、.svn/ entries文件

访问不存在的文件和目录

对比访问存在的目录和不存在目录的区另! 错误码分析

收集网站的开发人员和管理维护人员信息

Whims查询 DNS查询 社会工程学

注意返回的状态码

HTTP响应头信息

比如 Server:BIG - IP暗示站点负载平衡。如果一个站点使用负载平衡,并且只有一 服务器配置不当,你可能需要请求多次去访问这个易受到危害的服务器,依赖于所 使用的负载平衡的类型。

二、总结:信息搜索的思路

先被动信息搜集:

域名 IP whois 反查询 天眼查 微博、人人、QQ、脉脉 端口 :port (对应端口的banner 、比如说445端口,查询端口的服务) web banner :网站的信息。 web 架构 、URL逻辑 、other URL 、命名规则 目录级别 、爆破、猜解、Googlehacker、Baiduhacker、网站缓存(cache)等 隐藏文件、dir CDN:多地区测试、国内用国外访问、国外用国内访问。SSRF如果知道内网地址的话,可以人绕过 子域名 邮件的话尝试去撞 OA系统去看看有没有什么漏洞 百度网盘、GitHub、gitlab

主动信息搜集:

就要借助工具,来扫描。 wab banner 信息扫描工具呢:免费版推荐goby wordpress :用wpsacan weblogic :用weblogic sacan 什么网址用什么扫描器 比如说去寻找边角资产、新上线的资产、就是风险最高的。

流程:

GitHack :去找找备份文件源码泄露 域名以及子域名信息搜集 - 对应IP地址(OneForAll 子域名爆破枚举工具 - 未授权不推荐) IP段收集 旁站、边缘资产 开放端口检测 - 端口可能存在利用的方式 whois 查询 主站对应 IP地址 (运营商信息) DNS历史解析记录 资产搜索引擎 隐藏目录和文件 网站企业的组织关系 天眼查、企查查 网站备案信息 信息查询(网站新闻等) 微信公众号、微博 网站架构信息探测(CMS、框架、语言、版本信息等) 对应web banner 的漏洞信息 去查查这个网站的历史漏洞信息

拓展:

代码泄露的网站:searchcode 、将代码贴上去,进行搜索。进行审计。 searchcode 代码泄露网站 子域名接管漏洞 :超级火爆的漏洞,风险极高、抓到就得给钱(国内不能搞) HackerOne漏洞案例 | 子域名劫持漏洞的挖掘指南

文章转载自在下小黄,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。