网络威胁领域正在见证一种名为 Mallox 的新勒索软件变体的出现。这种有害的恶意软件(也称为“目标公司”勒索软件)主要针对不安全的面向互联网的 Microsoft SQL 服务器,它独特地将目标组织的名称附加为加密文件扩展名。它通过垃圾邮件进行部署,影响广泛的行业,包括制造、能源和公用事业以及 IT 服务。让我们深入研究 Mallox 的复杂性,并回顾如何有效检测和消除此类威胁。

静态分析

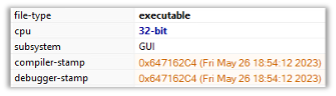

该恶意软件是一个 32 位可执行文件:

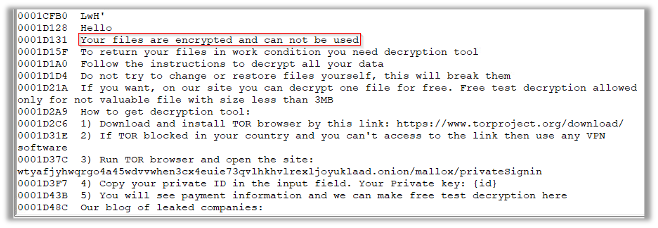

在探索恶意软件内部的字符串时,我们发现一些字符串指示符似乎是勒索字条的一部分:

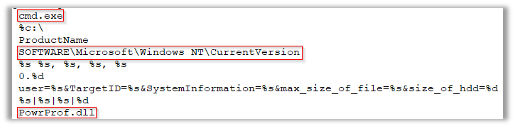

以下字符串可能是恶意软件启动后将使用的命令、注册表项和文件:

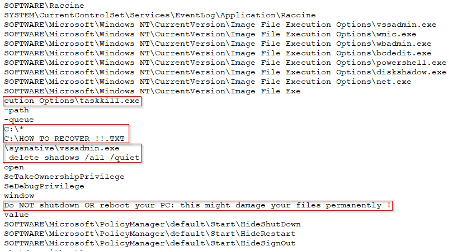

以下字符串提供了有关恶意软件将执行的其他命令以及可能与恶意软件的勒索字条文件关联的一些可疑文件名的其他线索:

以下字符串是基于网络的 IOC(妥协指标),可提供有关恶意软件网络活动的其他线索:

动态分析

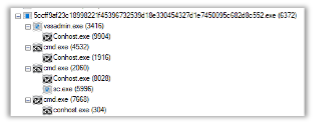

启动恶意软件时,它会打开以下进程树:

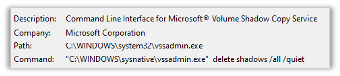

恶意软件启动的第一个进程是 VSSADMIN:

VSSADMIN 是一个用于管理卷影复制服务 (VSS) 的 Windows 命令行工具,恶意软件经常使用它来删除文件的卷影副本,以防止在勒索软件攻击后恢复数据。

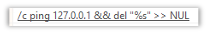

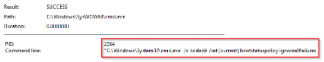

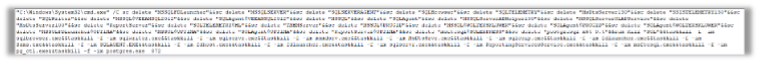

勒索软件启动了以下命令

该命令更改启动配置,以便系统忽略启动过程中发生的所有错误。勒索软件经常使用此命令来确保受感染的计算机能够继续启动,尽管恶意软件的活动可能会导致错误或系统故障。

此外,恶意软件还会启动一系列命令来终止和删除受害者主机上的各种服务:

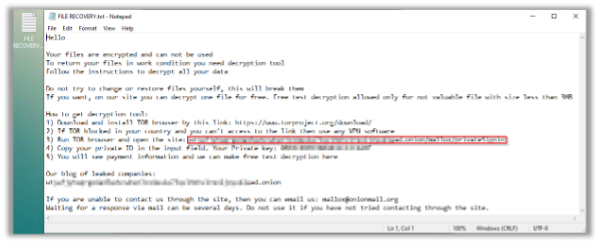

打开文件后,我们看到它确实是一张勒索信,其中包含详细的付款说明:

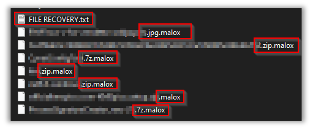

该恶意软件会加密文件并为其添加“.mallox”扩展名:

如果您怀疑您的系统已被 Mallox 病毒或任何其他形式的勒索软件感染,则必须使用信誉良好的防病毒软件来减轻损害并可能恢复您的文件。定期将重要数据备份到离线或云存储解决方案也可以显着减少勒索软件攻击的影响。