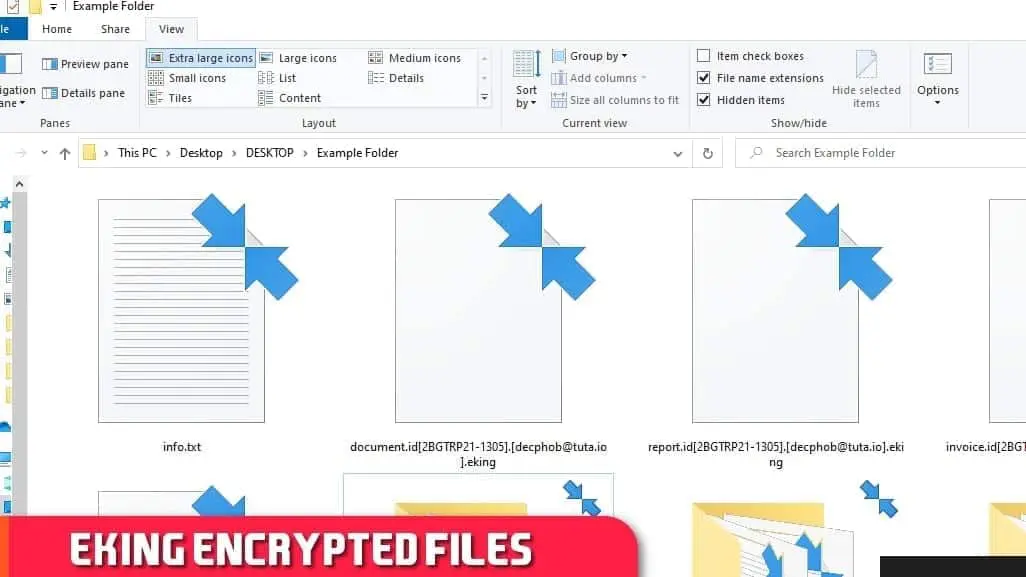

[bkpsvr@firemail.cc].EKING 是一种新型勒索软件类型病毒,属于Phobos 恶意软件家族。安装后,它会加密系统上的所有文件,并向其附加受害者的 ID、decphob@tuta.io 电子邮件地址和 .eking 文件扩展名。因此,名为 document.jpg 的文件将被重命名为document.jpg.id[9Y836L01-13453.[decphob@tuta.io].eking,[bkpsvr@firemail.cc].EKING。然后,病毒会在屏幕上启动 info.hta 窗口,并在计算机系统中留下 info.txt 文件,以告知受害者有关网络攻击以及犯罪分子解密数据必须满足的要求。就像典型的勒索软件程序一样,它要求支付赎金以换取数据恢复工具。

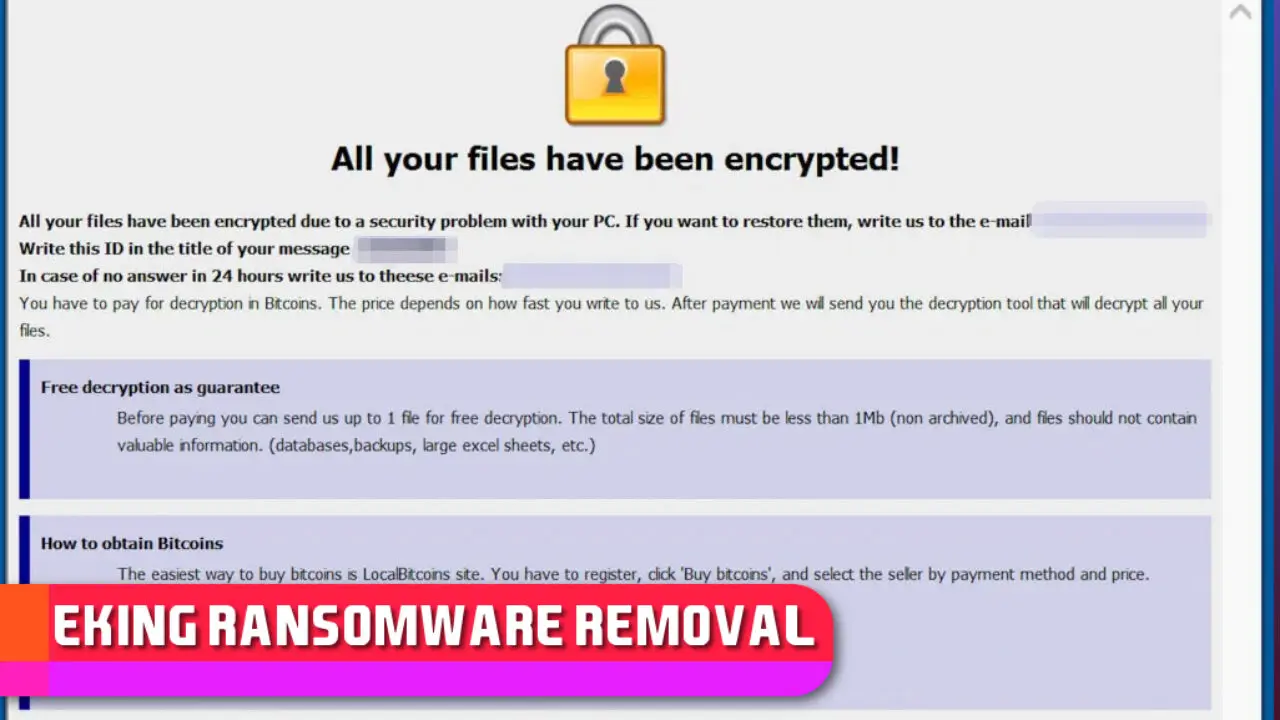

病毒留下的文件(info.hta 和 info.txt)充当勒索字条,其中包含受害者解密 .eking 文件应采取的操作信息。.hta 注释显示“已加密”并表示“您的电脑已被勒索软件感染。如果您想恢复它们,请联系下面的地址。” 该说明提供了两封电子邮件,根据病毒版本的不同而有所不同。

Eking 勒索软件开发人员解释说,受害者必须通过给定的电子邮件与他们联系。如果他们在 24 小时内没有回复,他们建议通过 Sonar(用户名 decphob)与他们联系。犯罪分子还承诺免费解密5个文件,但其大小不得超过4MB,且不得包含任何重要信息。此类要求很典型,并且通常包含在其他勒索软件活动中,例如STOP/DJVU、KASP、DHARMA、OGDO等。

赎金票据还包括受害者可以购买价值所需美元的比特币的网站链接。最后,他们警告受害者不要重命名加密文件,因为这可能会干扰将来使用 EKING 勒索软件解密工具恢复数据。其次,攻击者警告不要使用任何第三方数据恢复工具。

最后,该说明警告诈骗者声称他们可以以一定金额解密受害者的文件 - 他们只是索取比实际赎金更多的钱,然后将部分钱支付给勒索软件开发人员,并将其余钱据为己有。这实际上是真的——永远不要为那些声称能够恢复您的文件的可疑人员付费,而来自 Emsisoft 等大公司的最受尊敬和最知名的恶意软件分析师却无法创建解密器。

Phobos 勒索软件如何传播?

Phobos 勒索软件变体(例如 Eking 病毒)主要通过被黑客入侵的远程桌面 (RDP) 连接进行分发。也就是说,您应该检查开放的或安全性较弱的 RDP 端口。该服务使用的端口是TCP端口3389和UDP端口3389,因此考虑为它们添加一些安全规则,例如:

使用非常强的密码以及双因素身份验证。

限制可以使用RDP登录的用户和IP;

始终保持您的软件最新。

此外,您应该了解一般的勒索软件分发技巧,可以帮助您避免任何类型的此类威胁。首先,您在浏览网页时应该小心,注意您在网上点击的内容。谨防来自可疑网站的虚假软件更新弹出窗口。单击这些可以将您重定向到推送恶意负载的域。接下来,我们建议远离通过 torrent 客户端推广的软件破解。这些是用于传播勒索软件的非常非常常见的工具。

最后,切勿打开未知发件人发送的电子邮件附件。即使您收到似乎与执行文件相去甚远的 PDF 或 WORD 文档,请记住它可能包含可以下载并运行恶意程序的脚本。您所需要的只是计算机上的有效网络连接。我们建议您在此处阅读有关勒索软件预防和保护方法的更多信息。