引言:

网络犯罪分子采用越来越复杂和具有破坏性的方式威胁着我们的数字安全。本文将深入介绍DevicData-D-XXXXXXXX勒索病毒的特点,提供关于如何应对被其加密的数据文件的恢复方法,并分享一些预防措施,以帮助您保护自己免受这一数字威胁的侵害。

1. 了解DevicData-D-XXXXXXXX勒索病毒

DevicData-D-XXXXXXXX勒索病毒是一种恶意软件,其主要目标是加密受害者的文件,然后要求受害者支付赎金以获取解密密钥。这种类型的病毒属于勒索软件的一种,通常要求受害者使用加密货币支付赎金。

2. 如何DevicData-D-XXXXXXXX勒索病毒传播?

DevicData-D-XXXXXXXX勒索病毒可以通过多种途径传播,包括:

恶意电子邮件附件: 攻击者可能伪装成信任的来源,向受害者发送恶意电子邮件,附带有感染文件的附件。当用户打开附件时,病毒会感染他们的系统。

恶意下载链接: 攻击者可以发布虚假的下载链接,吸引用户点击以下载恶意软件,从而感染他们的设备。

感染的网站: 一些攻击者可能操控恶意网站,通过恶意广告或诱使用户访问这些网站来传播病毒。

伪装成合法软件: 攻击者可以伪装成合法软件安装程序,以欺骗用户将其安装在自己的系统上。

如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

3. 如何恢复被DevicData-D-XXXXXXXX勒索病毒加密的数据文件?

如果您的数据文件受到DevicData-D-XXXXXXXX勒索病毒的攻击,以下是一些可能的解决方法:

不要支付赎金: 强烈建议不要支付赎金,因为这不能保证您将获得有效的解密密钥,而且这只会鼓励攻击者继续他们的活动。

使用解密工具: 有时网络安全公司和组织可能会发布特定的解密工具,用于解锁DevicData-D-XXXXXXXX勒索病毒加密的文件。这通常是解锁文件的最佳方法之一。

数据备份: 如果您定期备份数据并确保备份文件是离线存储的,那么您可以使用备份文件来恢复被加密的文件。

与数据恢复专家联系: 如果没有其他选择,可以寻求专业的数据恢复服务。数据恢复专家通常拥有专业知识和工具,可以帮助您解锁文件。

如不幸感染这个勒索病毒,您可添加我们的技术服务号(shujuxf)了解更多信息或寻求帮助

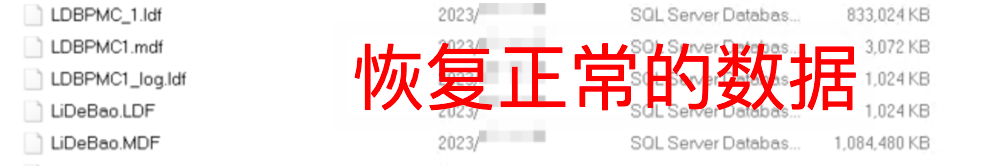

被.DevicData-D-XXXXXXXX勒索病毒加密后的数据恢复案例:

4. 预防措施

为了避免DevicData-D-XXXXXXXX勒索病毒攻击,您可以采取以下预防措施:

定期备份数据: 定期备份重要数据,并确保备份是离线存储的,以避免备份文件也受到感染。

警觉电子邮件: 谨慎打开电子邮件附件和链接,尤其是来自未知发件人的邮件。确保您的电子邮件过滤器和反恶意软件是最新的。

软件更新: 定期更新操作系统和应用程序,以修复已知漏洞。过时的软件容易受到攻击。

网络安全: 部署强大的网络防火墙和入侵检测系统,以检测和拦截潜在的威胁。

用户教育: 培训员工和用户,使他们了解潜在的威胁,如恶意链接和附件。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,.malloxx勒索病毒,.mallab勒索病毒,.balckhoues勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.DevicData-D-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,.[hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[myers@cock.li].Devos勒索病毒,.[henderson@cock.li].Devos勒索病毒,[myers@airmail.cc].Devos勒索病毒,.[support2022@cock.li].faust勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。引言:

- 恶意电子邮件附件: 攻击者可能伪装成信任的来源,向受害者发送恶意电子邮件,附带有感染文件的附件。当用户打开附件时,病毒会感染他们的系统。

- 恶意下载链接: 攻击者可以发布虚假的下载链接,吸引用户点击以下载恶意软件,从而感染他们的设备。

- 感染的网站: 一些攻击者可能操控恶意网站,通过恶意广告或诱使用户访问这些网站来传播病毒。

- 伪装成合法软件: 攻击者可以伪装成合法软件安装程序,以欺骗用户将其安装在自己的系统上。

- 不要支付赎金: 强烈建议不要支付赎金,因为这不能保证您将获得有效的解密密钥,而且这只会鼓励攻击者继续他们的活动。

- 使用解密工具: 有时网络安全公司和组织可能会发布特定的解密工具,用于解锁DevicData-D-XXXXXXXX勒索病毒加密的文件。这通常是解锁文件的最佳方法之一。

- 数据备份: 如果您定期备份数据并确保备份文件是离线存储的,那么您可以使用备份文件来恢复被加密的文件。

- 与数据恢复专家联系: 如果没有其他选择,可以寻求专业的数据恢复服务。数据恢复专家通常拥有专业知识和工具,可以帮助您解锁文件。

- 定期备份数据: 定期备份重要数据,并确保备份是离线存储的,以避免备份文件也受到感染。

- 警觉电子邮件: 谨慎打开电子邮件附件和链接,尤其是来自未知发件人的邮件。确保您的电子邮件过滤器和反恶意软件是最新的。

- 软件更新: 定期更新操作系统和应用程序,以修复已知漏洞。过时的软件容易受到攻击。

- 网络安全: 部署强大的网络防火墙和入侵检测系统,以检测和拦截潜在的威胁。

- 用户教育: 培训员工和用户,使他们了解潜在的威胁,如恶意链接和附件。