1. 背景介绍

近年来,随着网络的普及和技术的进步,网络攻击事件也屡屡发生。其中,勒索病毒作为一种常见的网络攻击方式,引起了广泛关注。.wis勒索病毒是其中的一种,它具有极高的危害性和传播性。为了让大家更好地了解并防范这种病毒,本文将对.wis勒索病毒的两种变种.[[MyFile@waifu.club]].wis 和 [[backup@waifu.club]].wis 进行详细介绍。

您是否曾经因为勒索病毒攻击等原因丢失了重要文件或珍贵回忆?数据无价,失去它们就像失去了时间的痕迹。但别担心,我们在这里,为您提供最全面的数据恢复解决方案。我们的团队拥有多年的数据恢复经验,针对各种情况提供个性化解决方案。无论是个人用户还是企业客户,我们都能够迅速定位问题并高效恢复数据,节省您宝贵的时间和精力。我们采用先进的数据恢复技术和工具,确保在恢复过程中不会对您的数据造成二次损害。同时,我们十分注重客户隐私和数据安全,在整个恢复过程中严格保密,让您无后顾之忧。

2. .wis勒索病毒概述

.wis勒索病毒是一种恶意软件,它通过加密受害者的文件,然后向受害者索取赎金以获取解密密钥。这种病毒通常通过电子邮件附件、恶意网站、感染的可执行文件等方式传播。一旦感染,它会迅速扩散到网络中的其他计算机,造成大面积的文件损坏和数据泄露。

3. 传播途径

.wis勒索病毒主要通过以下几种途径传播:

· 电子邮件附件:攻击者将病毒隐藏在电子邮件附件中,诱骗受害者打开,从而感染病毒。

· 恶意网站:受害者访问被植入病毒的恶意网站,病毒会利用浏览器的漏洞自动下载并执行。

· 感染的可执行文件:病毒隐藏在某些看似正常的可执行文件中,当受害者运行这些文件时,病毒就会被激活。

4. 感染症状

当计算机感染.wis勒索病毒后,会出现以下症状:

· 文件被加密:病毒会加密受害者计算机上的重要文件,使其无法正常打开和使用。

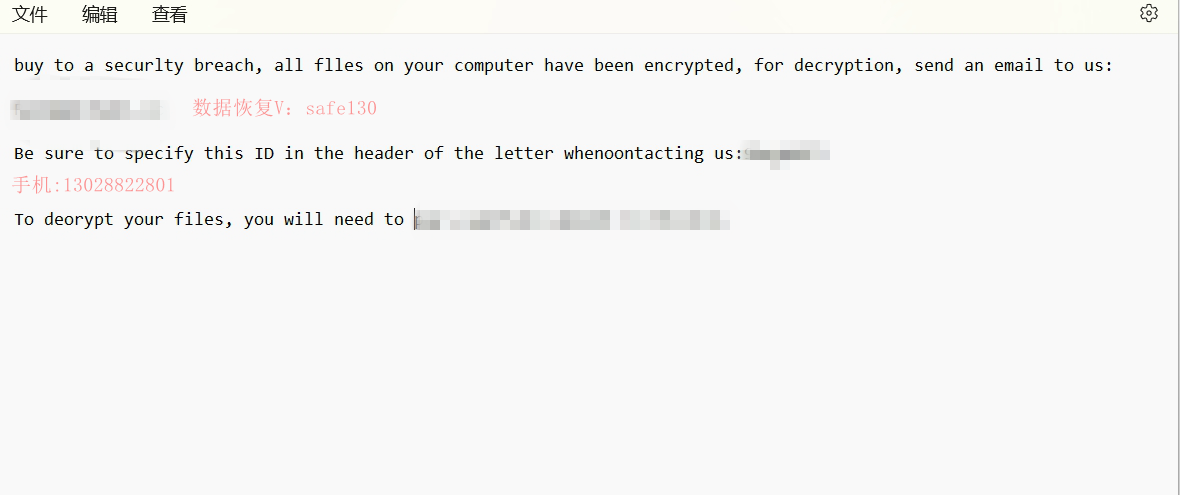

· 勒索信息:病毒会在计算机屏幕上显示勒索信息,要求受害者支付赎金以获取解密密钥。

· 系统性能下降:病毒会占用大量的系统资源,导致计算机运行速度变慢,甚至出现卡顿、死机等现象。

恢复.wis勒索病毒的案例:应对.[[MyFile@waifu.club]].wis勒索病毒攻击的成功经历

1. 攻击发生

一家大型企业的网络系统不幸成为了.[[MyFile@waifu.club]].wis勒索病毒的目标。病毒通过一名员工的电子邮件附件侵入系统,迅速扩散并加密了企业重要文件和数据库。员工们发现无法访问关键数据,屏幕上显示了勒索信息,要求支付巨额赎金。企业运营陷入停滞,管理层立即决定采取行动。

2. 应急响应

企业迅速启动了应急响应计划,并联系了我们的专业团队进行协助。我们首先对受感染的计算机进行隔离,防止病毒进一步传播。同时,我们提醒所有员工不要轻信勒索信息,不要支付赎金,并立即更改强密码,以防止病毒再次入侵。

3. 数据恢复

我们的团队开始分析病毒加密方式,以寻找可能的数据恢复方法。幸运的是,我们发现该病毒使用了一种已知的加密算法,这意味着存在相应的解密工具。我们迅速获取了解密工具,并对加密文件进行了批量解密处理。经过两天的紧张工作,数据库备份和大部分重要文件得以成功恢复,此次危机解除。

4. 系统加固

在数据恢复的同时,我们对企业的网络系统进行了全面检查,发现并修复了多个安全漏洞。我们更新了病毒库和安全补丁,加强了防火墙规则,提高了员工的安全意识培训。这些措施旨在防止类似攻击再次发生,确保企业网络系统的安全稳定。

5. 教训与启示

这次成功恢复.[[MyFile@waifu.club]].wis勒索病毒攻击的案例给我们带来了宝贵的教训和启示。首先,及时响应和专业处理是应对勒索病毒攻击的关键。其次,定期备份重要数据是减少损失的有效手段。最后,提高员工的安全意识和培训是防范网络攻击的第一道防线。

通过我们的共同努力和专业技术,成功恢复了.[[MyFile@waifu.club]].wis勒索病毒加密的数据库和文件,并加强了企业网络系统的安全性。这个案例展示了面对网络攻击时,团队合作、科学应对和持续防范的重要性。希望这个案例能够给其他人带来启示,并提醒大家时刻保持警惕,共同维护网络安全。

5. 防范与应对

为了防范和应对.wis勒索病毒的攻击,我们应该采取以下措施:

· 定期更新操作系统和软件:确保操作系统和软件的安全补丁及时更新,防止病毒利用漏洞进行攻击。

· 安装防病毒软件:使用正规渠道的防病毒软件,并定期更新病毒库,以便及时检测和清除病毒。

· 不轻信陌生邮件和链接:不要随意打开陌生邮件的附件和链接,避免感染病毒。

· 定期备份数据:定期备份重要数据,一旦感染病毒,可以通过恢复备份数据来减少损失。

6. 总结

.wis勒索病毒作为一种常见的网络攻击方式,给我们的生活和工作带来了极大的威胁。通过本文的介绍,希望大家能对.wis勒索病毒有更深入的了解,并采取相应的防范措施,确保计算机和数据的安全。同时,我们也要时刻保持警惕,不断提高网络安全意识,共同维护一个安全、稳定的网络环境。

以下是今年攻击频发的高风险勒索病毒种类:

.halo后缀勒索病毒,.mallox后缀勒索病毒,.lockbit后缀勒索病毒,.arricklu-V-XXXXXX后缀勒索病毒,.faust后缀勒索病毒,.mkp后缀勒索病毒,.360后缀勒索病毒,.mallab后缀勒索病毒,.wis后缀勒索病毒,.locked后缀勒索病毒,.kann后缀勒索病毒,.steloj后缀勒索病毒,malloxx后缀勒索病毒,maloxx后缀勒索病毒,malox后缀勒索病毒,.secret后缀勒索病毒,.blackrock后缀勒索病毒,[shonpen@mailfence.com].Elbie后缀勒索病毒,.[wang_fang@zohomail.com].faust后缀勒索病毒,.[backup@waifu.club].mkp后缀勒索病毒,.[decodedata@tutanota.com].data后缀勒索病毒,.[rast@airmail.cc].mkp后缀勒索病毒,[decodedata@tutanota.com].data后缀勒索病毒,[conkichinmodl@conkichinmodl.com].mkp后缀勒索病毒,.[[MyFile@waifu.club]].wis后缀勒索病毒,[henderson@cock.li].mkp后缀勒索病毒,.[yourlovelysupp@mail2tor.com].Calum后缀勒索病毒,[readdecoding@outlook.com].read后缀勒索病毒,.one4-V-XXXXXX后缀勒索病毒,.404mckay-V-XXXXXX后缀勒索病毒,.[ineedatool@rape.lol].Carver后缀勒索病毒