rmallox勒索病毒是什么?

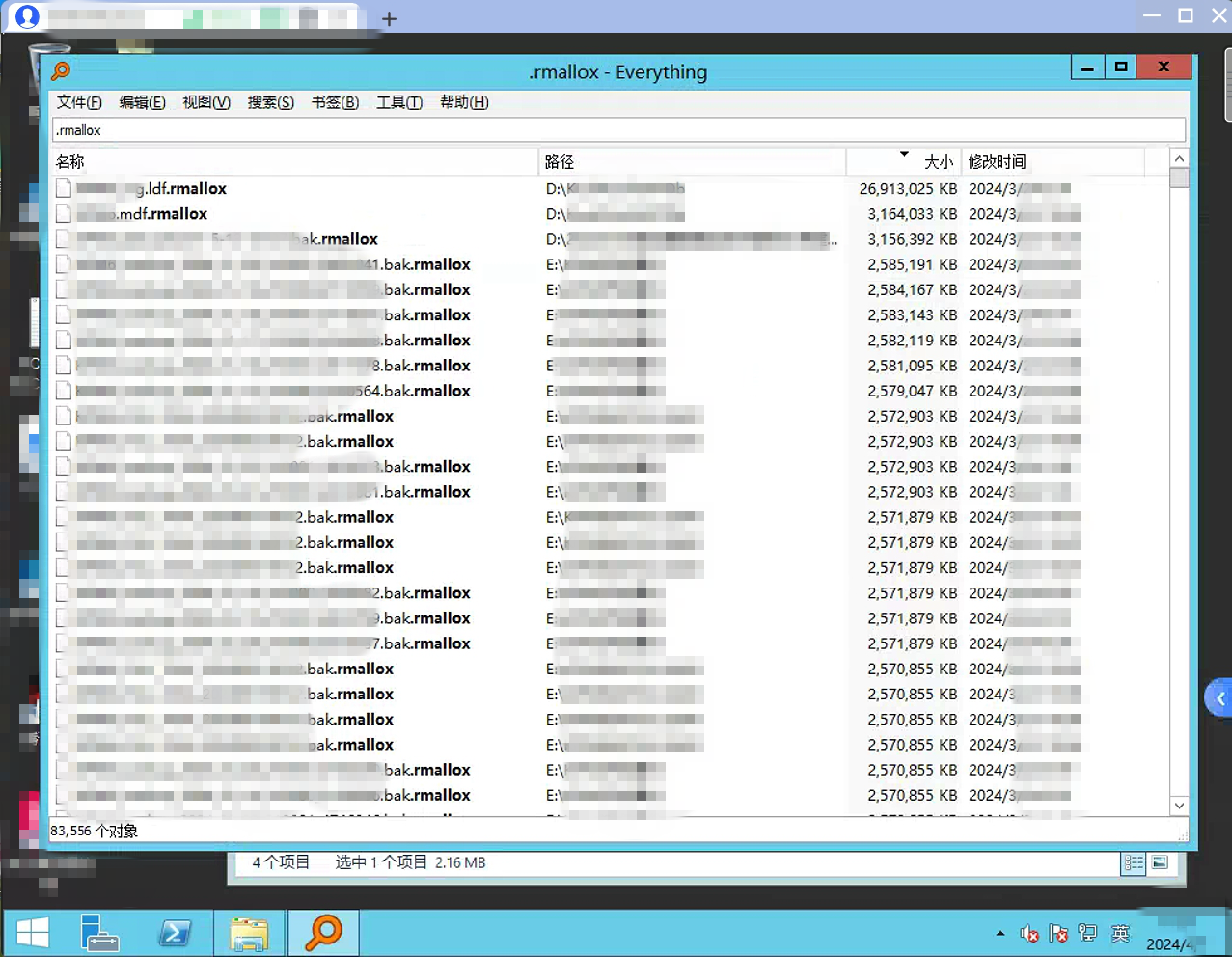

.rmallox勒索病毒是一种恶意软件,它属于勒索病毒的一种变体。这种病毒主要通过电子邮件附件、恶意链接或潜入被感染的网站等方式进行传播。一旦感染了用户的计算机系统,.rmallox会利用复杂的加密算法,如RSA或AES,对受害者的文件进行高强度的加密。这些文件包括各种格式的数据,如文档、图片、视频等。

如果您的数据极为重要,包含有珍贵的业务资料、客户信息、研究成果或任何其他不可替代的内容,欢迎添加技术服务号(safe130)获取帮助。

加密完成后,.rmallox病毒会修改加密文件的后缀为“.rmallox”,以此来标识文件已被病毒加密。随后,病毒会在感染后的计算机上留下勒索信息,通常是以文本文件或弹窗的形式出现。这些勒索信息要求受害者支付一定金额的赎金,通常是通过比特币或其他加密货币进行支付,以获取解密密钥。如果受害者不支付赎金,将无法恢复被加密的文件。

.rmallox勒索病毒的危害极为严重,不仅对个人用户构成威胁,还可能对企业甚至整个社会造成重大影响。因此,用户需要时刻保持警惕,加强安全防护措施,避免成为这种病毒的受害者。如果不幸感染了病毒,应立即断开网络连接并寻求专业的帮助和支持。同时,定期备份数据也是预防数据丢失的有效措施之一。

为什么被rmallox勒索病毒加密后的数据这么难恢复?

rmallox勒索病毒是一种加密货币勒索软件,它使用先进的加密算法和技术来加密受害者的文件,并要求受害者支付赎金以获取解密密钥。这种病毒的破解难度取决于多种因素,包括其使用的加密算法、传播方式、感染范围等。

首先,rmallox勒索病毒使用了先进的加密算法,这使得技术破解变得非常困难。一些高级的加密算法可能需要使用暴力破解的方法,这需要大量的计算和时间。此外,如果该病毒使用了混淆技术或加密保护机制,那么技术破解的难度将会进一步增加。

其次,rmallox勒索病毒的传播方式和感染范围也可能影响其破解难度。如果病毒通过复杂的传播方式进行广泛感染,那么追踪和隔离受感染的计算机可能会变得更加困难。此外,如果该病毒具有自我复制能力或者可以远程操纵受感染的计算机,那么破解的难度也会相应增加。

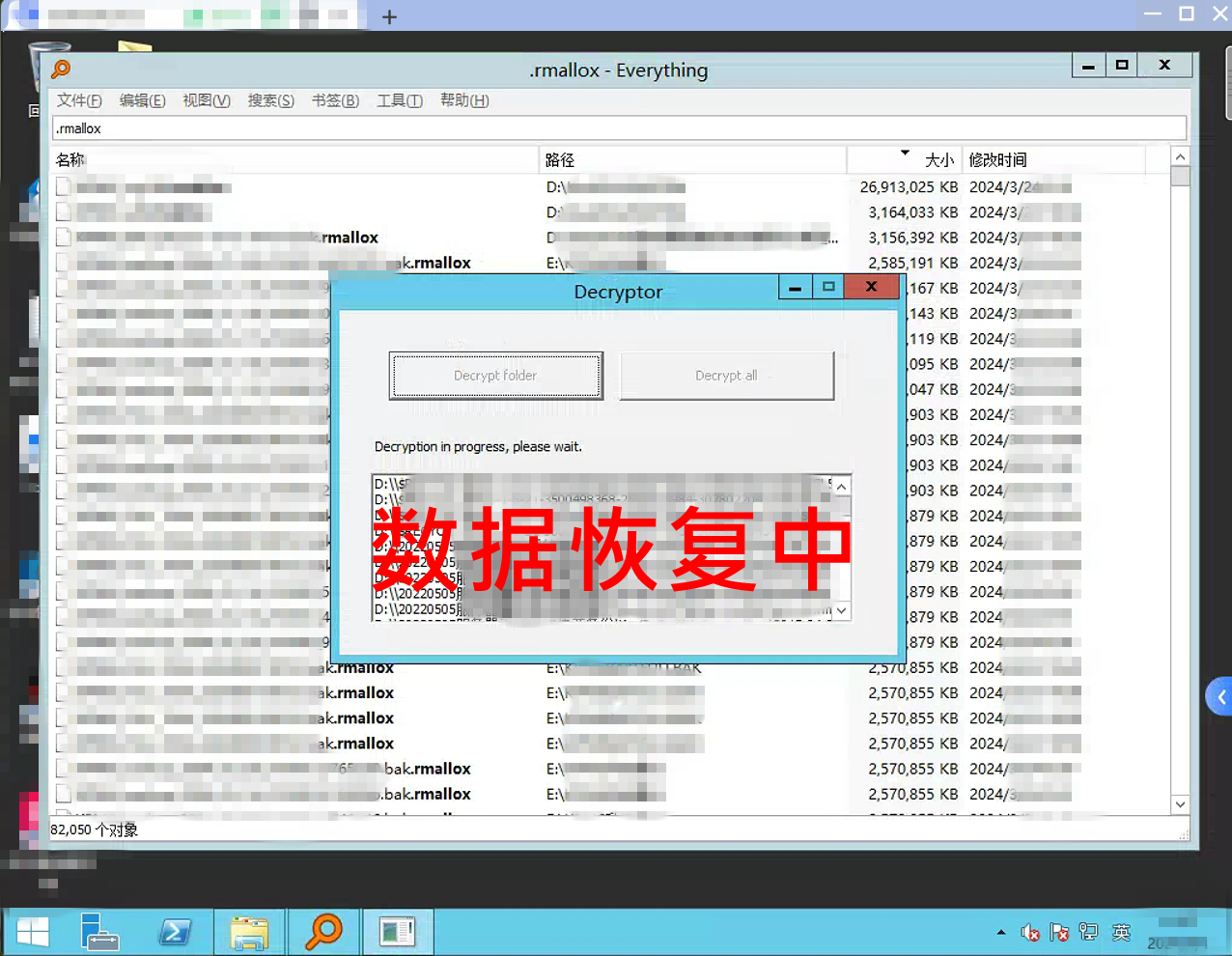

最后,需要注意的是,恢复勒索病毒加密后的数据不仅是一项技术挑战,还需要遵守法律和道德准则。我们应该采取积极的措施来保护自己的数据和计算机安全,避免成为勒索病毒的受害者。如果不幸感染了勒索病毒,应该及时寻求专业的帮助和支持来处理问题。

如何安全地清除或隔离.rmallox勒索病毒?

安全地清除或隔离.rmallox勒索病毒需要采取一系列谨慎的步骤。以下是一些建议的操作:

1. 断网隔离:首先,立即断开受感染计算机或服务器的网络连接,以防止病毒进一步传播或向攻击者发送信息。

2. 关闭共享:停止所有可能的文件和网络共享功能,以减少病毒在内网中的扩散机会。

3. 备份数据:在对受感染系统进行任何清除操作之前,务必备份所有重要数据。这些数据在清除过程中可能会丢失或被损坏,因此备份是至关重要的。

4. 使用安全软件:运行受信任的反病毒软件或安全套件,确保它们已更新到最新版本,以便能够识别和清除最新的勒索病毒威胁。进行全盘扫描,并清除检测到的所有恶意程序。

5. 系统恢复:如果可能的话,考虑从干净的备份中恢复系统。这通常是最安全的方法来彻底清除病毒。在恢复之前,确保备份是未受感染的。

6. 手动清除:对于高级用户,可以尝试手动定位和清除病毒文件。这通常涉及到在任务管理器中结束恶意进程、删除恶意注册表项和文件等。但请注意,手动清除需要谨慎操作,以免损坏系统文件。

7. 寻求专业帮助:如果您不确定如何安全地清除病毒,或者清除尝试失败,建议联系专业的计算机安全公司或技术支持团队。他们拥有专业的知识和工具来有效地处理此类威胁。

8. 加强安全防护:清除病毒后,务必加强计算机的安全防护。这包括定期更新操作系统和应用程序、使用强密码、限制远程访问权限、定期备份数据以及避免打开来自未知来源的链接或文件。

请注意,清除勒索病毒并不一定能恢复所有被加密的文件。因此,预防总是优于治疗。确保您的系统受到充分的保护,并定期备份数据以减少潜在的损失。

面临rmallox勒索病毒时,有哪些数据保障策略?

以下是一些建议的数据保障策略:

1. 数据备份与恢复:

定期备份数据,确保数据的完整性和可用性。备份应涵盖所有关键业务数据,并存储在安全、离线的位置。

采用文件级别和增量备份方式,避免数据重复和庞大性,同时提高备份和恢复的效率。

测试备份数据的可恢复性,验证其是否能够在需要时正确恢复。

2. 存储加密与安全:

对存储在系统中的敏感数据进行加密保护,使用强加密算法和安全协议,防止未经授权的访问和数据泄露。

确保备份数据的加密密钥与原始数据分开存储,以免密钥被加密或丢失。

3. 访问控制与身份验证:

实施严格的访问控制机制,限制用户对系统和数据的访问权限。采用身份验证、多因素身份验证和访问权限管理等措施,确保只有授权的用户可以访问敏感数据。

强化身份认证,鼓励用户使用复杂的密码,并定期更换密码。

4. 网络安全防护:

部署防火墙、入侵检测和入侵防御系统等网络安全措施,阻止未经授权的访问和恶意攻击。

加密通信,使用加密协议和虚拟专用网络(VPN)等方式,确保数据在传输过程中的安全性和完整性。

5. 应用安全:

定期进行漏洞扫描和安全评估,及时修补和更新应用系统中的漏洞,减少攻击者利用已知漏洞进行入侵的机会。

保持应用系统的更新和升级,及时安装应用程序和操作系统的安全补丁和更新。

6. 员工安全意识培训:

对员工进行持续的安全教育培训,提高他们对勒索软件等威胁的识别和防范能力。教育员工警惕社交工程、钓鱼邮件等攻击方式,并提供相关的应对指导和培训。

7. 容灾策略与多地点备份:

建立容灾环境,设置双中心数据复制备份策略,确保在主机房遭受攻击时,备机房的数据仍然可用。

将数据备份到多个地点,如家庭、办公室、云存储等,以增加备份数据的安全性并降低单点故障的风险。

综上所述,面对勒索病毒威胁时,应采取多层次、综合性的数据保障策略来保护数据的安全性和完整性。

以下是一些2024年多发的勒索病毒后缀:

.halo,.360,.faust,.eking,.wis,.mkp,.malox,.rmallox,.mallox,ma1x0,.live,.carver,.locked,_locked,.locked1 等等,

以上列出的勒索病毒家族仅是其中的一部分,且随着网络安全环境的不断变化,新的勒索病毒家族和变种可能会不断出现。因此,保持防病毒软件的更新、定期备份数据以及提高网络安全意识是防范勒索病毒攻击的关键措施。