.360勒索病毒定义:

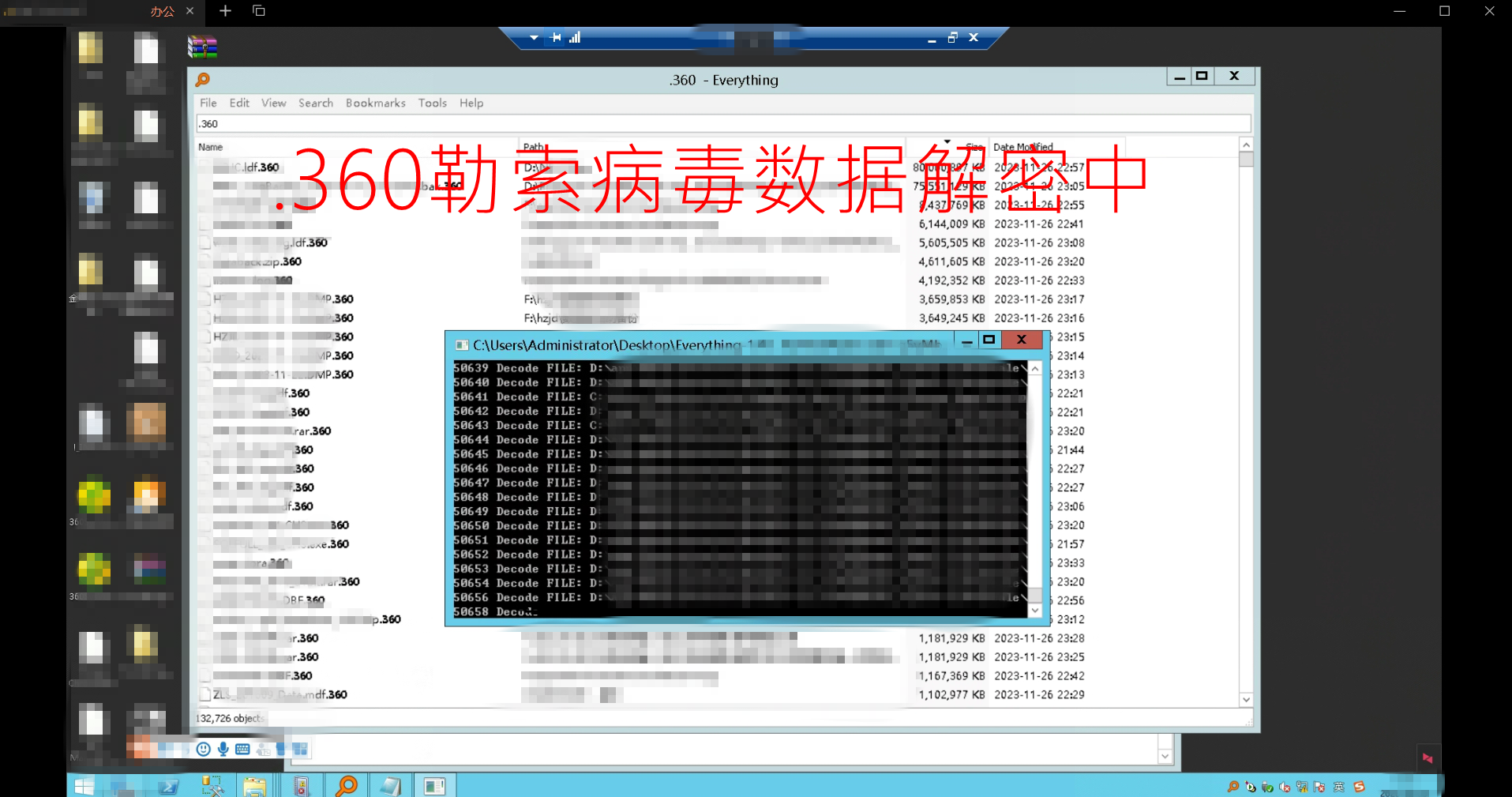

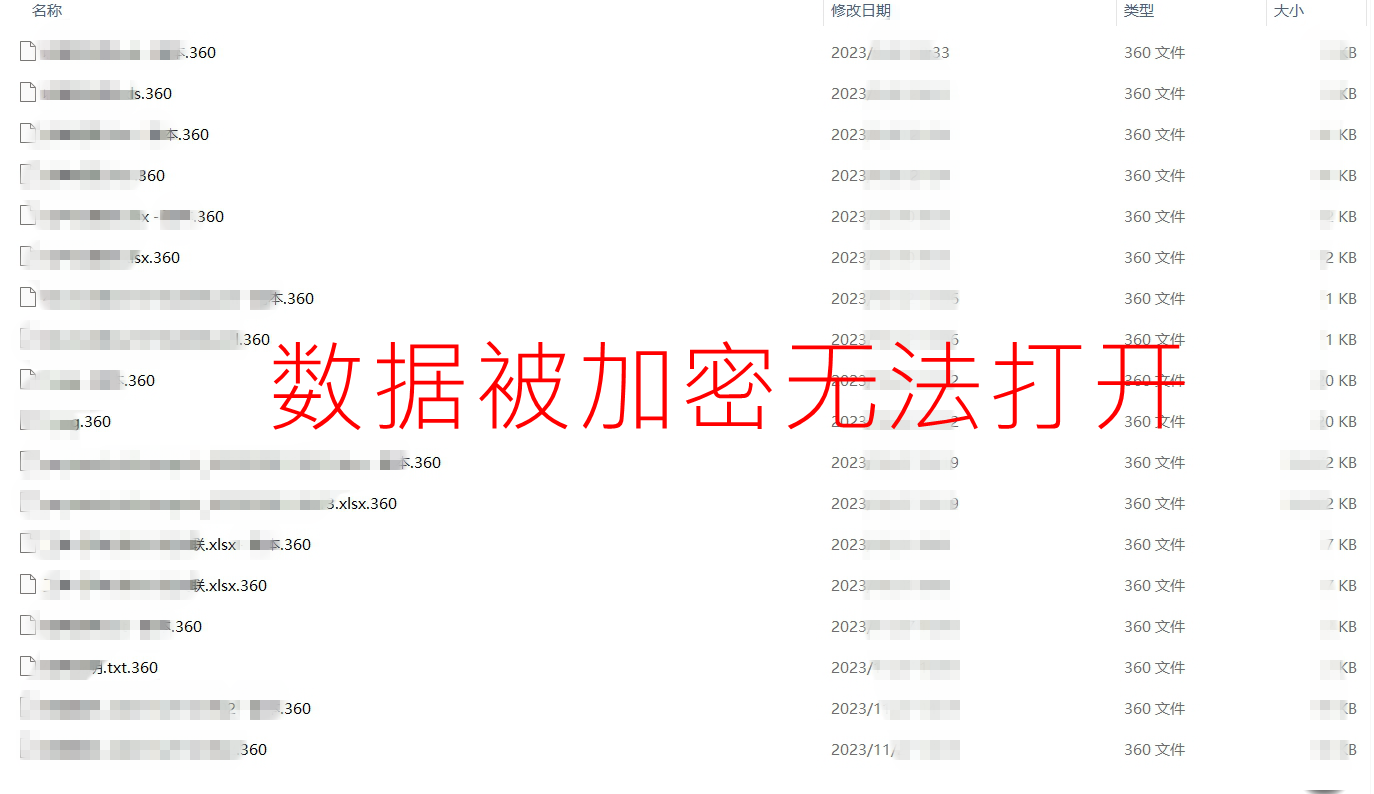

.360勒索病毒属于BeijingCrypt勒索病毒家族的一种,它会加密受害者的文件并在文件名后附加“.360”扩展名。该病毒具有较强的攻击与加密能力,一旦中招,非专业技术人员很难自行恢复解决。这种病毒得名“.360”是因为它会在加密的文件名后附加“.360”扩展名,作为其加密标记。快速恢复重要数据请添加技术服务号(safe130)

.360勒索病毒的特点:

强加密能力:.360勒索病毒采用了复杂的加密算法,如AES对称加密算法或RSA非对称加密算法,对用户文件进行加密。这些算法具有极高的安全性,使得非专业人员难以破解。

破坏性强:该病毒会加密用户系统内的多种文件类型,包括文档、图片、音频、视频等,导致用户无法访问这些文件。同时,它还会修改Windows注册表、删除卷影副本等,对系统造成进一步的破坏。

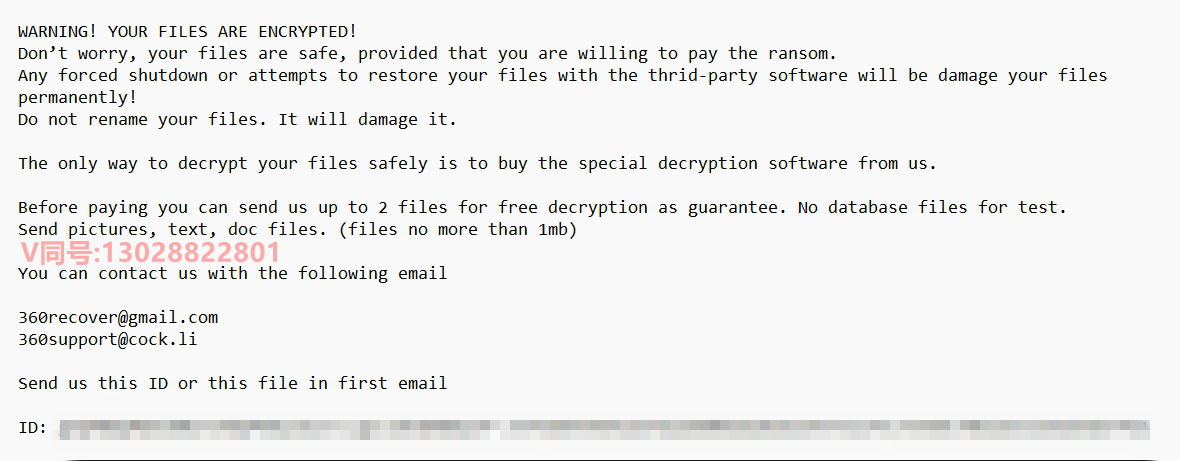

勒索手段恶劣:病毒会在加密文件后在桌面留下勒索信息,要求用户支付一定数额的赎金以获取解密密钥。这种勒索行为给用户带来了巨大的经济损失和心理压力。

难以自行恢复:由于.360勒索病毒采用了高强度的加密算法,并且可能会删除或修改系统备份,使得受害者很难自行恢复被加密的文件。即使受害者拥有一定的计算机技术水平,也难以应对这种病毒的攻击。

1. 传播方式:

.360勒索病毒的传播方式多种多样,以下是几种常见的传播途径:

1. 恶意邮件附件:病毒通过伪装成正常的电子邮件附件进行传播,一旦用户打开含有病毒的附件,病毒就会立即执行并感染系统。

2. 漏洞利用:黑客会利用操作系统、应用程序或网络设备的已知漏洞,通过远程攻击将病毒植入受害者的系统中。.360勒索病毒主要通过暴力破解远程桌面口令和数据库弱口令攻击进行传播。

3. 恶意软件捆绑:病毒会被捆绑在正常软件中,当用户安装这些软件时,病毒也会一同被安装到系统中。

4. 恶意网站和广告:一些恶意网站或通过弹窗广告的方式向用户推送含有病毒的文件或链接,用户点击后就会感染病毒。

5. 移动设备传播:通过感染移动存储设备(如U盘、移动硬盘等),当这些设备接入到其他计算机时,病毒就会迅速扩散到其他系统中。

为了防止感染此类病毒,建议用户保持警惕,不轻易打开未知来源的邮件附件和链接;及时更新系统和应用程序的安全补丁以修复已知的漏洞;使用可靠的安全软件来检测和阻止恶意软件的入侵;定期备份重要数据以防万一。

2. 加密方式与影响:

一旦病毒成功进入受害者的系统,它会使用复杂的加密算法如AES对称加密算法或RSA非对称加密方式对文件进行加密,涉及文档、图片、音频、视频等。加密后,用户将无法访问或打开这些文件,直到支付赎金。病毒还会在桌面留下勒索信息,要求用户支付赎金以获取解密密钥。该病毒会给企业带来严重的经济损失,根据不同企业的加密文件的重要性,划分不同的勒索金额区间。

3. 防范措施与应对建议:

不要使用相同的账号和口令在多台机器上登录。

登录口令要有足够的长度和复杂性,并定期更换。

重要资料的共享文件夹应设置访问权限控制,并进行定期备份。

定期检测系统和软件中的安全漏洞,及时打上补丁。

从正规渠道下载安装软件,并对不熟悉的软件进行安全扫描。

如果发现中毒,应第一时间断开网络,防止病毒进一步传播和破坏。

保持中毒设备的运行状态,避免盲目重启或关机,以防止正在加密的数据遭到永久性丢失。

寻求专业数据恢复和安全机构的帮助,根据情况进一步指导处理。

4. 解密与恢复:

如果文件不急需,可以先备份文件等待未来的解密工具或技术。

如果文件急需,可以寻求专业的数据恢复服务,如整机解密等方式来尝试恢复文件。

请注意,以上信息可能随时间发生变化,建议密切关注网络安全动态以获取最新信息。同时,对于任何形式的勒索病毒,都不建议支付赎金,因为这并不能保证文件的恢复,而且可能助长犯罪分子的气焰。

被.360勒索病毒加密的数据如何解密或恢复?

关于.360勒索病毒的解密与恢复,可以进一步详细阐述如下:

一、解密

解密是针对勒索病毒加密的文件进行数据还原的过程。对于.360勒索病毒,由于其使用了高强度的加密算法,解密工作变得异常复杂。

1. 寻找解密工具:有时,安全研究人员或相关机构会开发出针对特定勒索病毒的解密工具。这些工具通常利用病毒加密算法中的漏洞或病毒作者留下的“后门”来解密文件。然而,对于.360勒索病毒,这样的工具可能并不总是可用或有效。

2. 备份与恢复:如果用户在被病毒感染之前有备份文件的好习惯,那么可以通过还原备份来恢复数据。但需要注意的是,备份必须是病毒感染之前的,否则备份中的文件也可能被加密。

3. 联系专业机构:在很多情况下,个人用户可能没有足够的技术和知识来解密文件。此时,可以寻求专业数据恢复服务或安全机构的帮助。这些机构通常有更高级的技术和工具来处理勒索病毒感染的情况。

二、恢复

恢复工作不仅仅是解密文件,还包括恢复系统的正常功能和修复病毒造成的其他损害。

1. 系统修复:.360勒索病毒可能会修改Windows注册表、删除卷影副本等,对系统造成损害。在解密文件后,用户还需要进行系统的全面检查和修复,确保系统的稳定性和安全性。

2. 数据完整性检查:即使文件被成功解密,也需要检查数据的完整性。病毒加密过程可能导致文件损坏或数据丢失,因此需要对解密后的文件进行逐一检查,确保它们的可用性和完整性。

3. 预防措施:恢复工作完成后,用户需要采取更严格的预防措施,防止再次遭受勒索病毒的攻击。这包括定期更新操作系统和应用程序、使用可靠的杀毒软件、避免打开来自不可信来源的电子邮件附件或链接等。

综上所述,解密与恢复是针对勒索病毒感染后的重要工作。对于.360勒索病毒,由于其加密算法的复杂性,解密过程可能较为困难。因此,用户需要寻求专业机构的帮助,并采取全面的恢复措施来确保系统的安全和数据的完整性。同时,加强预防措施也是必不可少的,以防止类似事件再次发生。

如何在重要资料的共享文件夹设置访问权限控制,并进行定期备份?

在重要资料的共享文件夹设置访问权限控制,并进行定期备份,可以按照以下步骤进行:

一、设置共享文件夹访问权限

1. 共享文件夹的设置

找到需要共享的文件夹,右键单击该文件夹并选择“属性”。在“属性”窗口中,选择“共享”选项卡,然后点击“高级共享”按钮,勾选“共享此文件夹”选项。

2. 添加共享访问权限

在“共享”选项卡中,点击“共享权限”按钮,然后点击“添加”按钮来添加用户或组。在“选择用户或组”中输入Windows用户名或组的名称,并设置相应的权限,如“读取”或“完全控制”。

3. 安全权限的设置

除了共享权限外,还需要设置文件夹的安全权限。在文件夹属性的“安全”选项卡中,可以添加或编辑用户或组的权限。这决定了用户可以对文件夹进行哪些操作,如读取、写入、修改等。

二、进行定期备份

1. 使用任务计划程序

可以利用Windows内置的任务计划程序来定期备份共享文件夹。首先,打开“任务计划程序”,点击“创建基本任务”按钮,为备份任务命名并选择触发器(例如每周的某个时间)。然后,在“操作”步骤中,选择“启动程序”并输入备份命令(如XCopy或Copy命令)来执行备份。

2. 选择备份目标位置

确定一个安全的目标位置来存储备份文件,可以是外部存储设备、网络位置或云服务。确保目标位置具有足够的存储空间来容纳备份文件。

3. 测试备份任务

在创建完备份任务后,建议手动运行一次以测试其有效性。确保备份文件能够正确生成并保存到目标位置。

4. 监控和维护备份

定期检查备份状态,确保没有错误或遗漏。同时,根据需要更新备份策略,例如增加备份频率或更改备份目标位置。

注意事项:

· 确保共享文件夹的权限设置合理,避免未经授权的访问和修改。

· 定期测试恢复过程,以确保在需要时能够成功恢复数据。

· 对于重要数据,建议采用多种备份方式以提高数据安全性。例如,除了本地备份外,还可以考虑使用云服务进行远程备份。

以下是一些2024年多发的勒索病毒后缀:

.halo,.360,.faust,.2700, .eking,elbie, .wis,.mkp,.malox,.rmallox,.mallox,ma1x0,.live,.carver,.locked,_locked,.locked1,.svh , lockbit, .datah, .BEAST,.DevicData-P 等等,

以上列出的勒索病毒家族仅是其中的一部分,且随着网络安全环境的不断变化,新的勒索病毒家族和变种可能会不断出现。因此,保持防病毒软件的更新、定期备份数据以及提高网络安全意识是防范勒索病毒攻击的关键措施。