理解.bixi勒索病毒

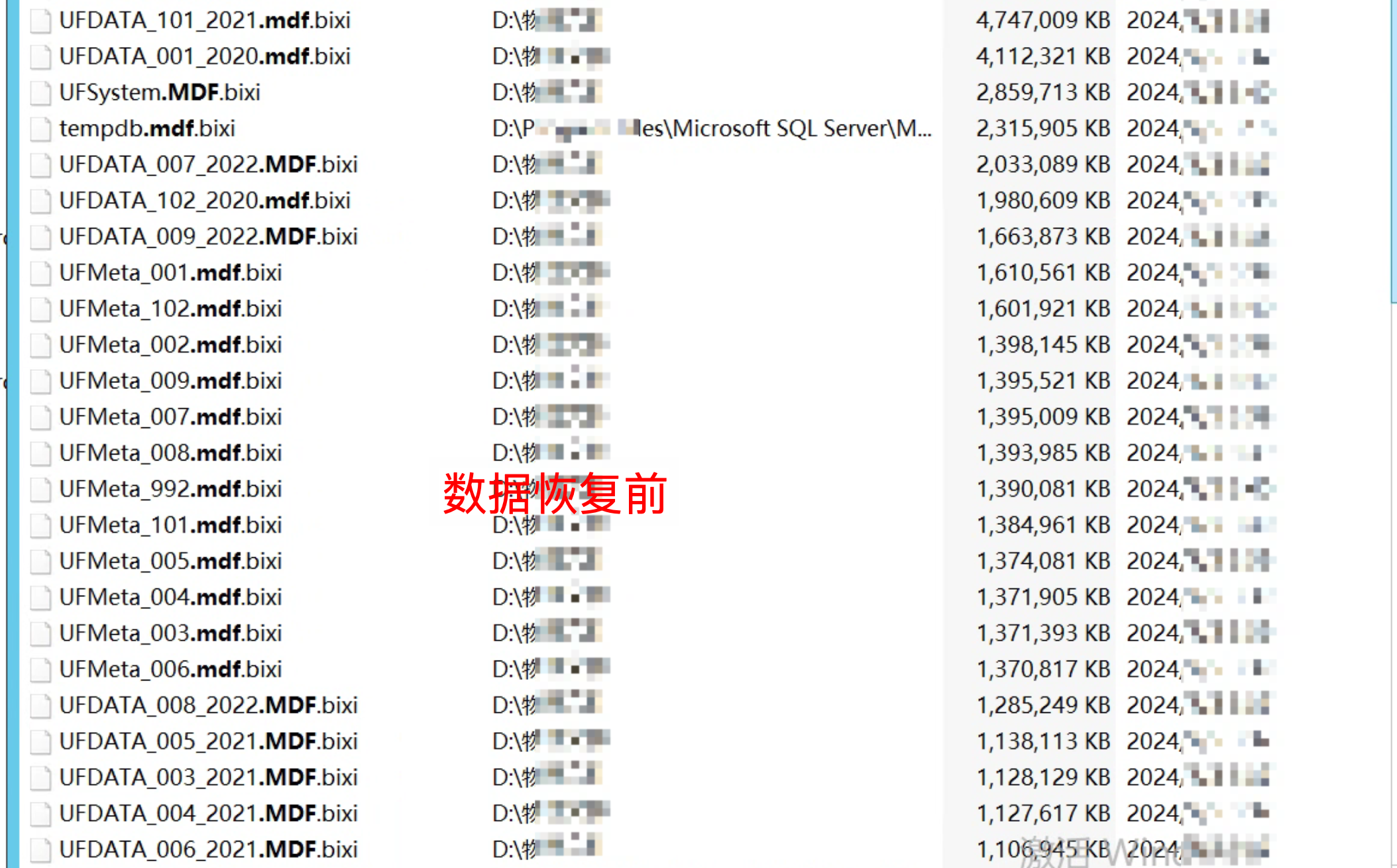

这类病毒通常通过各种途径传播,如恶意电子邮件附件、不安全的下载、网络漏洞利用等。一旦用户的系统感染了.bixi勒索病毒,其会快速加密用户的文档、图片、视频、数据库文件等各种重要数据,导致用户无法正常使用这些文件。

.bixi勒索病毒的目的是敲诈用户,通过支付赎金获取解密密钥来恢复数据的访问权限。然而,支付赎金并不能保证用户会真正获得解密密钥,而且这种行为还会鼓励黑客继续从事类似的勒索活动。

对于.bixi勒索病毒或任何其他勒索软件,及时的备份数据、保持系统和软件更新、使用强大的安全软件以及教育员工识别恶意文件和链接是预防和应对的关键措施。 数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

传播途径与隐蔽性

.bixi勒索病毒的传播途径多样且隐蔽,主要包括以下几种:

电子邮件附件:黑客会发送看似正常的电子邮件,邮件中附带恶意附件。一旦用户打开附件,病毒就会立即激活并开始感染系统。

软件更新与下载链接:黑客会伪造软件更新通知或提供包含病毒的下载链接,诱骗用户下载并安装恶意软件。

远程桌面爆破:利用远程桌面服务的漏洞,黑客会尝试暴力破解用户密码,一旦成功即可远程控制用户计算机并植入勒索病毒。

恶意广告与弹窗:在某些不安全的网站上,黑客会投放恶意广告或弹窗,诱导用户点击并下载病毒。

创新的应对策略

采用零信任策略:

- 零信任(Zero Trust)安全模型是一种新兴的安全框架,它假定所有用户、设备和网络流量都是不可信的,需要验证和授权才能访问资源。通过实施零信任策略,可以最大程度地减少勒索病毒在系统内传播的可能性。

实施文件完整性监控:

- 使用文件完整性监控工具来检测文件的异常修改或加密行为。这些工具可以帮助早期发现勒索病毒的活动,并及时采取措施防止其进一步传播。

利用人工智能和机器学习:

- 利用人工智能(AI)和机器学习(ML)技术来识别和阻止未知的勒索病毒变种。这些技术能够快速分析大量数据流和文件,检测出潜在的威胁,并及时响应。

加强数据备份和恢复策略:

- 除了定期备份数据外,考虑使用不同时间点的增量备份和实时数据复制。这样即使部分数据被加密,也可以快速恢复到最近一个正常状态,减少因勒索病毒攻击而造成的损失。

建立紧急响应计划:

- 制定和实施紧急响应计划,包括如何快速隔离受感染系统、通知相关人员、与安全专家合作、以及是否与执法机构合作。及早响应可以最大限度地减少损失并恢复操作。

教育和培训持续更新:

- 不断提升员工对网络安全的认知和技能,尤其是识别恶意电子邮件、不安全的链接和下载,以及正确使用安全工具和流程。员工的高度警觉性是防止勒索病毒攻击的重要因素之一。

结论

.bixi勒索病毒代表了一个严峻的网络安全挑战,但采取创新和综合的安全策略可以显著降低受到攻击的风险。通过采用零信任模型、文件完整性监控、先进的AI和ML技术、强化的数据备份策略以及持续的员工教育,可以有效应对和减轻勒索病毒带来的影响。维护高度警觉性和紧密合作是保护数据安全的关键,让我们共同努力,保护我们的数字世界不受恶意软件的侵害。

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。