.rmallox 勒索病毒的进化趋势

.rmallox 勒索病毒的进化趋势反映了勒索软件整体的发展方向。这些趋势不仅涉及到技术上的进步,还包括攻击策略、传播方式以及防御对策的演变。以下是 .rmallox 勒索病毒及类似威胁在进化过程中可能出现的一些趋势:

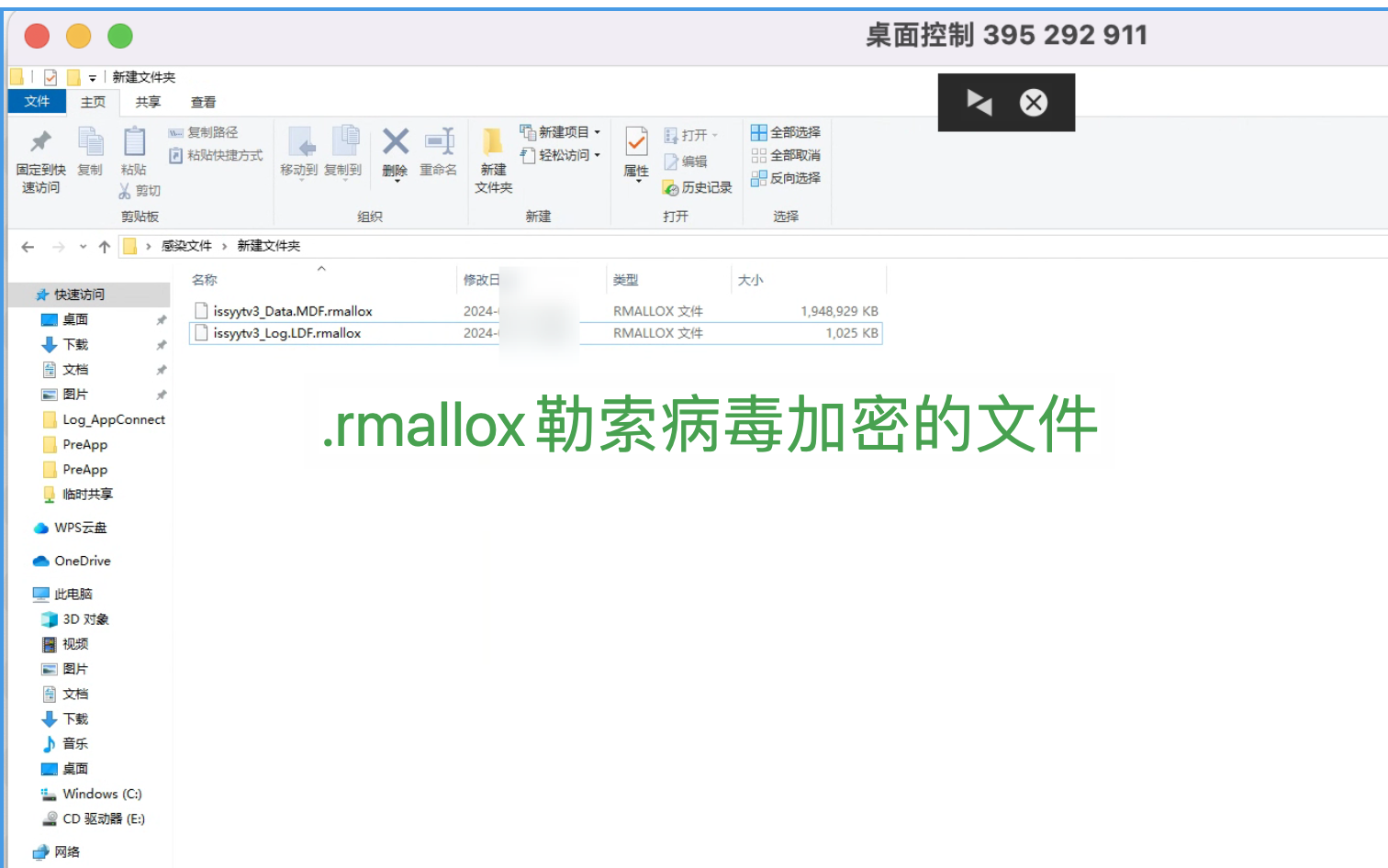

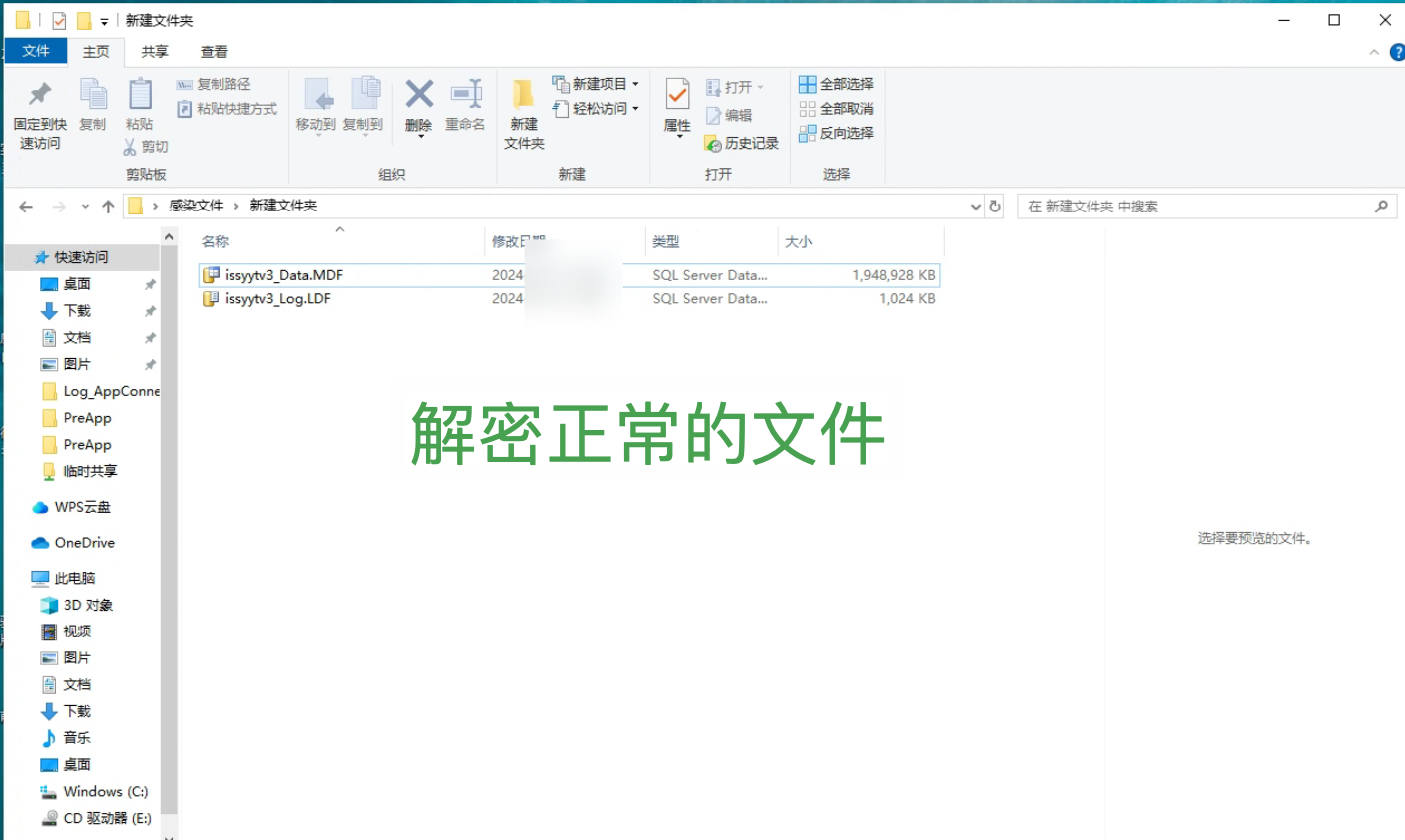

1. 加密技术的演进

更强的加密算法:随着计算能力的提升,勒索软件可能使用更强大的加密算法(如高级版本的 AES 和 RSA),使得数据恢复变得更加困难。新算法的应用可能使得破解加密变得几乎不可能。

动态加密密钥:一些勒索病毒可能使用动态生成的加密密钥,这意味着每次加密都使用不同的密钥,增加解密的难度。

2. 双重勒索

数据泄露威胁:现代勒索软件越来越多地采用双重勒索策略,即不仅加密文件,还威胁泄露或出售敏感数据。这种策略可以增加攻击者的勒索成功率,因为目标不仅要支付赎金以恢复文件,还要防止数据被公开。

公开羞辱:攻击者可能会公开目标的数据片段以施加额外的压力,迫使受害者支付赎金以防止进一步的公开。

3. 攻击手法的精细化

定向攻击:攻击者越来越倾向于对特定目标进行定向攻击,例如大企业、政府机构或医疗机构。这些目标通常能够支付更高的赎金,攻击者也可能会进行更深入的侦查,以找到最具价值的数据。

社交工程和钓鱼:勒索病毒攻击者可能会使用更复杂的社交工程技术,如精心设计的钓鱼邮件和伪装成合法企业的虚假网站,诱骗用户下载恶意软件。

4. 传播方式的多样化

漏洞利用:攻击者可能利用软件和操作系统的零日漏洞进行传播。这些漏洞可能在正式修补前被恶意软件利用,从而提高感染率。

供应链攻击:勒索软件可能通过供应链攻击传播,即攻击者通过感染软件供应链中的合法软件,将勒索病毒分发给最终用户。

5. 抗检测和反防御技术

混淆和加密代码:为了避免被检测和分析,勒索软件的代码可能会被高度混淆和加密,使得传统的反病毒软件难以识别和阻止。

自我更新:一些勒索软件具备自我更新能力,可以定期下载新的模块或更新其攻击技术,以避开安全防护措施。

6. 自适应和智能化

人工智能和机器学习:勒索病毒可能开始使用人工智能(AI)和机器学习(ML)技术来优化其攻击策略,例如通过分析受害者的行为模式来选择最有效的加密方法和传播途径。

自动化攻击:未来的勒索软件可能会利用自动化工具来进行大规模攻击,使得攻击更加高效和隐蔽。

1. 强大的防病毒和反恶意软件工具

- 实时保护:安装并保持最新版本的防病毒和反恶意软件工具。这些工具可以检测和阻止已知的勒索病毒及其变种。

- 定期扫描:定期执行全面系统扫描,确保早期发现潜在的威胁。

2. 及时更新和补丁管理

- 操作系统和应用程序更新:确保所有操作系统和应用程序都安装了最新的安全补丁和更新。这可以修补已知漏洞,减少勒索软件利用漏洞的机会。

- 自动更新:启用自动更新功能,确保安全补丁能够及时应用。

3. 网络安全措施

- 防火墙配置:配置防火墙以阻止不必要的外部访问和流量,尤其是对于开放端口和服务的控制。

- 入侵检测和防御系统:部署入侵检测系统(IDS)和入侵防御系统(IPS)以检测和防御恶意活动。

- 网络分段:将网络分为不同的区域(如内部网络、DMZ 和外部网络),限制勒索软件的传播范围。

4. 数据加密和备份

- 数据加密:对敏感数据进行加密,即使数据被盗取也不会被轻易解密。

- 定期备份:定期备份重要数据,并将备份存储在离线或物理隔离的设备上,以防止勒索病毒加密备份数据。

- 备份验证:定期测试备份数据的可恢复性,确保备份能够在需要时恢复。

5. 行为分析和威胁检测

- 行为监控:使用行为分析工具监控网络和系统中的异常活动,及早发现潜在的勒索软件感染。

- 威胁情报:订阅并使用最新的威胁情报服务,了解最新的攻击技术和防御措施。