.mallox勒索病毒主要通过以下几种方式攻击目标系统:

远程桌面爆破:病毒通过爆破远程桌面登录密码,获取对目标系统的访问权限,进而手动投毒。这种攻击方式能够绕过一些传统的安全防护措施,具有较高的隐蔽性和成功率。

内网横向移动:一旦在某一设备上成功植入病毒,.mallox勒索病毒会尝试在内网中横向移动,获取更多设备的权限,进而加密整个网络中的文件。

Web应用和数据库攻击:病毒特别针对企业的Web应用和数据库服务器进行攻击,如Spring Boot、Weblogic、OA系统等,通过获取数据库口令后远程下发勒索病毒。

面对这一突如其来的危机,公司管理层迅速反应,意识到支付赎金不仅可能助长犯罪分子的气焰,还可能引发更大的安全风险。于是,他们决定寻求专业数据恢复服务的帮助。

经过细致的调研和筛选,公司最终选择了业内享有盛誉的91数据恢复公司作为合作伙伴。91数据恢复以其卓越的技术实力、丰富的实战经验和高效的服务态度,在数据安全领域享有极高的声誉。

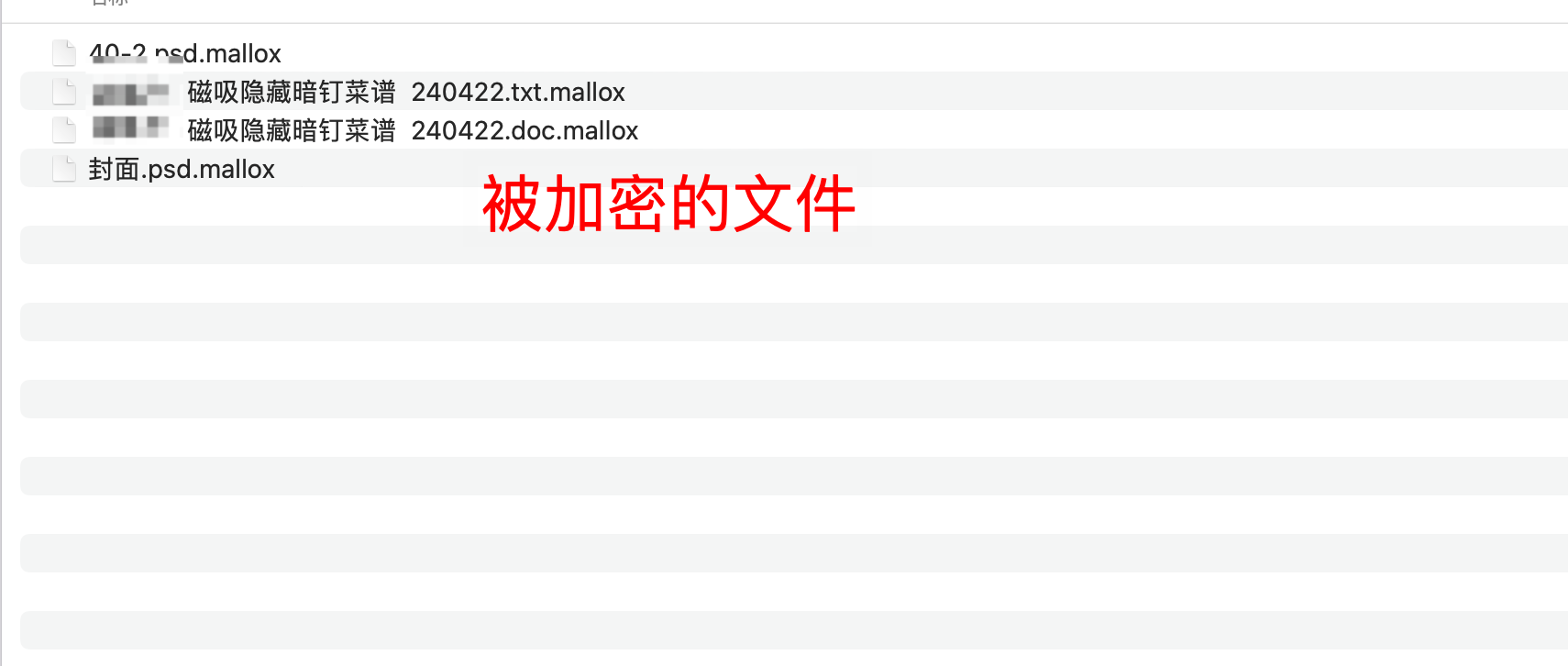

91数据恢复接到求助后,立即组建了一支由顶尖数据恢复专家组成的专项小组,火速前往受影响的科技公司。专家们首先对受感染的系统进行了深入的分析,发现“.mallox”病毒采用了极为复杂的加密算法,给数据恢复工作带来了极大的挑战。

然而,91数据恢复的专家团队并没有退缩。他们利用先进的数据恢复技术和自研的解密工具,对受损数据进行了细致的扫描和解析。经过连续数日的不懈努力,团队终于找到了突破病毒加密机制的方法,并成功恢复了公司全部的关键数据。

当公司员工们再次能够访问到那些至关重要的数据文件时,整个公司都沉浸在一片欢腾之中。他们深知,如果没有91数据恢复的专业帮助,公司可能会遭受无法估量的损失。

为了表达感激之情,公司不仅向91数据恢复支付了合理的服务费用,还通过内部通讯和社交媒体平台公开致谢,称赞91数据恢复在关键时刻展现出的专业精神和高效能力。

这次事件不仅让公司深刻认识到了数据安全的重要性,也让他们与91数据恢复之间建立了深厚的信任与合作关系。未来,他们将携手共进,共同抵御网络威胁,守护数据安全。

- 使用强密码和双重认证:

- 确保远程桌面登录密码足够复杂且难以猜测,最好包含大小写字母、数字和特殊字符的组合。

- 考虑启用双重认证(2FA),即使攻击者猜对了密码,也需要额外的验证步骤才能登录。

- 定期更换密码:

- 定期更换远程桌面的登录密码,减少密码被长期破解的风险。

- 限制远程访问:

- 仅在必要时才启用远程桌面功能,并限制只有可信赖的用户和IP地址才能访问。

- 使用VPN(虚拟专用网络)来限制远程访问的入口点,增加一层安全防护。

- 强化网络安全:

- 配置防火墙规则,限制来自不受信任网络的远程桌面连接请求。

- 确保所有网络设备和软件都保持最新,并安装了所有可用的安全补丁。

- 监控和日志记录:

- 启用远程桌面登录尝试的监控和日志记录功能,以便及时发现可疑的登录尝试。

- 定期检查日志文件,寻找任何异常的登录活动或失败尝试。

- 安全审计和漏洞扫描:

- 定期进行安全审计,评估远程桌面和其他系统组件的安全性。

- 使用自动化工具进行漏洞扫描,及时发现并修复潜在的安全漏洞。

- 用户教育和意识提升:

- 培训员工关于远程桌面安全的重要性,以及识别和报告可疑活动的方法。

- 强调不要共享密码、不点击可疑链接或下载不明来源的附件。

- 备份和恢复计划:

- 定期备份重要数据,并确保备份数据存储在安全的位置,以便在遭受攻击时能够快速恢复。

- 制定数据恢复计划,包括在遭受勒索软件攻击时的应对策略。

- 使用安全软件:

- 在远程桌面服务器和客户端上安装最新的防病毒软件和反恶意软件工具,并保持其更新。

- 启用实时扫描和监控功能,以及行为分析来检测潜在的恶意活动。

- 物理安全措施:

- 如果远程桌面服务器位于物理位置可访问的地方,确保物理安全也很重要。例如,使用锁定的机房、监控摄像头和访问控制列表来限制对服务器的物理访问。

通过实施这些策略,可以显著提高组织和个人保护自己免受远程桌面爆破攻击的能力。

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。