一、加密货币支付的匿名性

勒索病毒通常会要求受害者通过加密货币(如比特币)支付赎金。加密货币的设计初衷之一就是提供高度的匿名性和去中心化,这使得交易过程难以被追踪。攻击者可以使用匿名钱包地址接收赎金,而这些地址往往与他们的真实身份没有直接关联,因此很难通过传统的金融追踪手段找到攻击者的真实身份。

二、伪造身份和地址

为了逃避追踪,攻击者通常会使用伪造的身份和地址进行通信。他们可能会使用假冒的电子邮件地址、社交媒体账户或其他通信渠道与受害者联系,这些账户往往无法直接追溯到攻击者的真实身份。此外,攻击者还可能使用虚拟专用网络(VPN)或其他技术手段来隐藏自己的IP地址和地理位置,进一步增加追踪的难度。

三、复杂的攻击链

勒索病毒的攻击往往涉及多个步骤和组件,包括恶意软件的开发、传播、感染和执行等。这些步骤可能由不同的攻击者或攻击组织负责,他们可能分布在不同的地区和国家。这种复杂的攻击链使得追踪攻击者的来源变得更加困难,因为需要跨越多个司法管辖区和不同的法律框架进行调查。

四、缺乏统一的追踪机制

目前,国际上尚未建立起一个统一、高效的勒索病毒追踪机制。不同国家和地区之间的执法机构在信息共享、协作调查和追踪技术方面存在差异和障碍。这导致在面对跨国勒索病毒攻击时,难以形成有效的合力来追踪攻击者的真实身份和行踪。

五、技术挑战

勒索病毒采用了多种技术手段来隐藏自己、规避检测和逃避追踪。例如,一些病毒会删除自身的样本文件以躲避查杀和分析;一些病毒会利用加密技术来保护自己的通信和数据传输;还有一些病毒会采用复杂的混淆和变形技术来躲避安全软件的检测。这些技术手段使得追踪勒索病毒变得更加困难和复杂。

综上所述,勒索病毒难以溯源的原因主要包括加密货币支付的匿名性、伪造身份和地址、复杂的攻击链、缺乏统一的追踪机制以及技术挑战等方面。为了应对这些挑战,需要加强国际合作、提高安全意识、完善追踪机制并加强技术研发和应用。 数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

一、加强网络安全意识

- 提高警惕:保持对网络安全威胁的高度警惕,不随意点击未知来源的链接或下载附件。

- 培训与教育:定期为员工进行网络安全培训,增强他们对勒索病毒等网络威胁的认识和防范能力。

二、技术防范措施

- 安装可靠的安全软件:

- 选择知名的杀毒软件、防火墙等安全软件,并确保其始终处于更新状态,以抵御最新的病毒威胁。

- 定期进行全盘扫描,及时发现并清除潜在的恶意软件。

- 及时更新系统与软件:

- 确保操作系统、浏览器、办公软件等系统和软件都是最新版本,及时修复已知的安全漏洞。

- 启用自动更新功能,确保系统和软件能够及时获得安全补丁。

- 限制用户权限:

- 遵循最小权限原则,为用户分配必要的最小权限,以降低病毒利用高权限进行破坏的风险。

- 定期审查和更新权限设置,确保没有不必要的权限被滥用。

- 使用强密码:

- 使用包含大小写字母、数字和特殊字符的复杂密码,并定期更换密码。

- 避免使用统一的密码或易于猜测的密码。

- 网络隔离与访问控制:

- 采用虚拟专用网络(VPN)等技术手段,将内部网络与外部网络进行隔离,防止外部攻击者渗透。

- 严格控制访问权限,确保只有授权人员才能访问敏感数据和系统资源。

- 定期备份数据:

- 定期备份重要数据和系统,并确保备份数据的完整性和可恢复性。

- 将备份数据存储在安全的位置,如外部硬盘、云存储等,以防止勒索病毒加密本地数据。

三、应急响应与恢复计划

- 制定应急响应预案:

- 针对勒索病毒等网络威胁,制定详细的应急响应预案,明确应急人员与职责、应急流程和恢复方案。

- 定期进行应急演练,提高应对突发事件的能力和效率。

- 快速响应与隔离:

- 一旦发现勒索病毒攻击的迹象,立即隔离受感染的设备或网络区域,防止病毒进一步扩散。

- 迅速启动应急响应预案,按照预定流程进行处置和恢复工作。

- 专业恢复服务:

- 在必要时,寻求专业的网络安全公司或恢复服务团队的帮助,以恢复被加密的数据和系统。

综上所述,防范勒索病毒需要综合运用多种措施,包括加强网络安全意识、技术防范措施和应急响应与恢复计划等。通过这些措施的实施,可以有效降低遭受勒索病毒攻击的风险,保护个人和组织的数据安全。

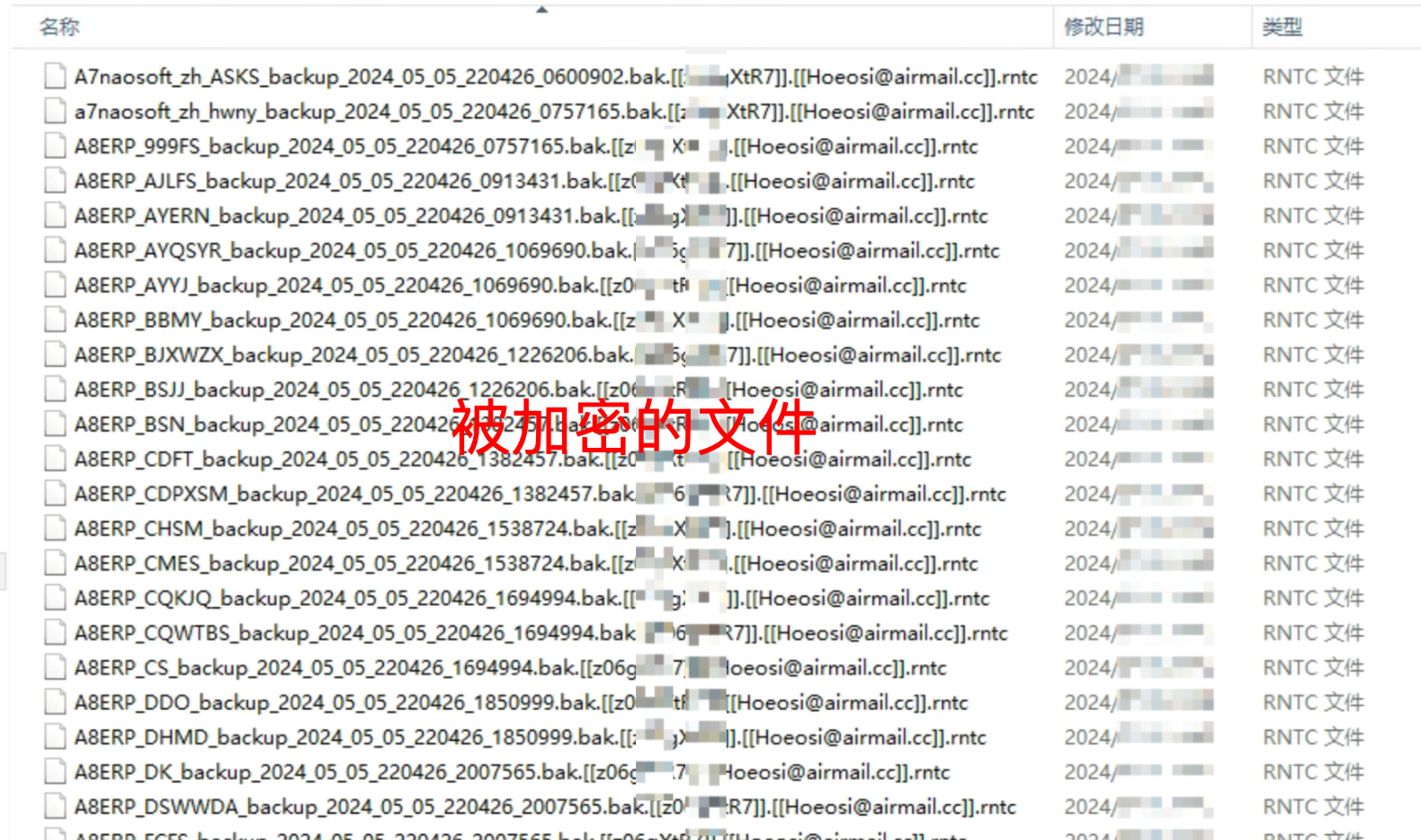

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。