尊敬的读者:

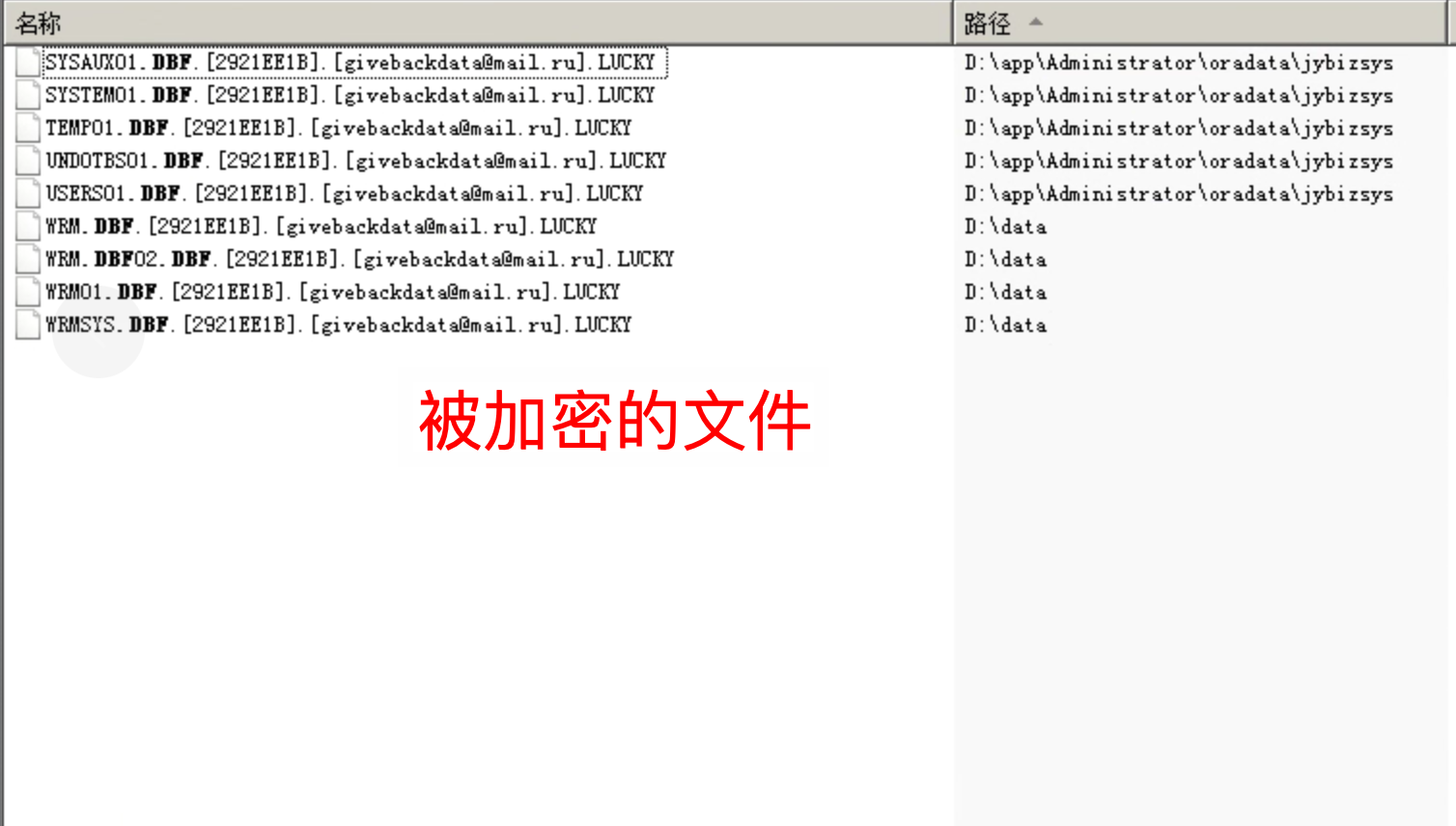

在网络安全领域,勒索病毒一直是企业和个人面临的重大威胁之一。近年来,[givebackdata@mail.ru].LUCKY勒索病毒的出现,更是加剧了这一挑战。该病毒以其独特的加密方式和狡猾的传播手段,给受害者带来了巨大的经济损失和数据安全隐患。本文将深入探讨[givebackdata@mail.ru].LUCKY勒索病毒的特点、传播方式以及有效的应对策略。如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

软件供应链传播

软件供应链传播是[givebackdata@mail.ru].LUCKY勒索病毒通过劫持或篡改正常软件的安装、升级过程,从而达到病毒传播目的的方式。这种传播方式利用了用户与软件供应商之间的信任关系,成功绕开传统安全产品的检测与防御,因此具有高度的隐蔽性和危害性。以下是对软件供应链传播的详细解析:

1. 传播机制

- 劫持安装、升级过程:病毒制作者会潜入到正常的软件供应链中,通过修改软件安装包或升级程序,将恶意代码嵌入其中。当用户在不知情的情况下进行软件安装或升级时,恶意代码便会随之被植入到用户的系统中。

- 利用信任关系:由于用户通常信任软件供应商提供的安装包和升级程序,因此很难察觉其中的恶意行为。这种信任关系被病毒制作者利用,使得软件供应链传播成为一种非常有效的病毒传播方式。

2. 危害性

- 数据泄露与加密:一旦恶意代码被植入到用户系统中,它可能会窃取用户的敏感信息、破坏数据文件,甚至对整个系统进行加密勒索,要求用户支付高额赎金以换取解密密钥。

- 传播速度快:由于软件供应链涉及多个环节和多个用户,因此一旦某个环节被攻破,恶意代码便可能迅速传播到整个供应链中,影响范围广泛。

- 难以防范:传统的安全产品往往难以检测到软件供应链传播中的恶意代码,因为它们被嵌入到了正常的软件安装包或升级程序中。这使得防范软件供应链传播变得尤为困难。

面对复杂的勒索病毒,您需要数据恢复专家作为坚强后盾。我们的专业团队(技术服务号shuju315)具备丰富的经验和技术知识,精通各类数据恢复技术,能够应对各种数据加密情况。

采用多层次的防御体系

在防范勒索病毒供应链传播的风险时,采用多层次的防御体系是至关重要的。这种体系能够全方位、多角度地保护软件供应链的安全,确保从软件开发、分发到使用的各个环节都得到有效监控和防护。以下是一个详细的多层次防御体系构建策略:

1. 强化供应链安全管理和监控

- 供应商评估与审核:对软件供应商进行严格的安全评估和审核,确保其具备完善的安全管理体系和措施。

- 供应链透明度提升:要求供应商提供详细的供应链信息,包括软件开发、测试、分发等各个环节的参与者和安全措施,以提高供应链的透明度。

- 安全协议与标准:与供应商签订安全协议,明确双方的安全责任和义务,遵循国际和国内的安全标准和最佳实践。

2. 加强软件开发与分发过程的安全控制

- 代码安全审查:对源代码进行安全审查,发现并修复潜在的安全漏洞和恶意代码。

- 持续集成与持续部署(CI/CD)安全:在CI/CD流程中集成安全检测工具,确保每次代码提交和部署都经过安全验证。

- 数字签名与完整性验证:对软件安装包进行数字签名,确保软件的完整性和来源可靠性。用户在安装前验证签名,防止被篡改的软件包被安装。

3. 建立高效的安全检测和响应机制

- 部署安全监测工具:在供应链的关键节点部署安全监测工具,如入侵检测系统(IDS)、安全信息和事件管理(SIEM)系统等,实时监控异常行为和潜在威胁。

- 应急响应团队:建立专业的应急响应团队,负责处理安全事件和漏洞修复工作。团队成员应具备丰富的安全经验和技能,能够快速响应和处置安全事件。

- 漏洞管理:建立漏洞管理流程,包括漏洞发现、报告、修复和验证等环节。确保及时修复已知漏洞,防止被攻击者利用。

4. 提高用户的安全意识和防护能力

- 用户教育:定期向用户宣传软件供应链安全知识,提高用户的安全意识和防范能力。

- 安全培训:为企业内部员工提供安全培训,使其了解软件供应链的安全风险和防范措施。

- 用户指导:为用户提供详细的安装和使用指南,指导用户如何安全地下载、安装和使用软件。

5. 加强国际合作与信息共享

- 国际合作:加强与其他国家和地区的合作,共同应对跨国软件供应链安全威胁。

- 信息共享:建立信息共享机制,及时分享软件供应链安全事件和漏洞信息,以便全球范围内的企业和组织能够共同防范和应对威胁。

综上所述,通过强化供应链安全管理和监控、加强软件开发与分发过程的安全控制、建立高效的安全检测和响应机制、提高用户的安全意识和防护能力以及加强国际合作与信息共享等多层次防御措施,我们可以有效地防范软件供应链传播的风险,保护企业和用户的数据安全和业务连续性。

「喜欢这篇文章,您的关注和赞赏是给作者最好的鼓励」

关注作者

【版权声明】本文为墨天轮用户原创内容,转载时必须标注文章的来源(墨天轮),文章链接,文章作者等基本信息,否则作者和墨天轮有权追究责任。如果您发现墨天轮中有涉嫌抄袭或者侵权的内容,欢迎发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。