勒索病毒(ransomware)是网络犯罪分子用来从受害者那里获取经济利益的一种恶意软件。了解勒索病毒的经济动机对于理解其威胁性质、制定防御策略和实施应对措施至关重要。以下是勒索病毒背后的主要经济动机及其影响:

1. 商业模式和盈利手段

1.1 盈利目的

- 经济收益:勒索病毒的主要经济动机是从受害者那里获取赎金。犯罪分子通过加密受害者的文件,并要求支付赎金才能解密这些文件,从而获得经济利益。赎金通常以难以追踪的加密货币(如比特币)支付,便于隐藏收入来源。

1.2 市场和价格策略

- 定价策略:攻击者根据受害者的经济状况和数据的重要性来设定赎金金额。大企业和组织通常会被要求支付更高的赎金,因为他们的数据更重要,支付能力也更强。

- 分级赎金:有时攻击者会实施分级赎金策略,要求初次赎金较低,以吸引受害者支付,然后在后续阶段提高赎金金额。

2. 犯罪组织的动机

2.1 犯罪集团

- 组织结构:勒索病毒攻击通常由犯罪集团或组织进行,这些组织具有专业的技术能力和资源。攻击者可能会进行详细的计划,包括选择目标、设计攻击方式和实施勒索策略。

- 长期盈利:一些犯罪组织不仅通过勒索病毒获取单次赎金,还会通过多次攻击、改进病毒技术和扩展攻击范围来实现长期盈利。

2.2 市场需求

- 攻击服务:在一些地下市场上,犯罪组织甚至提供勒索病毒的“即服务”业务(RaaS)。这些服务使得其他犯罪分子能够利用现成的勒索病毒工具进行攻击,从中获得分成。

- 恶意软件开发:有些犯罪组织专门开发和销售勒索病毒,其他犯罪分子可以购买这些工具进行攻击,从而在网络犯罪生态中占据一席之地。

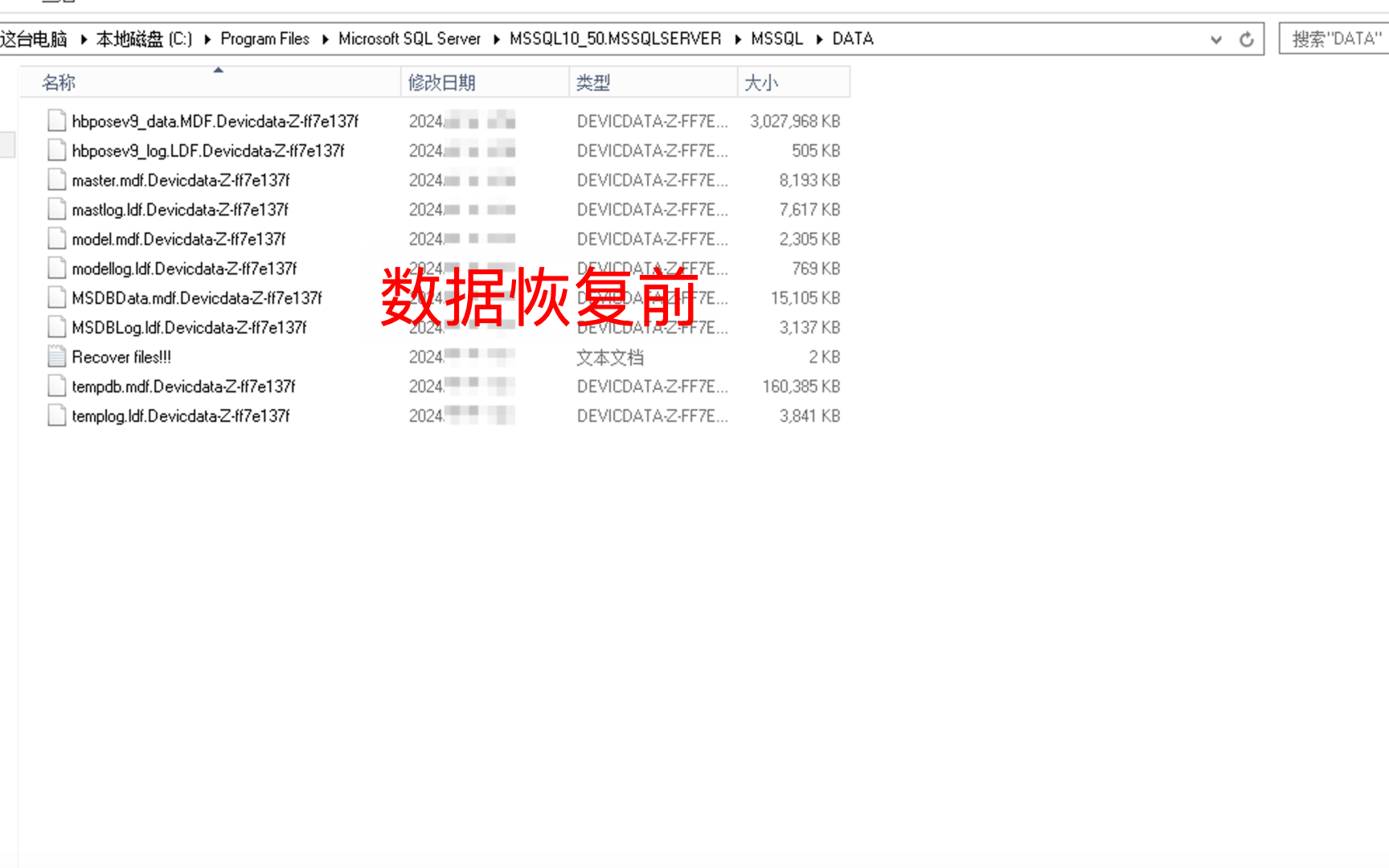

IT团队进一步确认了感染情况,发现公司遭遇了.DevicData-C-XXXXXXXX勒索病毒。该病毒不仅加密了公司服务器上的重要文件,还在所有受感染的计算机上留下了勒索通知,要求支付赎金才能获得解密密钥。由于病毒加密机制复杂且备份系统也受到影响,恢复数据变得极其困难。

面对勒索病毒的攻击,公司迅速采取了初步措施,包括断开受感染系统与网络的连接,以防止病毒进一步传播。IT部门开始寻找解决方案,但由于病毒的新颖性和复杂性,找到有效的解密工具和恢复方法显得十分棘手。

在经过详细研究和评估后,公司决定求助于91数据恢复公司。91数据恢复公司作为一家知名的数据恢复专家,凭借其在处理各种数据丢失和勒索病毒攻击方面的丰富经验,成为公司恢复数据的首选合作伙伴。公司向91数据恢复公司提供了受感染文件的样本和系统日志,详细说明了感染情况。

专业分析91数据恢复公司的专家团队迅速响应,开始对受感染的文件和系统进行深入分析。他们使用先进的数据恢复技术和工具,识别出病毒的加密算法,并评估了数据恢复的可能性。

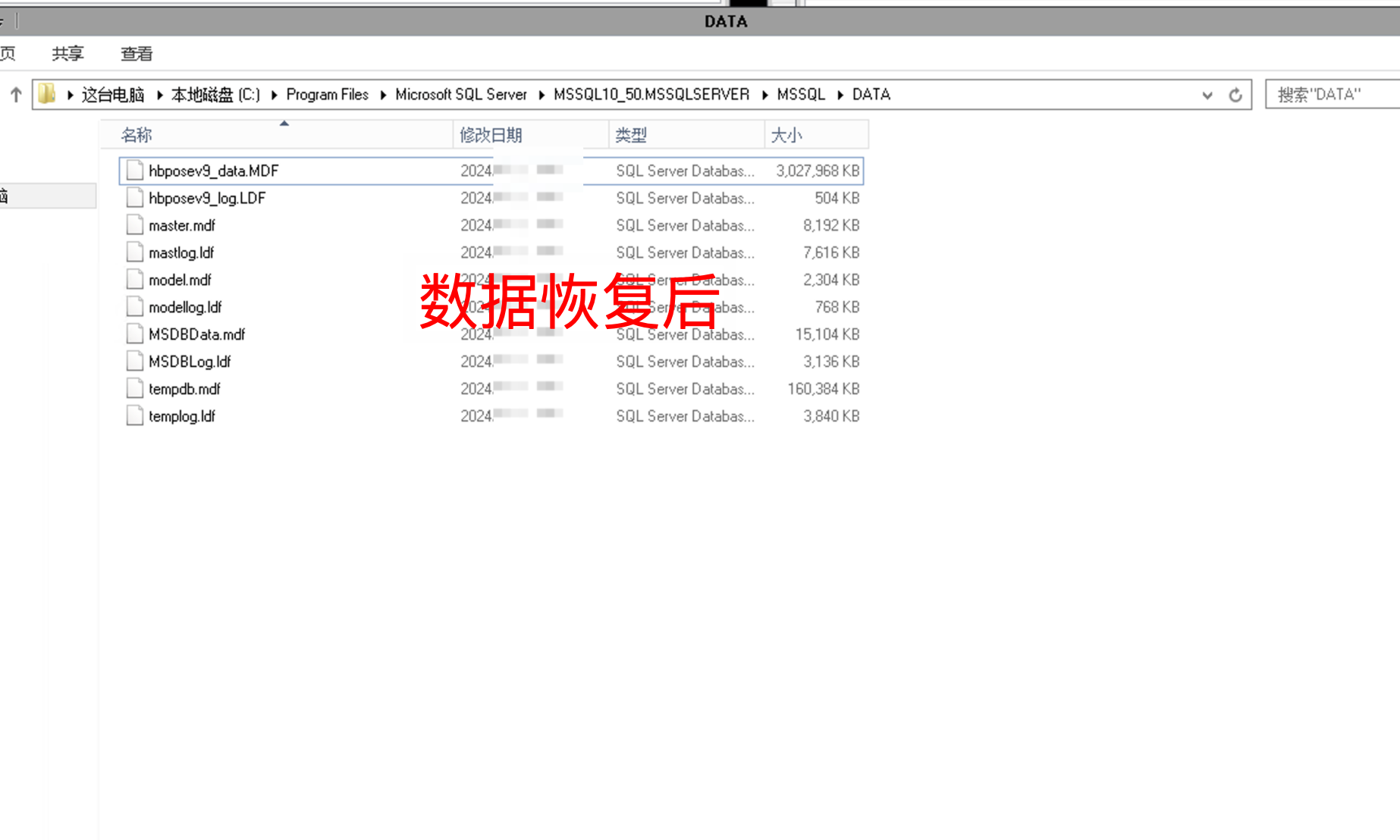

经过两天的密集工作,91数据恢复公司顺利解密了全部被加密的文件。技术团队制定了详细的恢复计划,包括数据恢复、系统清理以及未来的预防措施。

在恢复工作完成后,91数据恢复公司还帮助公司制定了全面的网络安全和数据备份策略,以防止未来的攻击。他们建议公司定期进行系统和数据备份,并加强网络安全培训,提高员工对潜在网络威胁的识别能力。

恢复后的公司业务运转顺利,数据的完整性和系统的稳定性得到保障。公司对网络安全的重视程度显著提升,并积极推广网络安全最佳实践。

若您的数据文件因勒索病毒而加密,只需添加我们的技术服务号(data388),我们将全力以赴,以专业和高效的服务,协助您解决数据恢复难题。

额外的防御策略

2.1 网络安全硬件

- 网络防火墙:使用现代网络防火墙来阻止恶意流量,并过滤出入网络的数据包。

- 入侵检测系统(IDS):部署入侵检测系统以实时监控网络流量和系统活动,检测并警报异常行为。

2.2 应急响应计划

- 事件响应计划:制定详细的事件响应计划,明确在勒索病毒攻击发生时的操作步骤,包括隔离受感染系统、通知相关人员以及恢复业务操作的流程。

- 演练和测试:定期进行安全演练和应急响应测试,确保团队能够在真实事件中快速有效地响应。

2.3 法律和合规性

- 数据保护法规:遵守数据保护和隐私法规(如GDPR或CCPA),在数据泄露或勒索事件发生后,按法律要求及时报告和处理。

- 法律咨询:在发生勒索攻击后,咨询法律顾问以了解如何合法处理勒索需求、保护公司的法律权益并减少潜在的法律风险。