前言

通过openLooKeng的官网

https://openlookeng.io/zh-cn/docs/docs/overview.html

我们可以知道其支持对外部用户的认证的,主要方式有Kerberos和Password(LDAP)认证,本文主要讲解其认证原理。

·认证机制

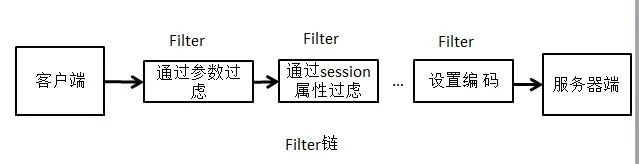

在了解认证之前不得不提一下Servlet中的FilterChain的doFilter方法的作用如下图示,在客户端和服务器端之间会有很多filter,通常称为filter链。通过FilterChain我们可以进行很多的过滤操作。当然我们也可以通过Filter对用户时进行认证。其中openLooKeng的认证就是在Filter中的doFilter完成的。

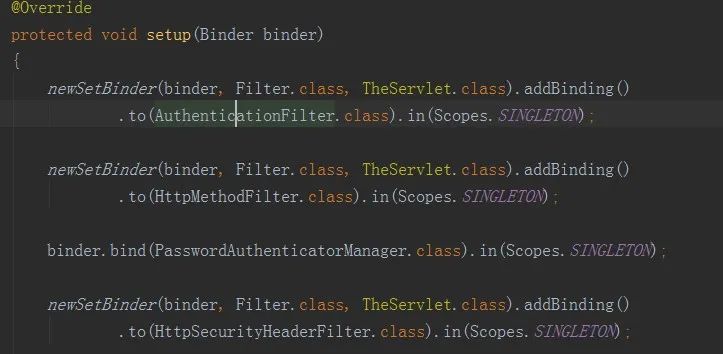

在openLooKeng的代码中认证相关的filter会在ServerSecurityModule类中进行注册,AuthenticationFilter和PaswordAuthenticatorManager就是跟认证相关的。

当然从该模块中我们还知道除了支持Kerberos和Password认证之外还支持CERTIFICATE和JWT。

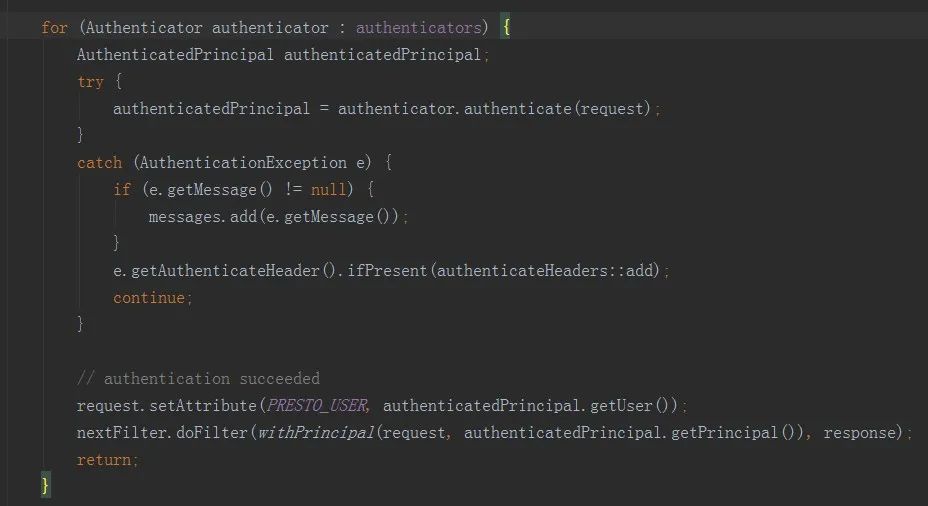

当请求来到时会先经过前面注册的AuthenticationFilter,该类实现了Filter的doFilter方法,

在其中我们可以看到可以支持内部的认证、webUI认证和外部认证,这里主要讲解外部内证,

这里会根据配置认证方式进行遍历,并调用对应的认证模式进行认证,认证通过后则进入下一下Filter进行处理,最后请求到达服务器端的rest接口内部,进行相应 服务处理。

·支持认证方式

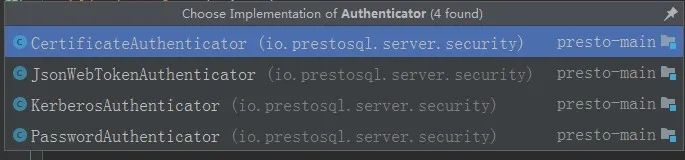

前面讲解到会在doFilter方法进行认证,其中Authenticator是一个接口,看到其中有4种实现,下面主要以Kerberos和Password为例进行讲解。

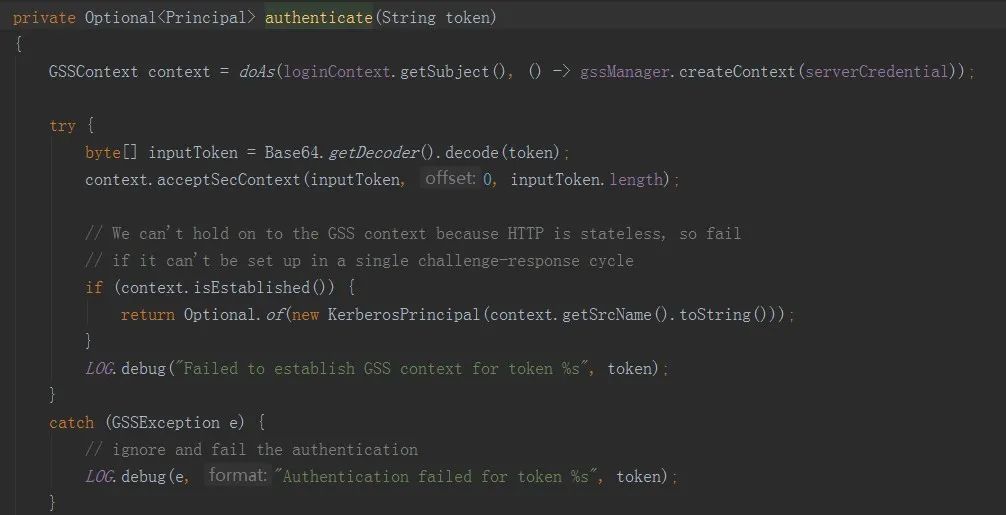

· Kerberos认证

Kerberos认证主要在KerberosAuthenticator类中完成的,在类初始化的时候会根据配置的信息如krb5.conf、keytab和principal等信息初始化好loginContext。当有请求带来时,会从request中取出用户信息或是token进行认证,如下:

当成功认证后会返回KerberosPrincipal继续传递给下一个Filter。具体的Kerberos认证原理可以查看Kerberos官网,这里不做详细描述。

· Password 认证

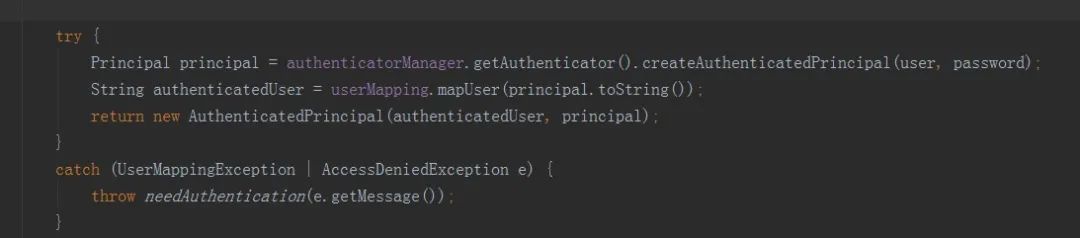

除了上面说的支持Kerberos的认证外,还支持密码认证,默认支持的是基于LDAP的密码认证。密码的认证是主要在PasswordAuthenticator类中的authenticate完成的,同样的也是从request中取出用户名和密码交给authenticatorManager进行认证。

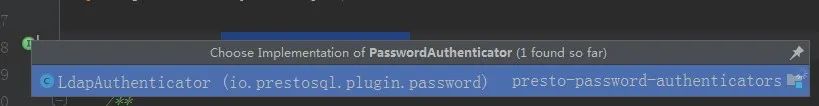

目前我们看到PasswordAuthenticator的接口只有LDAP的实现。

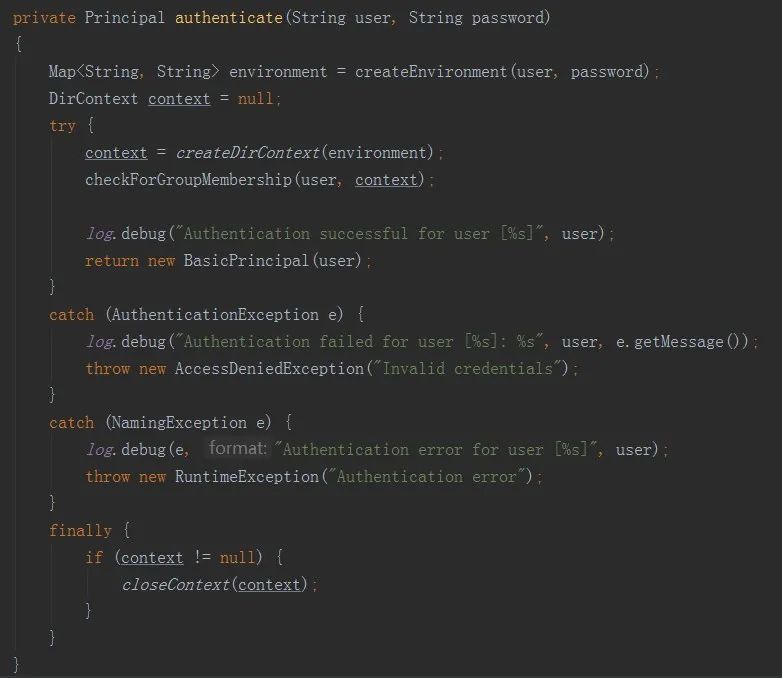

在LdapAuthenticator类中认证主要由authenticate方法完成的。里面会调用LDAP相关的API跟LDAP服务器进行交互完成认证。

· Password 认证框架

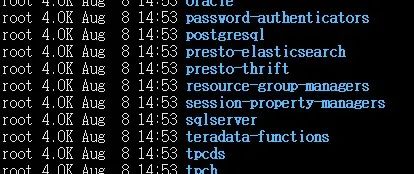

其实openLooKeng密码认证是以plugin方式进加载的,可以解压编译好的包在plugin路径下可以看到password相关的plugin。

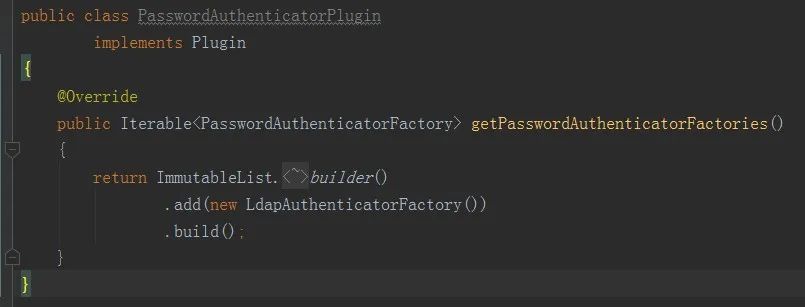

从代码上看到PasswordAuthenticatorPlugin是实现了Plugin接口的,其中里面添加了

LdapAutehnticatorFactory。

而LdapAutehnticatorFactory类则是实现了PasswordAuthenticatorFactory接口,该接口主要提供了两个方法一个getName和create,其中在LdapAuthenticatorFactory中getName返回的是ldap,以区别其他密码认证模式,create方法中则是通过airlift框架初始化LdapAuthenticator实例,保存在PasswordAuthenticatorManager类中,这样当进行密码认证的时候从该类中取出对应的Authenticator实例即可。

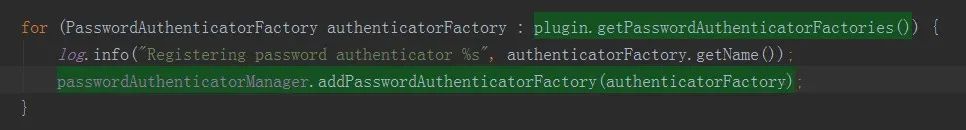

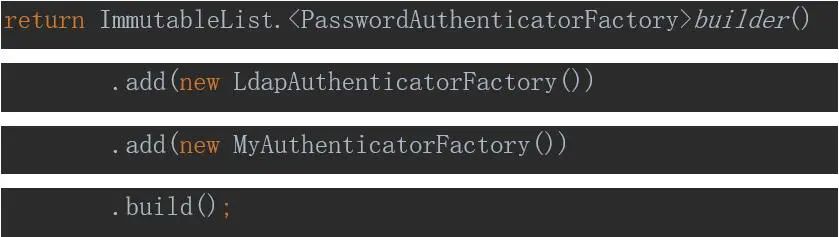

另外在系统启动的时候,会由PasswordAuthenticatorManager调用addPasswordAuthenticatorFactory接口加载多个PasswordAuthenticatorFactory实现类,如下:

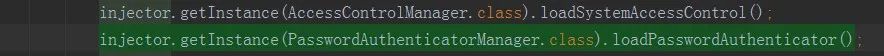

当plugin加载完成后再由PasswordAuthenticatorManager类调用loadPasswordAuthenticator方法完成具体PasswordAuthenticator实现的创建:

这个便是openLooKeng整个密码认证框架的运行原理。

· 扩展认证

根据前面的介绍,我们可以看出如果实现自己的认证方式的话,笔者认为可以有两种主要方式:

第一种是基于persto-main模块的接口Authenticator直接实现自己认证和配置即可。

第二种如果是基于密码认证,那么可以这样实现:

1. 基本presto-spi模块的PasswordAuthenticator接口实现MyPasswordAuthenticator类

2. 基于PasswordAuthenticatorFactory

实现MyPasswordAuthenticatorFactory,然后实现getName和create方法,其中create方法中参考LDAP密码认证实现创建基于前面实现的MyPasswordAuthenticator类的实例。

3. 最后在PasswordAuthenticatorPlugin中加上实现的MyPasswordAuthenticatorFactory类即可。

通过上面的步骤后那么openLooKeng启动时也会加载自己实现的Factory。只要在配置文件中配置成自己实现的认证即可使用。

- END -

推荐阅读

openLooKeng

openLooKeng是一款开源的高性能大数据多源分析引擎,提供统一的SQL接口,具备跨数据源\数据中心分析能力,为大数据用户提供极简的数据分析体验。如果您有任何想要交流的,欢迎在社区代码仓内提Issue;也欢迎加小助手微信,进入专属技术交流群。

欢迎访问openLooKeng官网

https://openlookeng.io

社区代码仓

https://gitee.com/openlookeng

欢迎关注我们

微信公众号 | openLooKeng

社群助手 | openLooKengoss