各位新朋友~记得先点蓝字关注我哦~

一、钉钉6.3.5 版本远程命令执行漏洞

风险通告

近日,美创安全团队监测到Github 发布了钉钉桌面端 6.3.5 版本远程代码执行漏洞攻击代码。当受害者使用了钉钉 6.3.5 版本时,攻击者可构造恶意链接诱导受害者点击,从而触发漏洞实现远程代码执行。建议使用钉钉 6.3.5 版本的用户尽快采取安全措施。

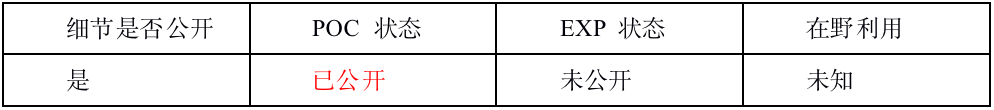

当前漏洞状态

漏洞描述

钉钉(DingTalk)是中国领先的智能移动办公平台,由阿里巴巴集团开发,免费提供给所有中国企业,用于商务沟通和工作协同。钉钉桌面端 6.3.5 版本远程代码执行漏洞攻击代码,受影响的钉钉版本允许远程攻击者通过钉钉预览 web 页面中的远程代码执行 (RCE) 漏洞执行任意代码。

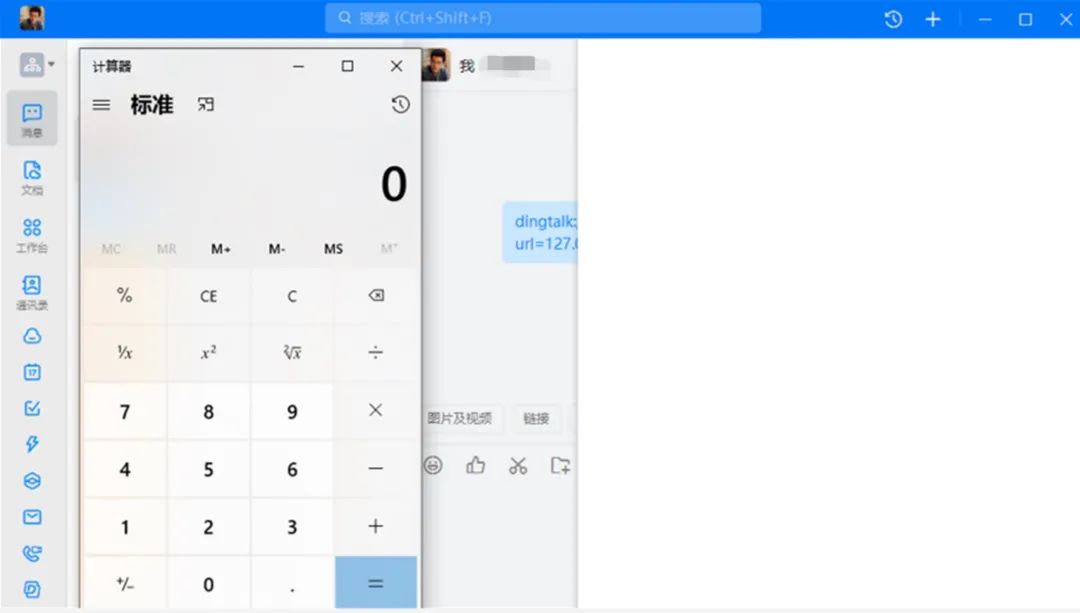

美创安全团队已验证该漏洞的可利用性:

目前漏洞 POC 已公开,官方已发布安全版本,建议使用该产品的用户尽快采取安全措施。

影响范围

漏洞影响版本:6.3.5

最新官方安全版本:6.3.25

风险等级

高危

处置建议

1、 升级钉钉至最新安全版本:

点击 头像—>关于钉钉—>版本检测—>更新至官方最新版本

2、 官网下载最新版本钉钉

https://page.dingtalk.com/wow/z/dingtalk/default/dddownload-index?from=zebra:offline

二、向日葵个人版&&简约版for Windows远程命令执行漏洞

风险通告

近日,国家信息安全漏洞共享平台发布安全公告 CNVD-2022-10270、CNVD-2022-03672,提及向日葵个人版(影响11.0.0.33及以下版本)、简约版for Windows V1.0.1.43315存在命令执行漏洞,攻击者可利用该漏洞远程获取个人电脑或服务器的控制权。建议使用向日葵个人版for Windows 11.0.0.33及以下、简约版for Windows V1.0.1.43315的用户尽快采取安全措施。

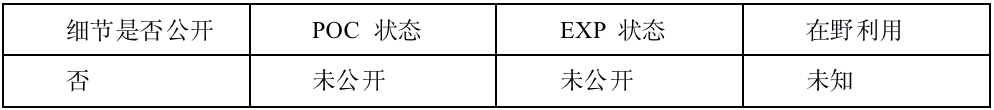

当前漏洞状态

漏洞描述

向日葵是一款集远程控制电脑手机、远程桌面连接、远程开机、远程管理、支持内网穿透的一体化远程控制管理工具软件。向日葵个人版for Windows(11.0.0.33及以下版本)、简约版for Windows V1.0.1.43315存在远程命令执行漏洞,受影响的向日葵版本允许远程攻击者通过该漏洞远程获取个人电脑或服务器控制权。

美创安全团队已验证该漏洞的可利用性:

目前官方已发布安全版本,建议使用该产品的用户尽快采取安全措施。

影响范围

漏洞影响版本:个人版for Windows V11.0.0.33及以下、简约版for Windows V1.0.1.43315

最新官方安全版本:个人版for Windows V12.5.1.44969、简约版for Windows V1.0.1.44803

风险等级

严重

处置建议

官网下载向日葵最新版本:

https://sunlogin.oray.com/download

美创运维中心数据库服务团队拥有Oracle ACE 1人、OCM 10余人、数十名Oracle OCP、MySQL OCP、红帽RHCA、中间件weblogic、tuxedo认证、达梦工程师 ,著有《Oracle DBA实战攻略》,《Oracle数据库性能优化方法和最佳实践》,《Oracle内核技术揭秘》等多本数据运维优化书籍。目前运维各类数据库合计2000余套,精通Oracle、MySQL、SQLServer、DB2、PostgreSQL、达梦等主流商业和开源数据库。并成为首批国内达梦战略合作伙伴之一,拥有海量经验和完善的人员培养体系。并同时提供超融合,私有云整体解决方案。