点击上方"walkingcloud"关注,并选择"星标"公众号

Sysmon+Nxlog+GrayLog实现Windows服务器安全日志监控

Sysmon系统监视器是一种 Windows 系统服务和设备驱动程序,一旦安装在系统上,系统重启后,它仍驻留在系统重启中,以监视系统活动,以及将系统活动记录到 Windows 事件日志中。

它提供有关进程创建、网络连接和文件创建时间更改的详细信息。通过使用 Windows 事件收集或 SIEM 代理收集它生成的事件并随后分析这些事件,可以识别恶意或异常活动,并了解攻击者和恶意软件如何在你的网络上运行。

请注意 ,Sysmon 不提供其生成的事件的分析,也不尝试保护或隐藏自身免受攻击者的攻击。

准备条件

https://docs.microsoft.com/en-us/sysinternals/downloads/sysmon

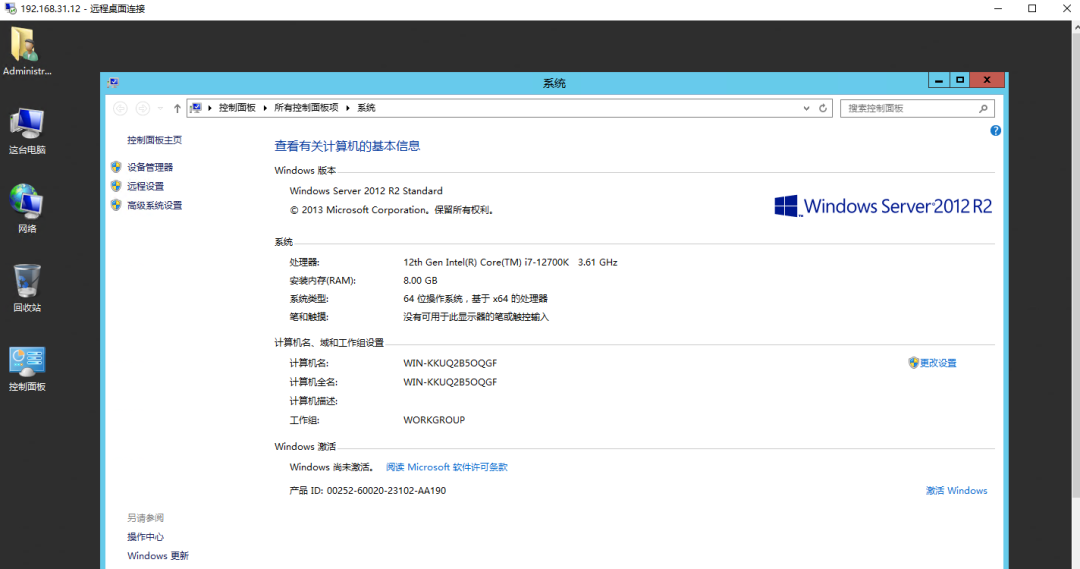

(图片可点击放大查看)

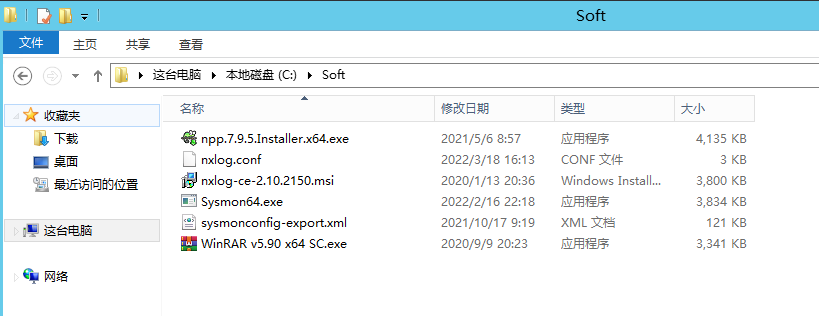

(图片可点击放大查看)

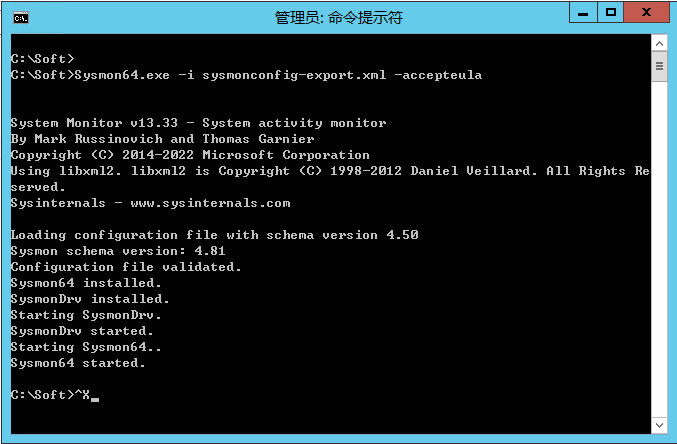

1、安装Sysmon

Sysmon64.exe -i sysmonconfig-export.xml -accepteula

(图片可点击放大查看)

其中sysmonconfig-export.xml 这个配置模板文件从哪获取,懂的都懂 就不展开讨论了

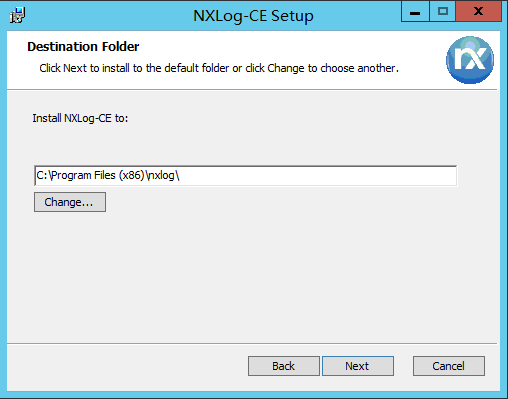

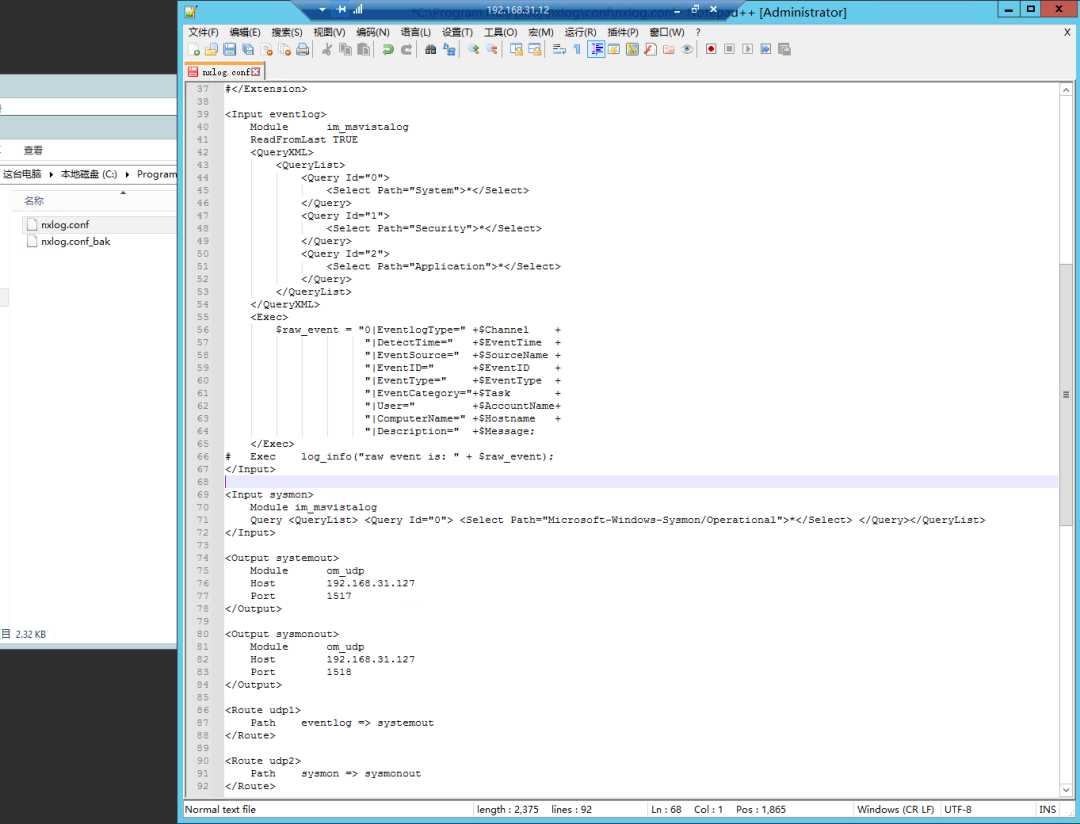

2、安装Nxlog并修改nxlog.conf

(图片可点击放大查看)

nxlog.conf配置文件中部分内容如下

<Input sysmon>

Module im_msvistalog

Query <QueryList> <Query Id="0"> <Select Path="Microsoft-Windows-Sysmon/Operational">*</Select> </Query></QueryList>

</Input>

<Output systemout>

Module om_udp

Host 192.168.31.127

Port 1517

</Output>

<Output sysmonout>

Module om_udp

Host 192.168.31.127

Port 1518

</Output>

<Route udp1>

Path eventlog => systemout

</Route>

<Route udp2>

Path sysmon => sysmonout

</Route>

(图片可点击放大查看)

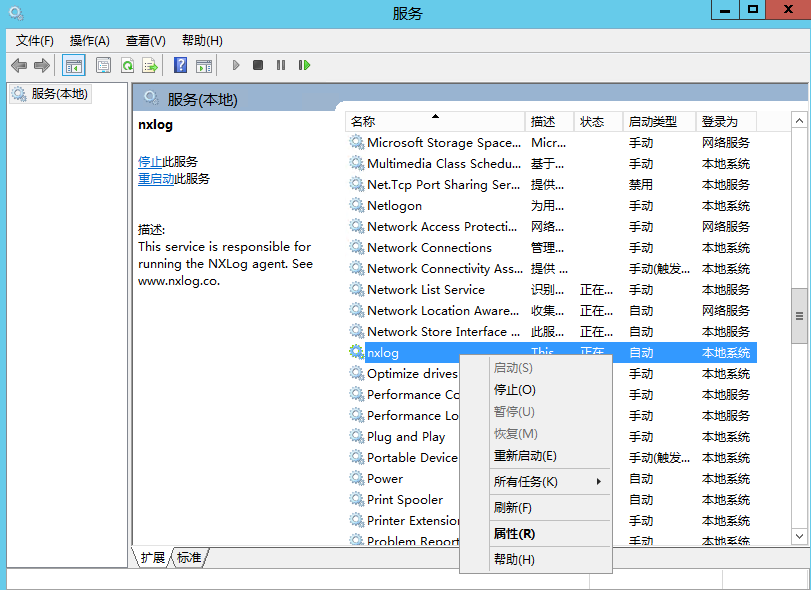

3、启动nxlog服务

(图片可点击放大查看)

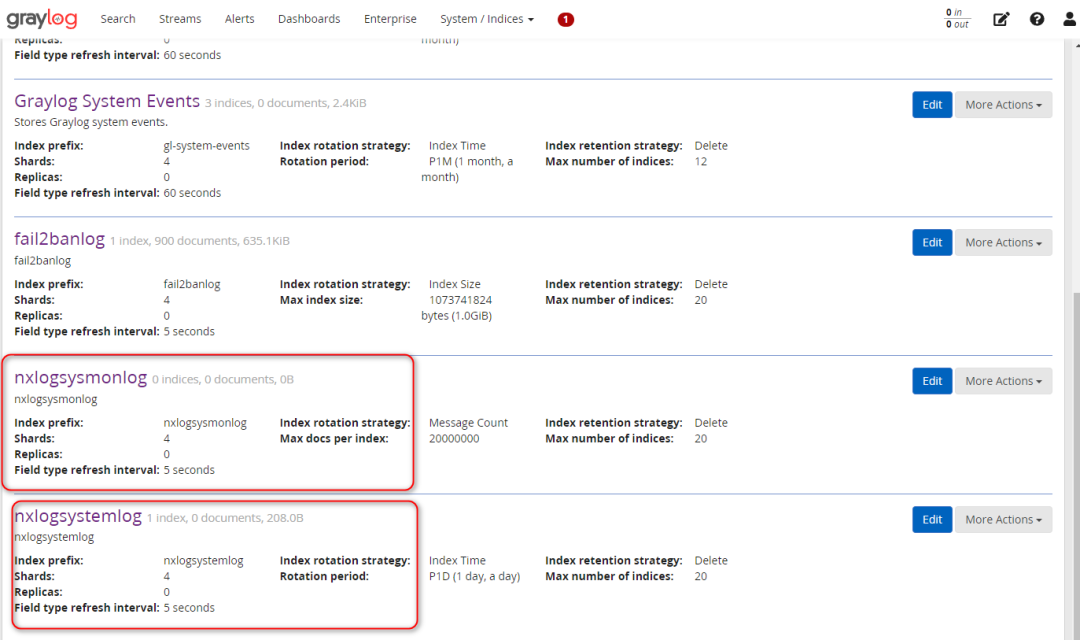

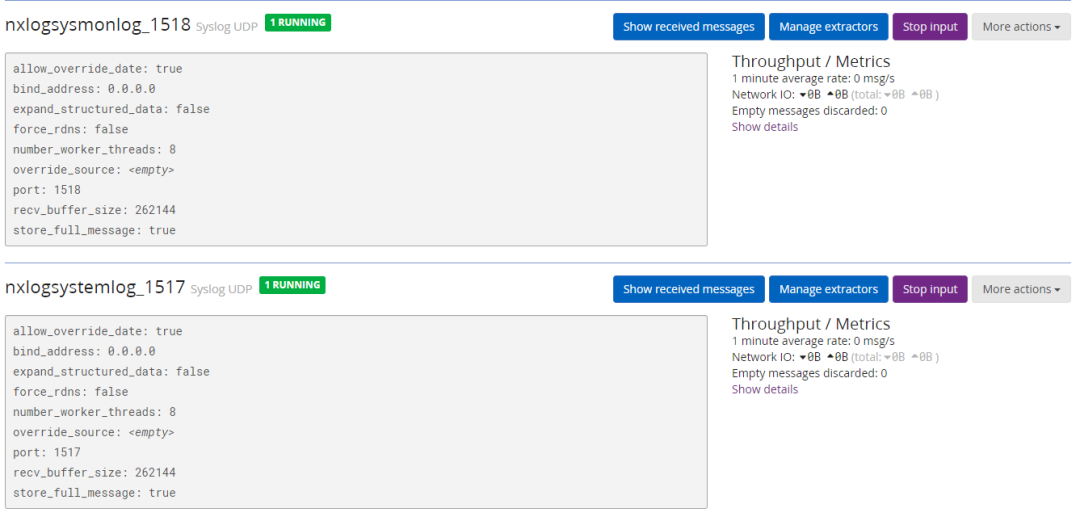

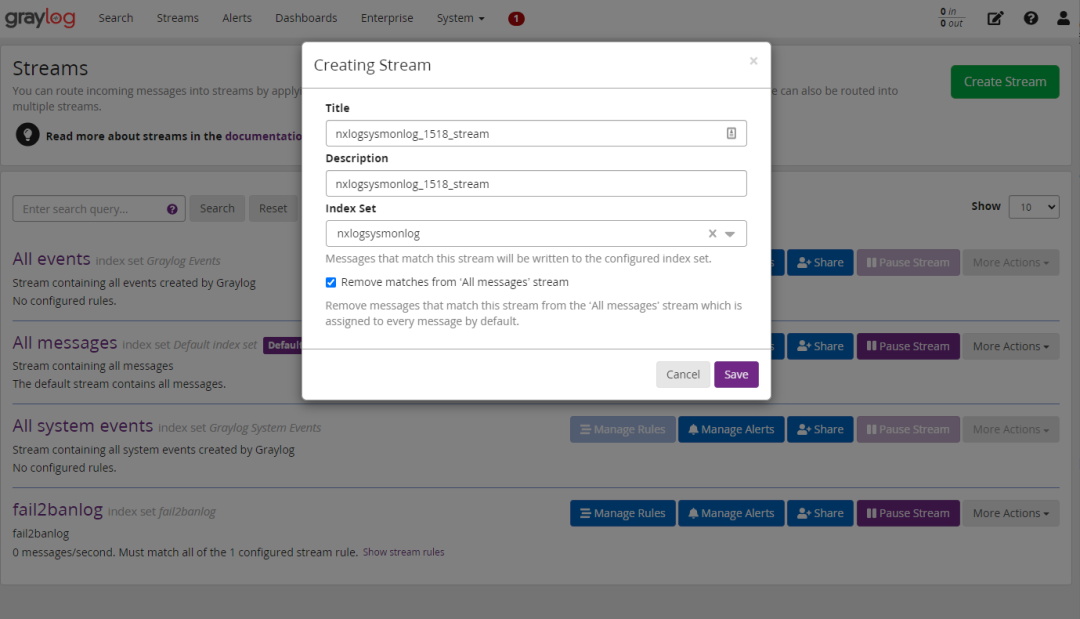

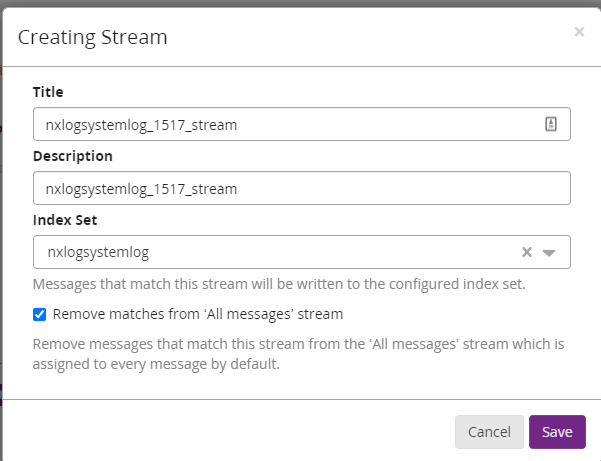

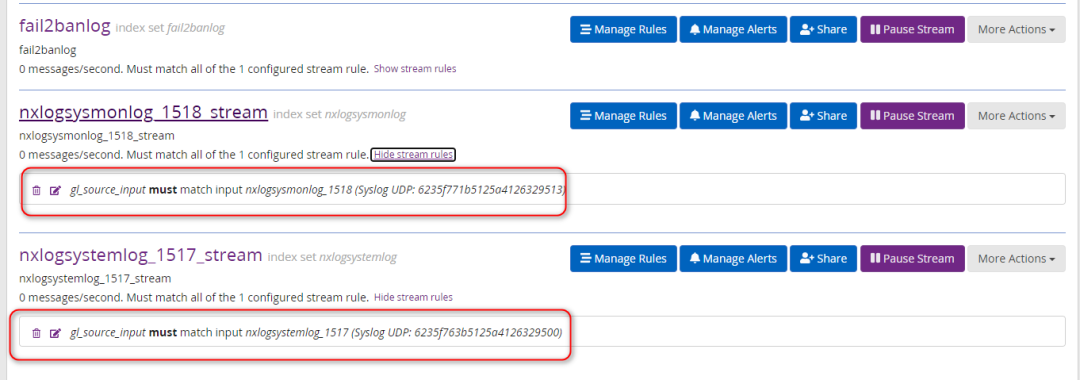

4、GrayLog配置Input

这里为了区别系统日志与Sysmon日志,创建不同的input,indices,stream

(图片可点击放大查看)

(图片可点击放大查看)

(图片可点击放大查看)

(图片可点击放大查看)

(图片可点击放大查看)

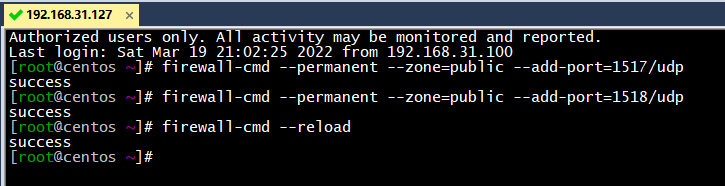

防火墙开放1517 1518 udp 端口

firewall-cmd --permanent --zone=public --add-port=1517/udp

firewall-cmd --permanent --zone=public --add-port=1518/udp

firewall-cmd --reload

(图片可点击放大查看)

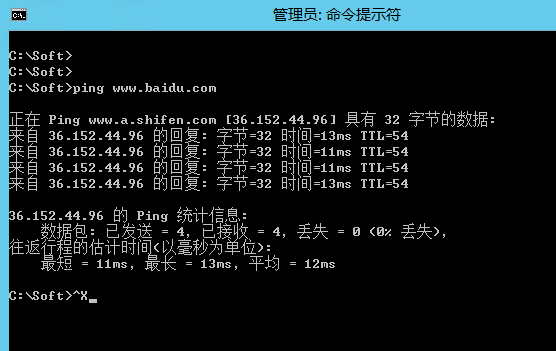

5、测试sysmon日志

例如命令行ping www.baidu.com

(图片可点击放大查看)

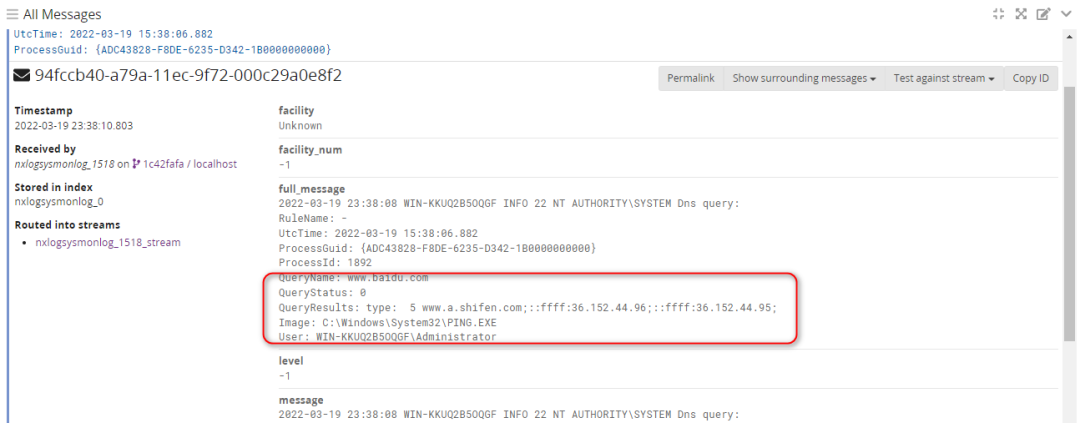

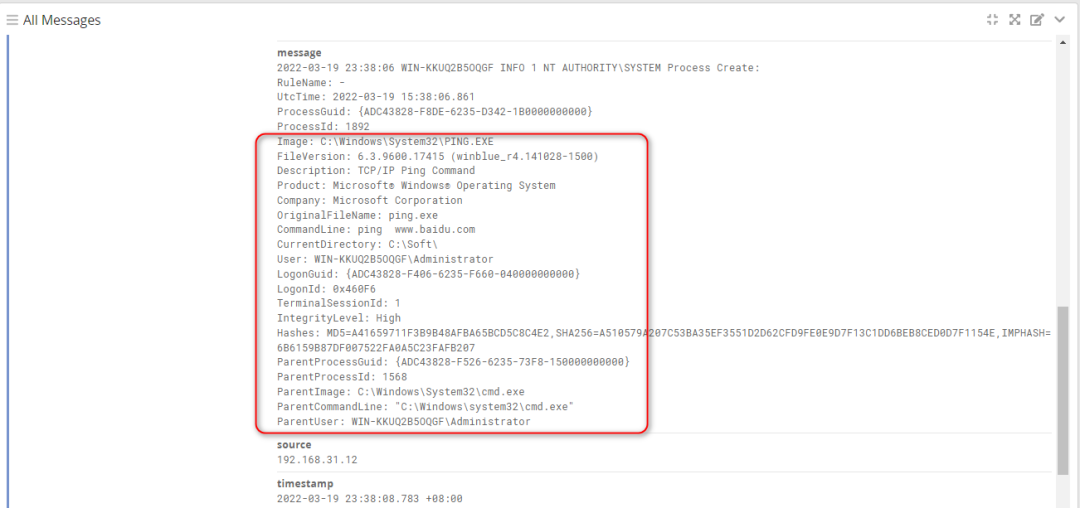

可以查到DNS查询日志和命令行进程日志

(图片可点击放大查看)

(图片可点击放大查看)

文章转载自WalkingCloud,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。