租用了多台腾讯云服务器用于GBase数据库的测试和培训,服务器管理员总能收到腾讯云发送的报警短信,反馈云服务器安全事件,怀疑有wa—kuang行为。最近的一次是今天凌晨2点收到的报警短信,反馈有国外IP地址非法登录,为此查询对应的云服务器并清除掉非法病毒,我将查询和清理过程记录下来,希望为以后类似的情况有所借鉴!

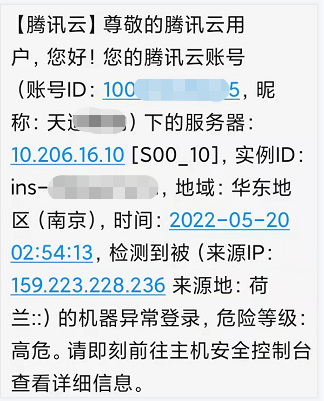

收到报警短信

根据短信提示:云服务器 10.206.16.10 正好是我正在使用的腾讯云服务器,其中安装了oracle和gbase数据库,估计是账户密码过于简单被黑客破解非法登录了。

查询登录信息

使用root账户登录上去之后,查看登录记录

[root@VM-16-10-centos:/root]# last -adRx

root pts/0 Fri May 20 09:31 still logged in

root pts/0 Wed May 18 11:39 - 11:50 (00:11)

root pts/0 Tue May 17 20:38 - 20:48 (00:10)

root pts/0 Wed May 11 16:27 - 18:19 (01:52)

root pts/0 Wed May 11 13:39 - 13:45 (00:06)

root pts/0 Wed May 11 10:05 - 10:23 (00:17)

root pts/0 Tue May 10 11:21 - 18:13 (06:52)

root pts/0 Mon May 9 09:09 - 18:00 (08:51)

root pts/0 Sat May 7 14:35 - 17:46 (03:11)

root pts/0 Fri May 6 15:53 - 18:04 (02:11)

root pts/0 Wed May 4 11:29 - 11:31 (00:01)

root pts/0 Wed Apr 20 14:03 - 18:17 (04:13)

root pts/0 Tue Apr 19 08:47 - 15:52 (07:05)

root pts/1 Mon Apr 18 10:24 - 16:41 (06:17)

root pts/0 Mon Apr 18 09:44 - 12:18 (02:34)

root pts/1 Thu Apr 14 15:35 - 20:06 (04:30)

root pts/0 Thu Apr 14 09:32 - 20:06 (10:33)

root pts/2 Wed Apr 13 18:15 - 18:32 (00:16)

root pts/1 Wed Apr 13 17:15 - 18:32 (01:16)

root pts/0 Wed Apr 13 13:50 - 18:32 (04:42)

root pts/0 Wed Apr 13 09:11 - 12:59 (03:47)

gbase pts/0 Mon Apr 11 21:52 - 21:52 (00:00)

......

发现近期只有root和gbase两个账号登录过,5月20日没有任何非法登录记录,估计是黑客操作不留痕迹,不禁汗颜…

因为服务器很早以前安装了GBase 8a,年初的时候就卸载掉了,就一直没再使用过GBase,故gbase账户直接登录系统,是非常可疑的。

查看进程

由于gbase账户可疑,就直接查询gbase用户执行的进程

[root@VM-16-10-centos:/root]# ps -ef|grep gbase

gbase 12829 1 0 Apr11 ? 00:00:54 /bin/busybox

root 13328 11412 0 09:33 pts/0 00:00:00 grep --color=auto gbase

gbase 24533 1 0 06:39 ? 00:00:00 ./syst3md -o 51.75.64.249:80 -u 83M1cWPnCoE3VQp4wigDCuRvJ8RohVyJEPfYW534B76cWWz4KHUvfzKgR3PWyuiR3NKssVoqxHaALYNQeV4aTEcX2bDYb -p loader -B

gbase 28111 1 99 03:00 ? 12:22:24 ./Opera

确实不是常用的进程。

发现 24533 进程是 syst3md,指向了外部域名51.75.64.249:80,非常可疑了。

syst3md 不清楚做什么的,看着有点像系统命令,不敢随意删除,通过上百度搜索,确定了就是非法病毒软件了。

杀掉非法病毒进程

将gbase账户执行的这几个进程killed

[root@VM-16-10-centos:/root]# kill -9 24533

[root@VM-16-10-centos:/root]# kill -9 28111

[root@VM-16-10-centos:/root]# ps -ef|grep gbase

gbase 12829 1 0 Apr11 ? 00:00:54 /bin/busybox

root 15443 11412 0 09:35 pts/0 00:00:00 grep --color=auto gbase

删除对应的文件syst3md

不能光杀掉进程,还要把执行文件syst3md 找到并删除掉才行

[root@VM-16-10-centos:/]# find / -name "syst3md"

./.../syst3md

./.../syst3mdaa

[root@localhost ...]# cd /tmp/...

[root@localhost ...]# ll

总用量 13464

-rwxr-xr-x. 1 reader reader 7982000 1月 27 06:55 syst3md

-rwxr-xr-x. 1 reader reader 5803944 1月 27 06:55 syst3mdaa

[root@localhost ...]# rm -rf ./*

[root@localhost ...]# ll

后来经过考虑,觉得既然已经卸载了GBase 8a数据库了,gbase账户也没必要保留,黑客就是通过gbase账户入侵的,为稳妥起见,把gbase账户也删除了

[root@VM-16-10-centos:/]# userdel gbase

通过以上步骤,清除了非法病毒文件和进程。希望以后不要再报类似的警告了。

参考文章

最后修改时间:2022-05-20 14:59:48

「喜欢这篇文章,您的关注和赞赏是给作者最好的鼓励」

关注作者

【版权声明】本文为墨天轮用户原创内容,转载时必须标注文章的来源(墨天轮),文章链接,文章作者等基本信息,否则作者和墨天轮有权追究责任。如果您发现墨天轮中有涉嫌抄袭或者侵权的内容,欢迎发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。