大家好,我来水文了。放假光玩了,也没输出什么有用的东西,但是沉寂太久又容易被取关(虽然也没什么人)。所以我决定水文一篇。

先来几个图助助兴

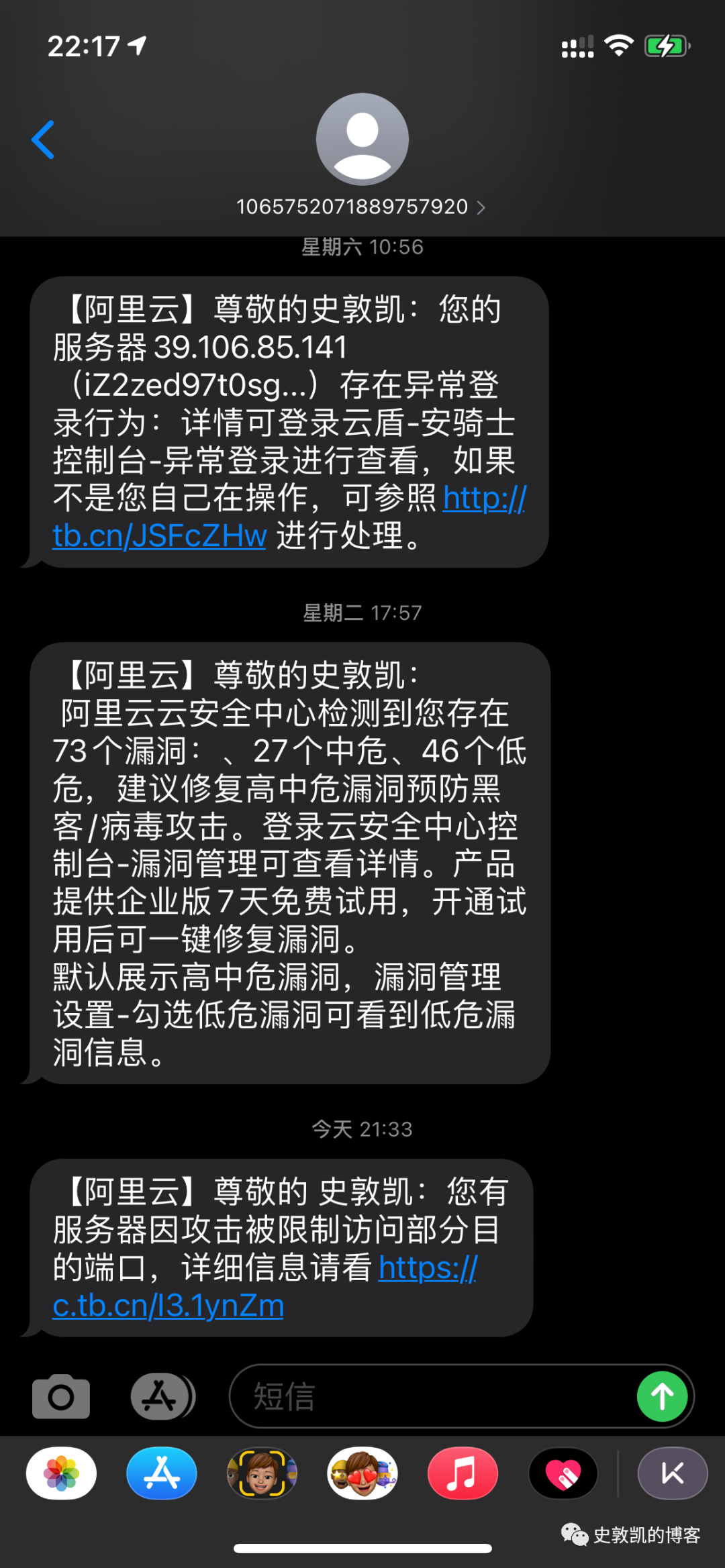

春节的时候在我的服务器部署了下自己公司正在做的项目,因为用到了redis,我又懒得该配置文件,所有默认端口就是6379,外加没有设置密码,在阿里云控制台把端口映射出来就可以使用redis服务了。结果开了三天不到还是中招了。

程序员都晓得,redis的安全漏洞可以被用来穿透部署挖矿或者搞垮你的服务器窃取数据信息。

站在骇客的角度上当然选择redis默认端口6379进行扫描攻击比较方便舒服呀。于是他们就按照ip规则扫啊扫啊扫啊扫啊,扫到我这里,发现没密码,没改端口,完美的攻击对象。

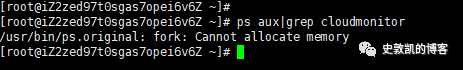

所以服务器成功的被注入文件篡改。根据当前top响应速度来看,应该是挖矿软件没错了。

正经的解决方法就是查看进程,记录非法进程的端口与文件地址,先杀掉然后监测流氓软件是否会再次生成。不生成还好,停掉删除即可。会生成,文件名不会变的话写个脚本定时扫描删除可解燃眉之急。然后去找生成文件的根本文件,删掉即可。然后改端口,5位数起步,加redis账号密码。

对我来说服务器上又没有什么东西,所以我选择.......直接重装镜像~

懒鬼一个。

阿里云心跳检测都被挤停了,原谅我服务器性能不好,不能实际操作。反正是水文.......打扰了,再会。

文章转载自史敦凯的博客,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。