近日,有研究人员发现,多个勒索组织可能正在积极利用最新披露的远程代码执行(RCE)漏洞,其追踪代码为CVE-2022-26134,以影响Atlassian Confluence的服务器和数据中心。

据研究人员表示,自6月10日下午起,针对CVE-2022-26134漏洞的概念验证代码就已经在网络上被公开分享了。在网络安全公司GreyNoise发表的报告中,我们了解到,他们的研究人员共观察到共有23个不同的、独立的IP地址对Atlassian漏洞进行了利用。

研究显示,远程攻击者可以利用这个OGNL注入漏洞实现对易受攻击服务器的接管,然后通过远程代码执行进而植入恶意软件,包括勒索软件。

勒索软件AvosLocker的运营者已经开始利用Atlassian Confluence漏洞,这一消息最先是由安全公司Prodaft首先报告的,该公司的研究人员注意到有人在 AvosLocker 操作的控制面板中创建了“Confluence活动”。

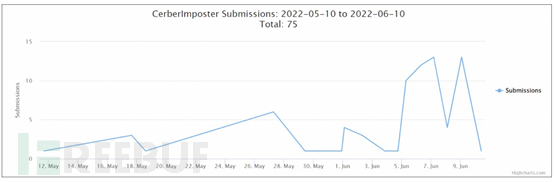

除此之外,有其他报告显示,勒索软件Cerber2021(又名CerberImposter)的运营商也在最近的攻击中积极利用了Confluence漏洞。

以下是ID-Ransomware(勒索软件识别)创始人Michael Gillespie (推特@demonslay335)的数据分享,其中显示了CerberImposter提交的数据,包括加密的Confluence配置文件。

由此可见漏洞会影响到很大范围的软硬件设备,包括操作系统本身及其支撑软件,网络客户和服务器软件,网络路由器和安全防火墙等。

根据美国软件工程研究所估算,如果系统能够及时安装合适的软件补丁,可以避免95%以上的网络入侵。而且,很多安全漏洞、错误配置是可以通过网络漏洞管理系统进行检测与发现的,并通过漏洞修复和加固,防患于未然。因此,一个自动化、全局性的网络漏洞管理系统对企业就显得十分必要。

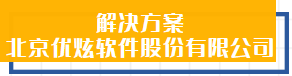

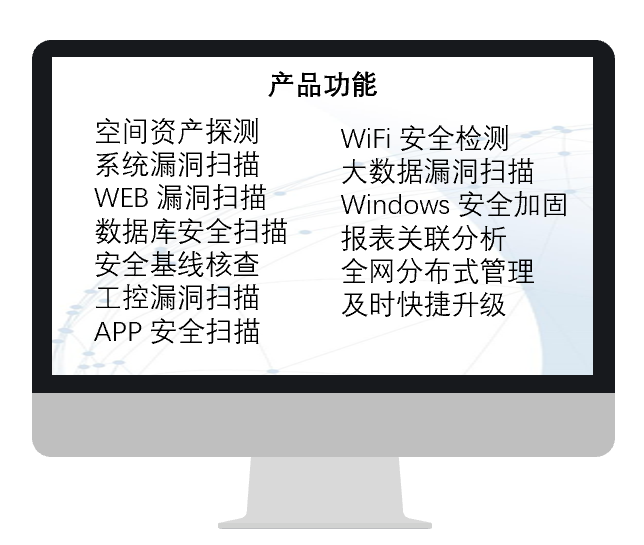

北京优炫软件股份有限公司专业研究团队在十多年安全研究沉淀和安全服务经验的基础上,自主研发的新一代漏洞扫描管理平台(优炫漏洞扫描系统)。

系统涵盖了空间资产探测、系统漏洞扫描、WEB 漏洞扫描、网站安全监测、数据库安全扫描、安全基线核查、工控漏洞扫描、WIFI 安全检测、APP 安全扫描、大数据漏洞扫描、Windows 安全加固、等保合规关联、分布式管理等功能,能够全面、精准地检测信息系统中存在的各种脆弱性问题,包括各种安全漏洞、安全配置问题、不合规行为等,在信息系统受到危害之前为管理员提供专业、有效的漏洞分析和修补建议。并结合可信的漏洞管理流程对漏洞进行预警、扫描、修复、审计,防患于未然。帮助企业解决目前所面临的各类常见及最新的安全风险,同时满足如等级保护、行业规范等政策法规的安全建设要求。

-FIN-