DMZ介绍

DMZ 的工作原理

安全区(DMZ):安全区是连接到多个接口的网络集合,其中用户具有相同的安全属性,即设备在做安全检查时,会对属于同一个安全区域的设备做同样的处理。

信任区域(Trust):与DMZ类似,通常用于定义内网用户所在的区域,此区域被视为受信任区域。

不可信区域( Untrust):与信任区域相反,通常用于定义Internet等不可信区域。

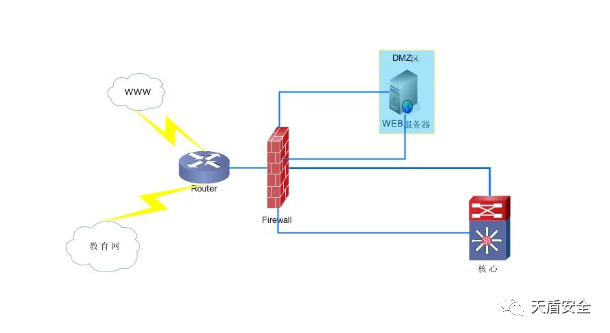

假设我们要访问我们内网上的一个服务器,我们的流量会通过互联网到达服务器所在网络的公共出口防火墙,在这种情况下,由于我们的 Internet 区域是 Untrust 区域,出于安全考虑,我们的流量会被定向到 DMZ 区域中的服务器,然后 DMZ 区域中的服务器会访问 Trust 区域中的数据。信任区的服务器将我们需要的数据返回给DMZ区的这个“代理服务器”,然后“代理服务器”返回给我们,在这个过程中,我们在内网服务器上获取了我们需要的数据,但是我们没有直接访问服务器的权限。DMZ 区域充当中间的隔离器。当黑客攻击站点时,攻击流量会被转发到DMZ区域,从而阻断,防止真实数据受到攻击。

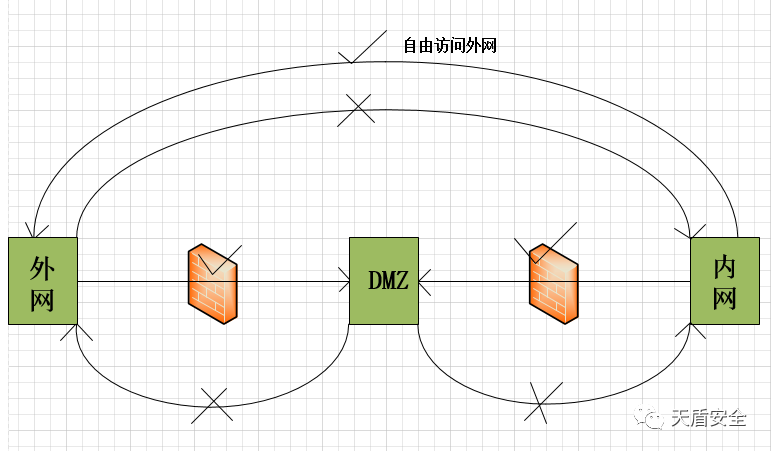

DMZ 六种访问控制策略

1.内网可以访问外网

内网的用户显然需要自由地访问外网。在这一策略中,防火墙需要进行源地址转换。

2.内网可以访问DMZ

此策略是为了方便内网用户使用和管理DMZ中的服务器。

3.外网不能访问内网

内网中存放的是公司内部数据,这些数据不允许外网的用户进行访问。

4.外网可以访问DMZ

DMZ中的服务器本身就是要给外界提供服务的,所以外网必须可以访问DMZ。同时,外网访问DMZ需要由防火墙完成对外地址到服务器实际地址的转换。

5.DMZ不能访问内网

如果违背此策略,则当入侵者攻陷DMZ时,就可以进一步进攻到内网的重要数据。

6.DMZ不能访问外网

DMZ中放置邮件服务器时,就需要访问外网,否则将不能正常工作。在网络中,非军事区DMZ是指为不信任系统提供服务的孤立网段,其目的是把敏感的内部网络和其他提供访问服务的网络分开,阻止内网和外网直接通信,以保证内网安全。

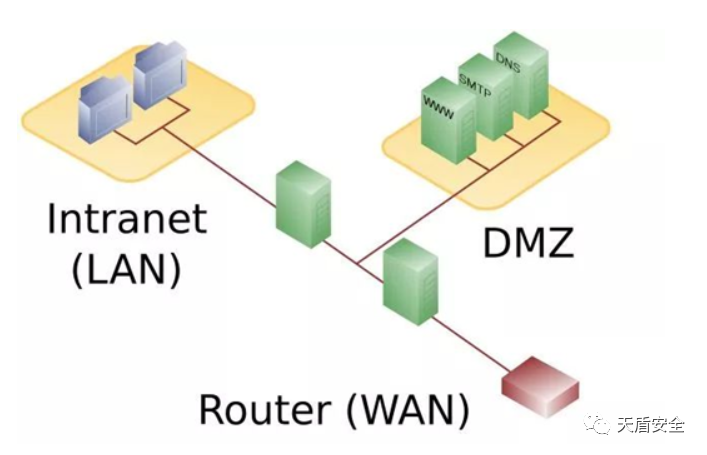

DMZ作用

1.解决了安装防火墙后外部网络不能访问内部网络服务器的问题:默认情况下,防火墙为了保护内网设置的策略一般是禁止外网访问内网,允许内网访问外网;

2.DMZ是介于外网与内网之间的一个缓冲区域:用于放置一些需要被外网访问的服务器,如企业Web服务器、FTP服务器等。来自外网的访问者可以访问DMZ中的服务,但不能接触到存放在内网中的公司机密数据信息,对内网来说多了一层安全防护。DMZ作为中间平台,可以直接充当安全的内网和充满攻击的外网之间的缓冲,让可能的攻击在那里结束,从而降低对最重要的攻击的风险企业数据服务器;

3.控制流量访问:可以通过在DMZ中部署服务器对外提供服务,让互联网用户使用相应的服务来实现;

4.拦截恶意流量:可以部署恶意流量检测设备,对流量进行隔离,保证业务的正常运行。