“燕云实验室”是河北千诚电子科技有限公司成立的网络安全攻防技术研究实验室。专注于web安全,网络攻防,安全运维,应急溯源方面的研究,开发成果应用于产品核心技术转化,国家重点科技项目攻关。

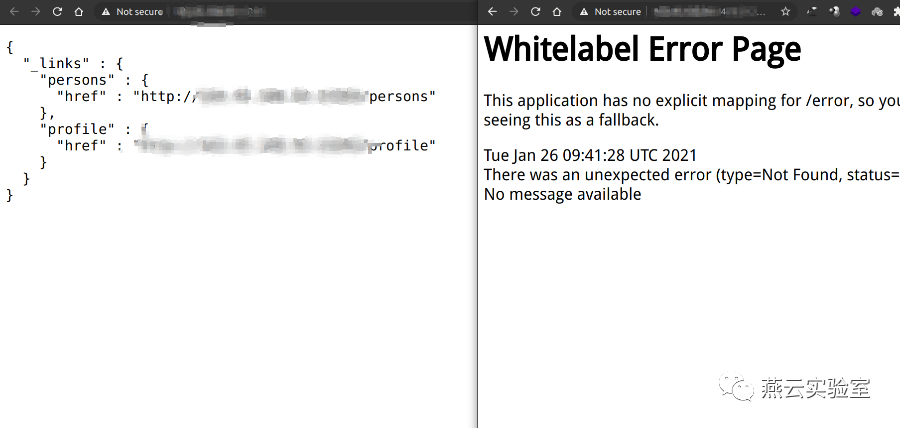

闲暇下午本来继续测洞写洞,最近在研究Spring全家桶的漏洞,测洞就要有漏洞环境嘛,但是不巧的是VPS到期了,没有香喷喷的vulhub了,而且自己家里还没通网,一直用的热点还限了速,一个docker动不动就几百mb网速实在受不了。

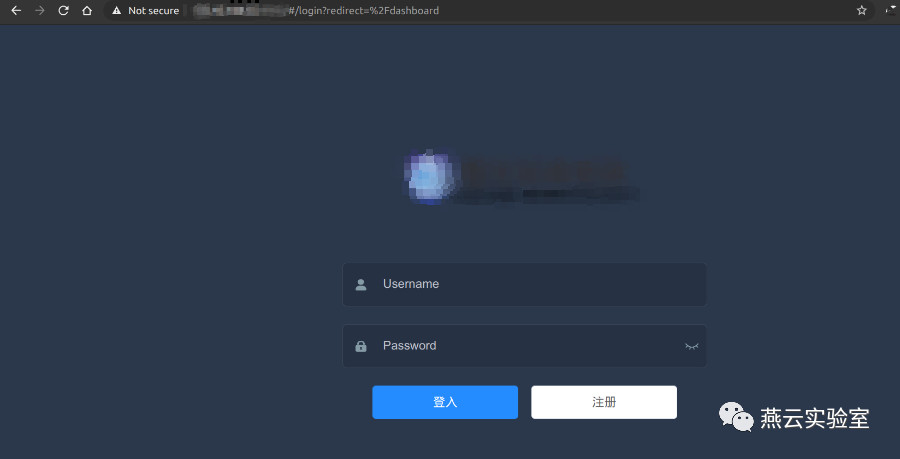

但是没有漏洞环境就没法测洞写脚本,无奈下去用vulfocus平台启漏洞环境,到今天又很不巧,官方vulfocus平台的Spring镜像有问题启动不来,这可愁人。

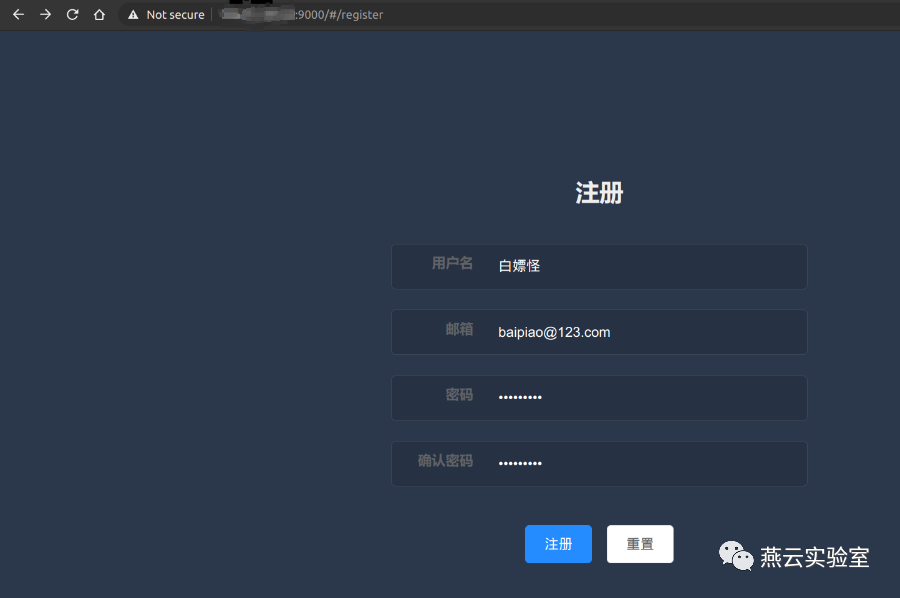

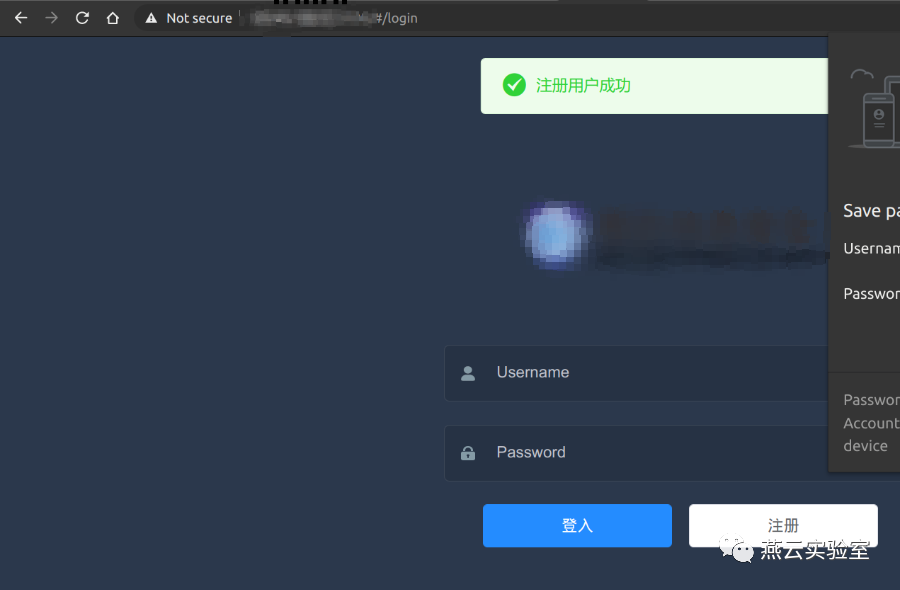

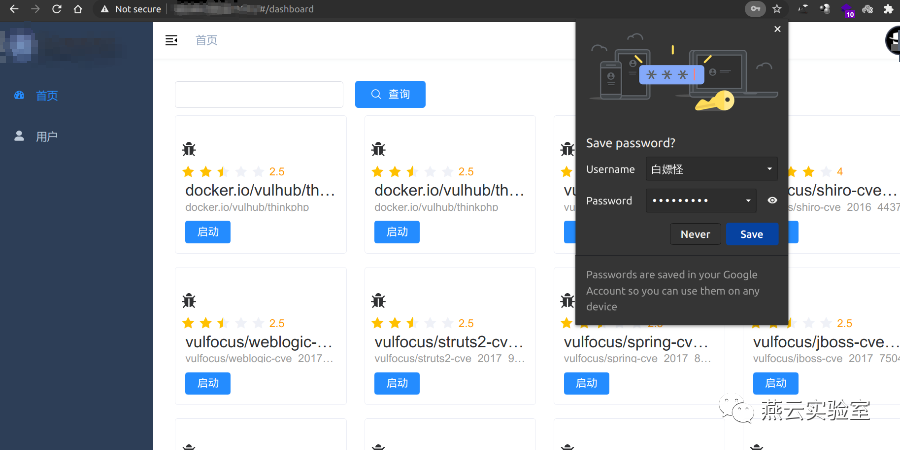

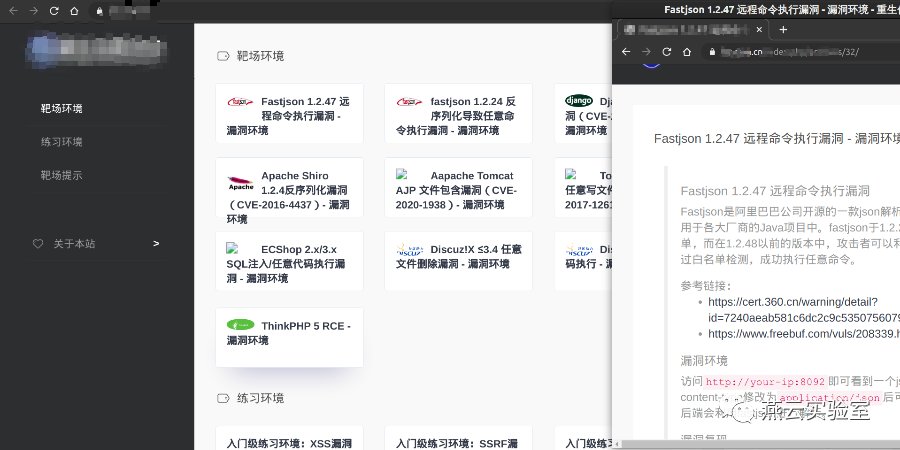

于是乎想到去fofa搜相关资产测试,实测效率太慢,半天找不到要有要测的洞的环境。于是再想到,官方的vulfocus镜像有问题那其他人的平台应该正常哇。便开启了去fofa白嫖别人的vulfocus之路。且最终一不小心日到了靶场平台~

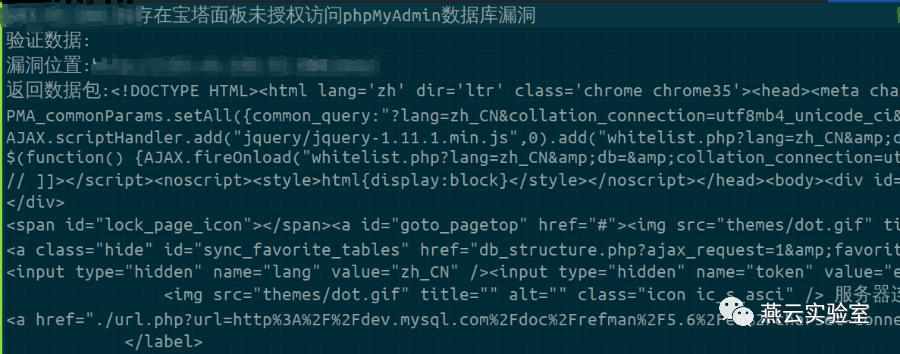

好家伙,我直接好家伙,但是一想,这个地址是某个单位的靶场环境哇,那这个pma未授权是不是也是个靶场?好奇之下我继续翻翻看

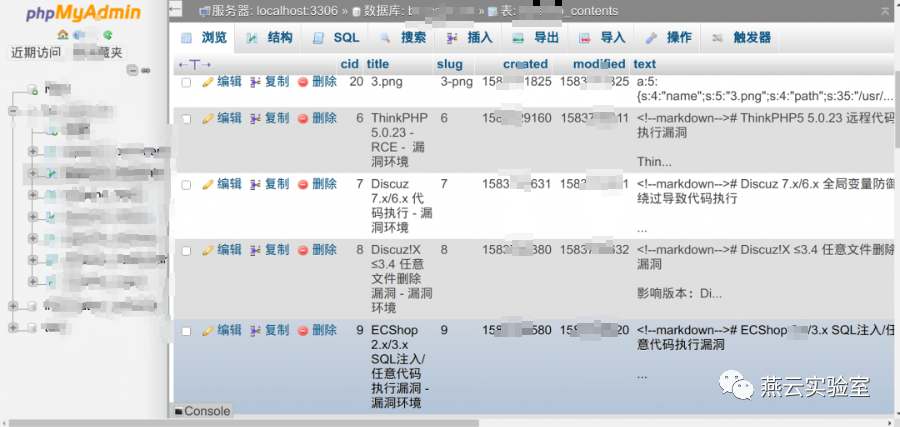

他们的靶场中并没有PhpMyAdmin的靶场环境,而且他们的vulfocus里也没有这个镜像,再加上数据库里全是这个站的文章数据和管理员账号密码,而他们的靶场跟vulfocus一样是让用户去系统目录找flag,这确实跟非要开个PhpMyAdmin靶场也没关系

所以最终确认这就就是他靶场主站的PhpMyAdmin数据库管理系统~

然后继续找这个单位主站看了看,看的主站几个大字着实讽刺~

“没有网络安全,就没有国家安全”

文章转载自燕云实验室,如果涉嫌侵权,请发送邮件至:contact@modb.pro进行举报,并提供相关证据,一经查实,墨天轮将立刻删除相关内容。