“燕云实验室”是河北千诚电子科技有限公司成立的网络安全攻防技术研究实验室。专注于web安全,网络攻防,安全运维,应急溯源方面的研究,开发成果应用于产品核心技术转化,国家重点科技项目攻关。

北京时间6月2日晚,互联网中有人公布了SMBv3协议远程代码执行漏洞(CVE-2020-0796)远程利用的POC代码,极大增加了该漏洞的潜在危害,建议还未修复漏洞的用户尽快采取措施进行防护。

Microsoft Server Message Block 3.1.1(SMBv3)协议在处理某些请求的方式中存在代码执行漏洞。攻击者可以精心构造数据包发送到SMB服务器,无需经过身份验证,即可在目标服务器上执行任意代码。攻击者可通过部署一台恶意SMBv3服务器,并诱导用户(客户端)连接到该服务器,一旦目标用户连接,即可在计算机上执行攻击者自定义的恶意代码。由于上述漏洞与WannaCry(2017年5月“永恒之蓝”)漏洞较为相似,易被蠕虫利用传播恶意程序,可能会成为恶意软件和攻击者广泛利用的漏洞。

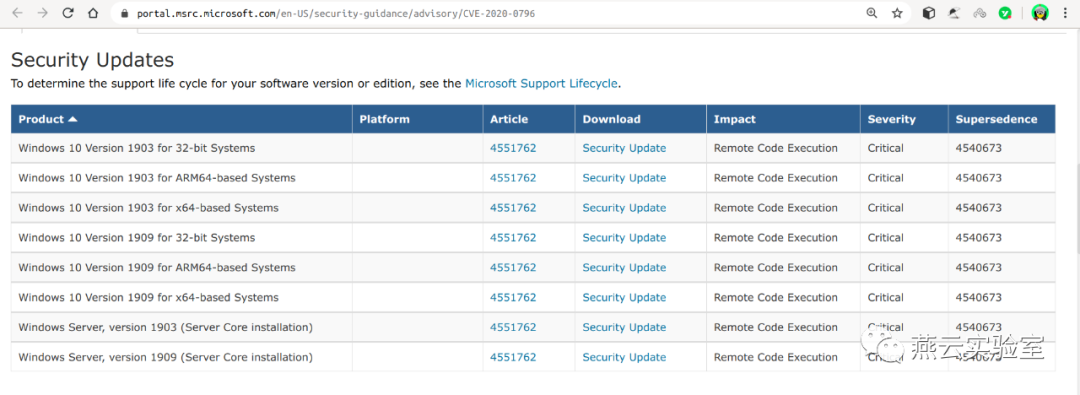

微软官方漏洞通报:

该漏洞在国内公布后,不知何原因很多人将该漏洞称之为“永恒之黑”

Windows 10 Version 1903 for 32-bit Systems

Windows 10 Version 1903 for ARM64-based Systems

Windows 10 Version 1903 for x64-based Systems

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows 10 Version 1909 for x64-based Systems

Windows Server, version 1903 (Server Core installation)

Windows Server, version 1909 (Server Core installation)

攻击者利用该漏洞,可无需进行身份认证而远程攻击存在漏洞的主机,该漏洞与“永恒之蓝”漏洞相似,都属于高危系统漏洞,但是CVE-2020-0796仅影响 Win10 1903、Win10 1909、Win Ser 1903版本,相比与“永恒之蓝”影响较小。

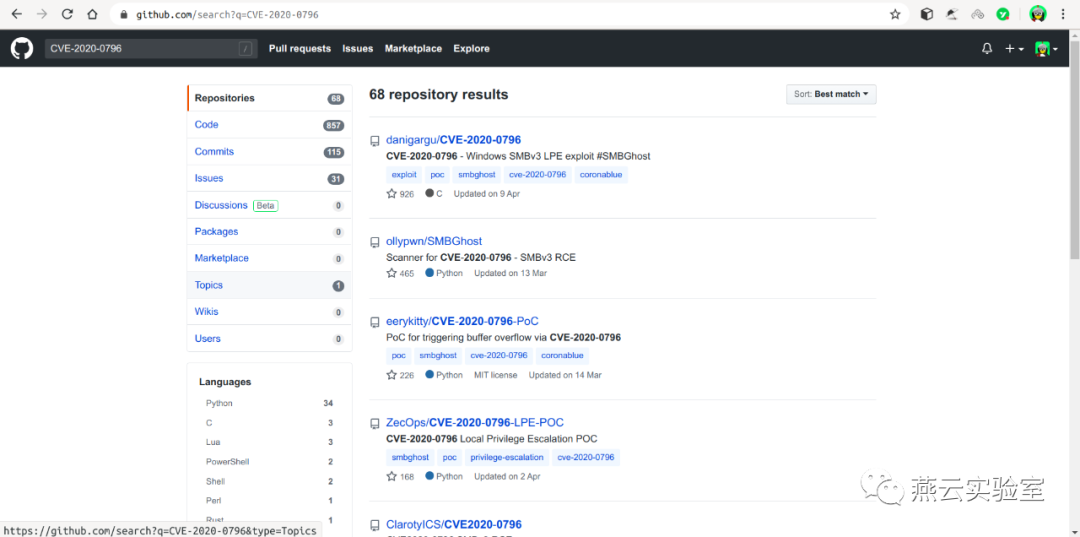

目前互联网中已经开始陆续爆出该漏洞的利用脚本及利用工具,其中包括Github等开源平台。

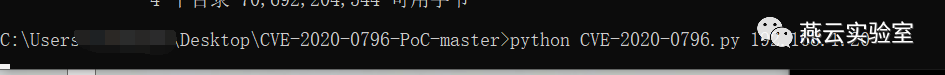

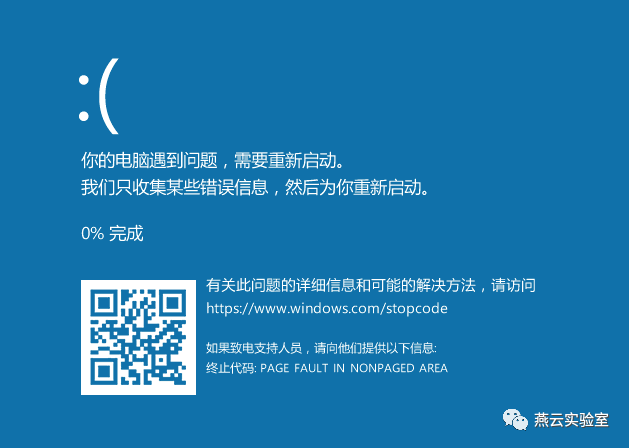

部分脚本使用效果:

或者:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0796

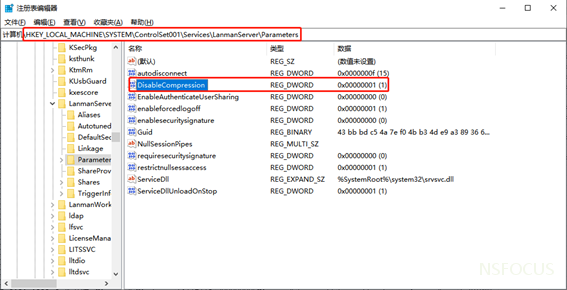

方法一、禁用 SMBv3 压缩

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 0 -Force

方法二、修改注册表

方法三、配置防火墙禁止139、445端口

声明

署名:CC BY-NC-SA 3.0 CN

文中所涉及的技术,思路和工具仅供以安全为目的的学习交流使用,请勿做非法用途否则后果自负。