近日,91数据恢复团队接到马来西亚某财务公司的微信咨询求助,客户是马来西亚的当地华人,该公司的服务器在遭遇了Makop家族变种勒索病毒.[honestandhope@qq.com].makop后缀的攻击,公司系统软件的数据服务器上的数据被加密锁定,所有文件后缀均被改为.[honestandhope@qq.com].makop后缀,导致公司财务业务受到严重影响。该公司找到91数据恢复团队,希望能尽快协助恢复数据。91数据恢复团队立即进行数据检测确认方案,并立即与客户沟通确定恢复方案,由于处于跨国数据恢复,国外的客户数据与国内客户存在较大的差异性,工程师也遇到了很多新的施工问题,最终还是完美解决,所以这个项目的整体耗时较长,客户当天下单,工程师团队立即开始施工前的准备工作,最终于3天后的下午5点成功恢复了客户100%的数据量,获得了客户十分满意的评价。

91数据恢复团队目前已服务过国内各个城市的不同行业感染不同勒索病毒的客户,同时也服务过不少香港、台湾、东南亚地区的客户,虽然有部分项目由于外汇管制的原因而无法完成,但是我们都会和客户尽可能得想办法协商解决困难与问题,因为在他们当地很少能够完成这类数据恢复工作的技术公司,如果数据无法恢复,对他们的公司来说,这个事情可能就成了公司的灭顶之灾。91数据恢复团队将继续保持初心,服务与帮助全国乃至全球更多客户恢复中毒数据的问题,只专注一个目标:为了价值无法衡量的数据。

该勒索病毒有同类的后缀病毒还有以下后缀,91数据恢复均可以恢复处理:

.[honestandhope@qq.com].makop

.[Evilminded@privatemail.com].makop

.[ustedesfil@tuta.io].makop

.[helpmakop@cock.li].makop

.[dino@rape.lol].makop

.[daviderichardo@tutanota.com].makop

.[filerecov3ry@keemail.me].makop

.[helpmakop@cock.li].makop

.[manage.file@messagesafe.io].makop

等等

中了.makop文件后缀的勒索病毒文件该怎么办?

此后缀病毒文件由于加密算法问题,每台感染的电脑服务器文件都不一样,需要独立检测与分析中毒文件的病毒特征与加密情况,才能确定最适合的修复方案。

考虑到数据恢复需要的时间、成本、风险等因素,建议如果数据不太重要,建议直接全盘扫描杀毒后全盘格式化重装系统,后续做好系统安全防护工作即可。如果受感染的数据确实有恢复的价值与必要性,可添加91数据恢复的服务号(sjhf91)进行咨询获取数据恢复的相关帮助。

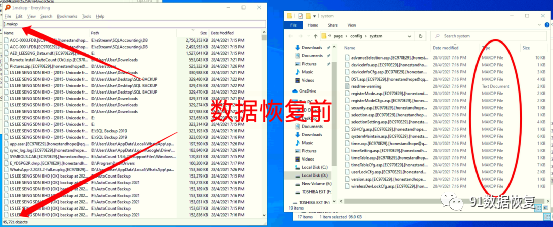

中毒数据情况:

一台服务器,被加密数据量一共4.5万+个,数据量大约300G+:

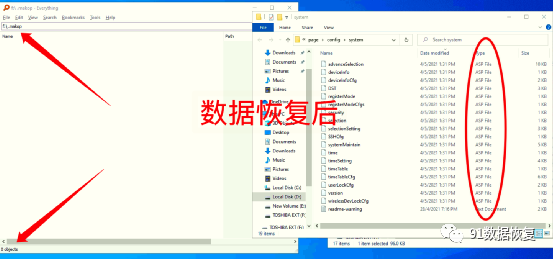

数据恢复完成情况:

数据全部完成恢复,仅剩部分快捷方式文件未恢复,属于无用文件,其余所有文件均已恢复,恢复率等于100%。

恢复工期:

一台服务器,从客户当天下单,工程师团队开始准备恢复工作,最终于3天后的下午5点完成了全部的数据恢复。