点击蓝字关注我们

Elasticsearch 是一个功能强大的分布式搜索和分析引擎,广泛应用于日志分析、搜索和数据可视化等场景。随着数据规模和用户数量的增加,确保数据安全和访问权限的精细化管理变得至关重要。Elasticsearch 提供了基于角色的访问控制(RBAC,Role-Based Access Control)功能,允许管理员为不同用户或角色分配特定的权限,从而保护敏感数据并确保系统安全。本文将详细介绍如何在 Elasticsearch 中配置 RBAC 权限,包含关键步骤和最佳实践。

什么是 RBAC?

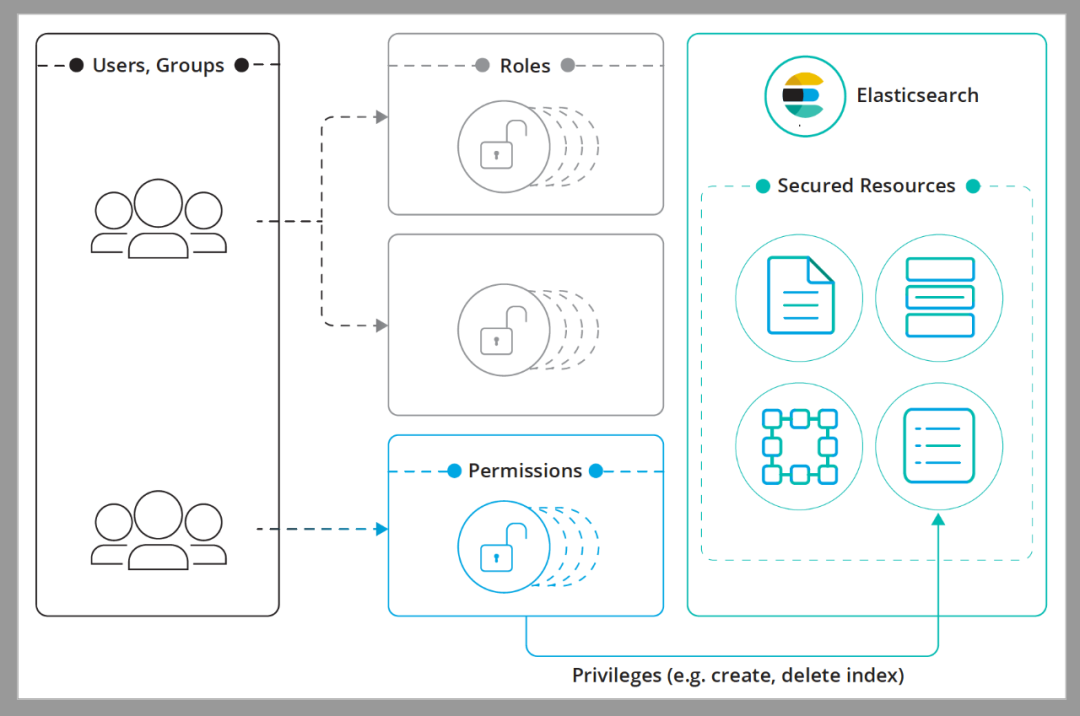

RBAC 是一种基于角色的权限管理机制,通过将权限分配给角色,再将角色分配给用户或应用程序,实现访问控制的灵活性和可维护性。在 Elasticsearch 中,RBAC 允许你控制用户对索引、文档、集群操作等的访问权限。

前提条件

在开始配置之前,请确保:

Elasticsearch 已启用安全功能(需要 X-Pack 或 Elastic Stack 的安全模块,通常在商业许可证或试用版中可用)。

安装了 Elasticsearch 和 Kibana(本文以 8.x 版本为例)。

具备管理员权限,能够访问 Kibana 或 Elasticsearch 的 API。

配置 RBAC 权限的步骤

1. 启用 Elasticsearch 安全功能

Elasticsearch 的 RBAC 功能依赖于 X-Pack 安全模块。首先,需要在 elasticsearch.yml 配置文件中启用安全功能:

xpack.security.enabled: true

启用后,重启 Elasticsearch 节点。首次启用安全功能时,需设置内置用户的密码,例如 elastic、kibana_system 等。运行以下命令:

bin/elasticsearch-setup-passwords auto

该命令会生成随机密码,也可以使用 interactive 模式手动设置。

2. 登录 Kibana 或使用 API

配置 RBAC 可以通过 Kibana 的图形界面或 Elasticsearch 的 REST API 完成。推荐使用 Kibana,因为它提供了直观的界面。

通过 Kibana:登录 Kibana,使用 elastic 用户的凭据,进入 Stack Management > Security 模块。

通过 API:使用 curl 或其他工具调用 Elasticsearch 的安全 API(例如 _security 端点)。

3. 创建角色

角色定义了用户可以执行的操作和访问的资源。在 Kibana 中,导航到 Stack Management > Roles,点击 Create role,或使用 API 创建角色。

示例:为日志分析师创建角色

假设我们需要为日志分析师创建一个角色,允许其只读访问 log-* 索引:

Kibana 配置:

角色名称:log_analyst

集群权限:选择 monitor(允许查看集群状态)。

索引权限:

索引模式:log-*

权限:read、view_index_metadata

保存角色。

API 配置:使用以下 API 请求创建角色:

curl -X POST "http://localhost:9200/_security/role/log_analyst" -u elastic:password -H "Content-Type: application/json" -d'{"cluster": ["monitor"],"indices": {"log-*": {"privileges": ["read", "view_index_metadata"]}}}'

4. 创建用户并分配角色

创建用户并将角色分配给用户。可以通过 Kibana 或 API 完成。

Kibana 配置:

导航到 Stack Management > Users,点击 Create user。

输入用户名(例如 analyst1)、密码,并选择角色 log_analyst。

保存用户。

API 配置:创建用户并分配角色:

curl -X POST "http://localhost:9200/_security/user/analyst1" -u elastic:password -H "Content-Type: application/json" -d'{"password": "your_secure_password","roles": ["log_analyst"],"full_name": "Log Analyst 1","email": "analyst1@example.com"}'

5. 测试权限

使用新创建的用户登录 Kibana 或通过 API 测试权限。例如,analyst1 用户应该能够查询 log-* 索引,但无法修改数据或访问其他索引。

测试查询:

curl -X GET "http://localhost:9200/log-*/_search" -u analyst1:your_secure_password

如果配置正确,用户只能访问 log-* 索引的只读数据。

6. 高级配置:细粒度权限和限制

Elasticsearch 的 RBAC 支持更细粒度的控制,例如:

文档级权限:通过 query 参数限制用户访问特定文档。例如,只允许用户查看 department:HR 的文档。

"indices": {"log-*": {"privileges": ["read"],"query": "{\"term\": {\"department\": \"HR\"}}"}}

字段级权限:限制用户访问特定字段,例如只允许查看 message 和 timestamp 字段。

"indices": {"log-*": {"privileges": ["read"],"field_security": {"grant": ["message", "timestamp"]}}}

7. 最佳实践

最小权限原则:仅授予用户完成任务所需的最低权限。

定期审查角色和用户:通过 Kibana 或 API 检查角色和用户配置,确保没有过多的权限。

使用匿名用户限制:在 elasticsearch.yml 中配置 xpack.security.authc.anonymous.roles 为 [],避免未授权访问。

启用审计日志:在 elasticsearch.yml 中启用 xpack.security.audit.enabled: true,跟踪用户操作以便于排查问题。

常见问题

为什么用户无法访问某些索引?

检查角色是否正确分配了索引权限。

确保索引模式(如 log-*)匹配实际索引名称。

如何处理多租户环境?

使用不同的角色为每个租户分配特定索引权限,并结合文档级或字段级权限。

如何调试权限问题?

o 查看 Elasticsearch 日志或启用审计日志,分析用户的访问请求。

总结

通过 Elasticsearch 的 RBAC 功能,管理员可以轻松实现灵活且安全的访问控制。无论是通过 Kibana 的图形界面还是 REST API,配置角色和用户都非常直观。遵循最小权限原则、定期审查配置并启用审计日志,可以显著提升系统安全性。希望本文能帮助你快速上手 Elasticsearch 的 RBAC 配置,为你的数据安全保驾护航!

关于公司

感谢您关注新智锦绣科技(北京)有限公司!作为 Elastic 的 Elite 合作伙伴及 EnterpriseDB 在国内的唯一代理和服务合作伙伴,我们始终致力于技术创新和优质服务,帮助企业客户实现数据平台的高效构建与智能化管理。无论您是关注 Elastic 生态系统,还是需要 EnterpriseDB 的支持,我们都将为您提供专业的技术支持和量身定制的解决方案。

欢迎关注我们,获取更多技术资讯和数字化转型方案,共创美好未来!

|  |

Elastic 微信群 | EDB 微信群 |

发现“分享”和“赞”了吗,戳我看看吧